2024.2.4 awd总结

学习一下awd的靶机信息

防御阶段

感觉打了几次awd,前面阶段还算比较熟练

1.ssh连接 靶机登录

修改密码

[root@8 ~]# passwd

Changing password for user root.

New password:

Retype new password: 2.xftp连接

备份网站源码

xftp可以直接拖过来

我觉得这步还是非常重要的,万一后面被删站。。

3.mysql修改密码

因为直接连接数据库没连上,所以要找数据库密码

在down下来的源码里面找到了phpMyAdmin配置文件config.inc.php

连接上

修改

mysql -uroot -p

ALTER USER 'root'@'localhost' IDENTIFIED BY 'sjhgjdijh';

方法一: 使用set password命令

提示你输入当前root密码,默认为空,直接回车就可以了.

格式: mysql> set password for 用户名@localhost=password('新密码');*

例子: mysql> set password for root@localhost=password('sjhgjdijh');

这里password('666')中的password会自动进行加密.

方法二:使用mysqladmin 执行管理操作的客户端程序

格式: C:\Users\Administrator>mysqladmin -u用户名 -p旧密码 password 新密码

例子: C:\Users\Administrator>mysqladmin -uroot -p666 password**** 新密码

(也可以不输入,直接回车,提示的时候再输入,这样会安全些,别人无法通过dos下的doskey/history查看到你的新密码)

Warning: Using a password on the command line interface can be insecure.就是安全提示

方法三: update直接修改mysql库中的user表

use mysql

mysql> update user set password=password('888') where user='root'; Query OK, 2 rows affected (0.00 sec) Rows matched: 3 Changed: 2 Warnings: 0

mysql> flush privileges; Query OK, 0 rows affected (0.00 sec)4.查杀

d盾

seay源 相当多了

5.上waf

GitHub - RuoJi6/awd_ruoji_waf

但是打的时候没什么收获

6.网站防护

1)查看新增文件,删掉

# find ./ -cmin -30

2)删除不死码

# vim killshell.sh

# chmod 777 killshell.sh

# nohup ./killshell.sh &

#!/bin/bash

while true

do

rm -rf xxx.php

done3)发现网站页面有漏洞

# echo > xxx.php

攻击阶段

1.主机发现

直接网上随便找了脚本 修改一下

import requests

from concurrent.futures import ThreadPoolExecutor

import re

f = open("host.txt", "w")

def get_ip(url):

resp = requests.get(url)

status = resp.status_code

if status == 200:

f.write(url + "\n")

print(url)

url = []

for i in range(1, 255):

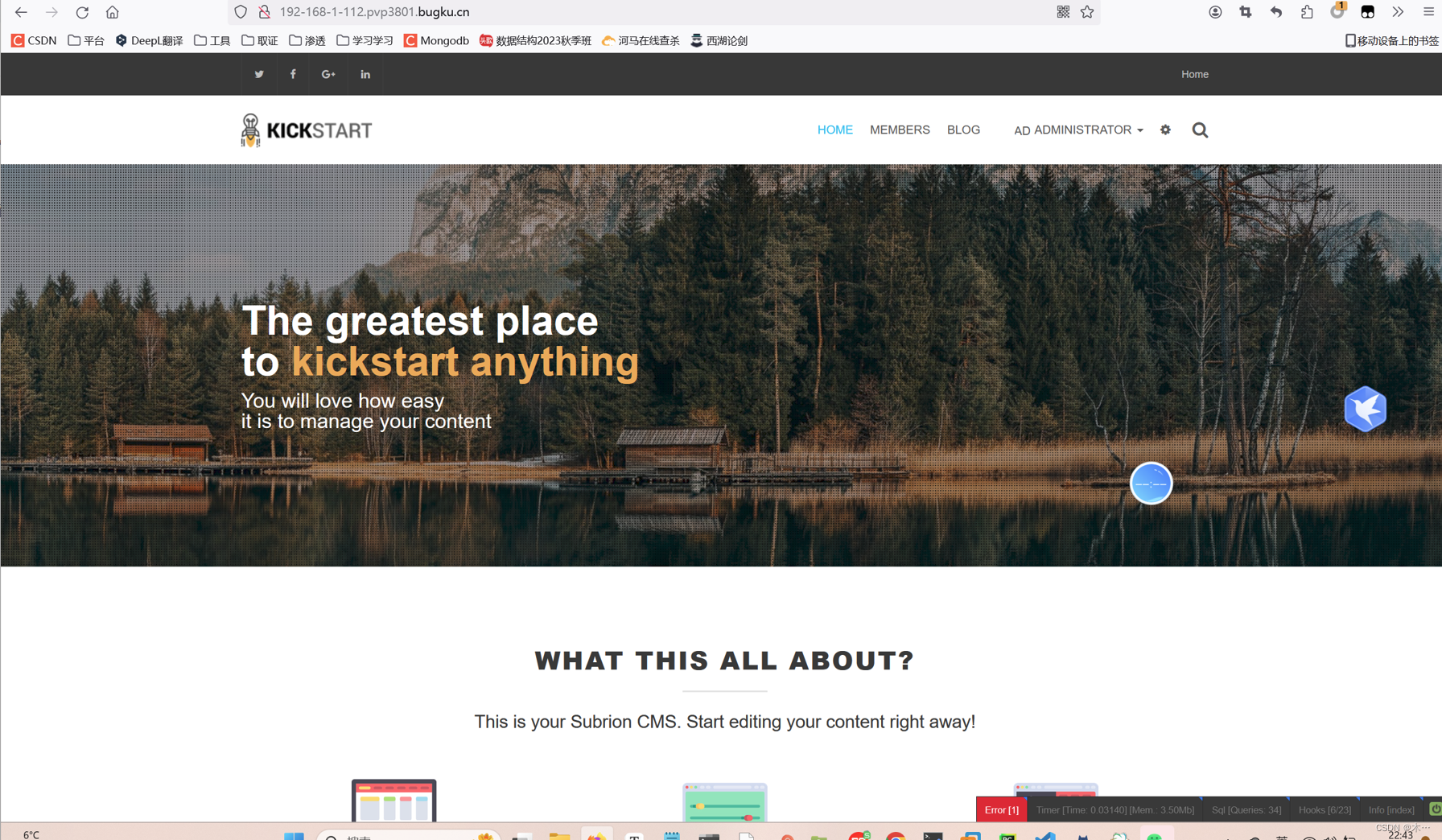

url.append("http://192-168-1-" + str(i) + ".pvp3801.bugku.cn")

with ThreadPoolExecutor(max_workers=100) as executor:

executor.map(get_ip, url)

2.攻击

发现弱口令登录

sql注入,文件上传

看到rememberme 猜是shiro

总结

本次awd 最前面还是挺顺的,后面查杀代码审计能力很弱

然后只会盲打,也不知道怎么打,后面时间也不够了

不会攻击