漏洞环境靶场搭建(内含DVWA SQLi-LABS upload-labs等)

一、docker环境搭建(以redhat8为例,centos7命令基本一致)

1、安装docker

yum install -y docker-ce docker-ce-cli containerd.io docker-compose-plugin2、启动docker

systemctl start docker3、配置镜像加速

vim /etc/docker/daemon.json{

"registry-mirrors":[

"https://hub-mirror.c.163.com",

"https://mirror.baidubce.com"

]

}

备用源:

{

"registry-mirrors":[

"https://hub-mirror.c.163.com/",

"https://docker.mirrors.ustc.edu.cn/"

]

}

systemctl daemon-reload

systemctl restart docker4、安装docker comopose

在/bin目录下使用的pip

pip3 install -U docker-compose二、搭建DVWA

一个开源的渗透测试漏洞平台,内涵XSS、SQL注入、文件上传、文件包含、CSRF和暴力破解等漏洞的测试环境

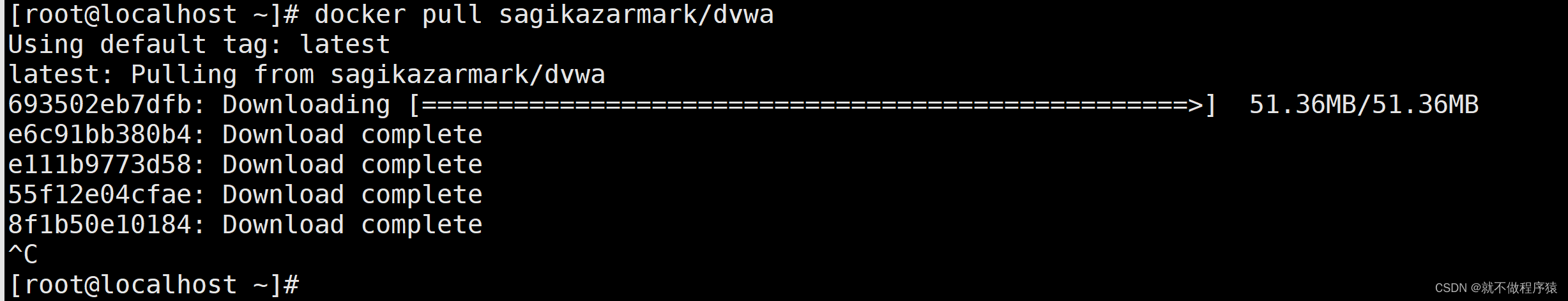

docker pull sagikazarmark/dvwa

docker run -it -p 8001:80 sagikazarmark/dvwa假如以上镜像拉取的过程中出现停顿,比如下图情况时,需要进行docker换源,换成备用的即可

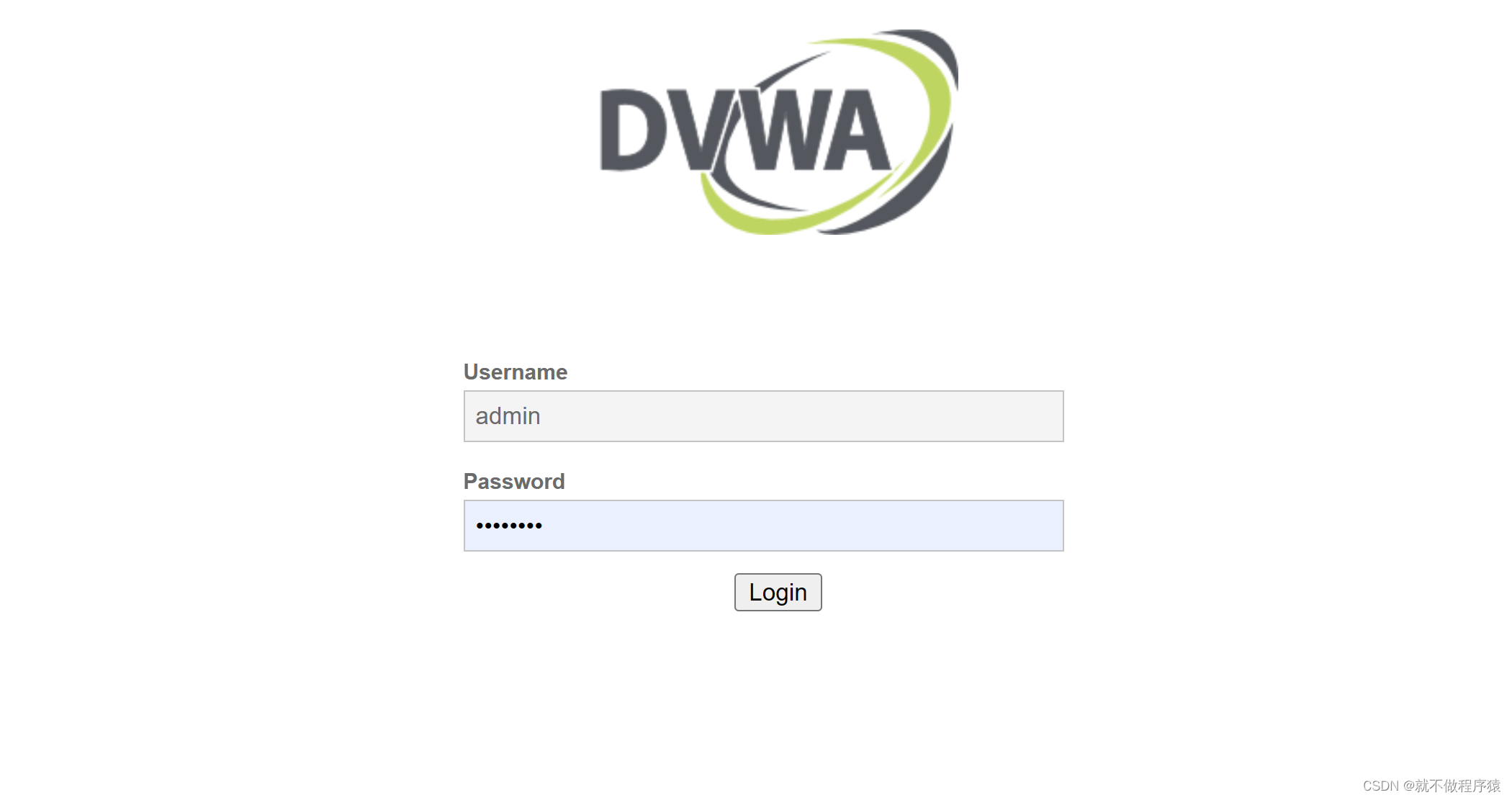

在浏览器输入虚拟机的ip:8001即可进入

默认DVWA的账号 密码分别为: admin password

数据库的默认账号密码分别为: root p@ssw0rd

第一次登录之后需要单击Create/Reset Database来创建数据库,然后重新登录即可

三、搭建SQLi-LABS

这是一个学习SQL注入的开源平台,有多种不同类型的注入

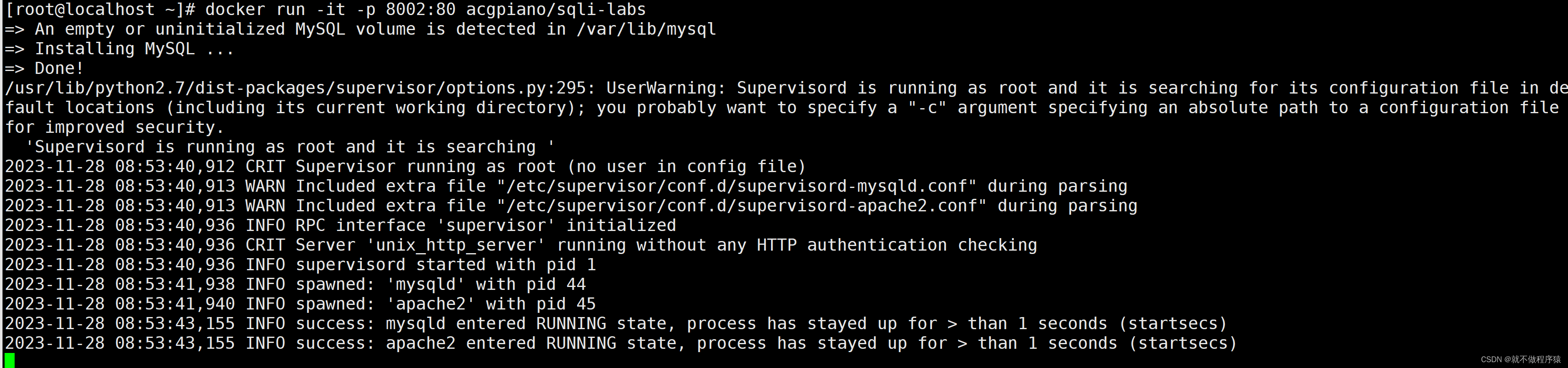

docker pull acgpiano/sqli-labs

docker run -it -p 8002:80 acgpiano/sqli-labs

在浏览器输入虚拟机的ip:8002即可进入

CTRL+C 退出靶场

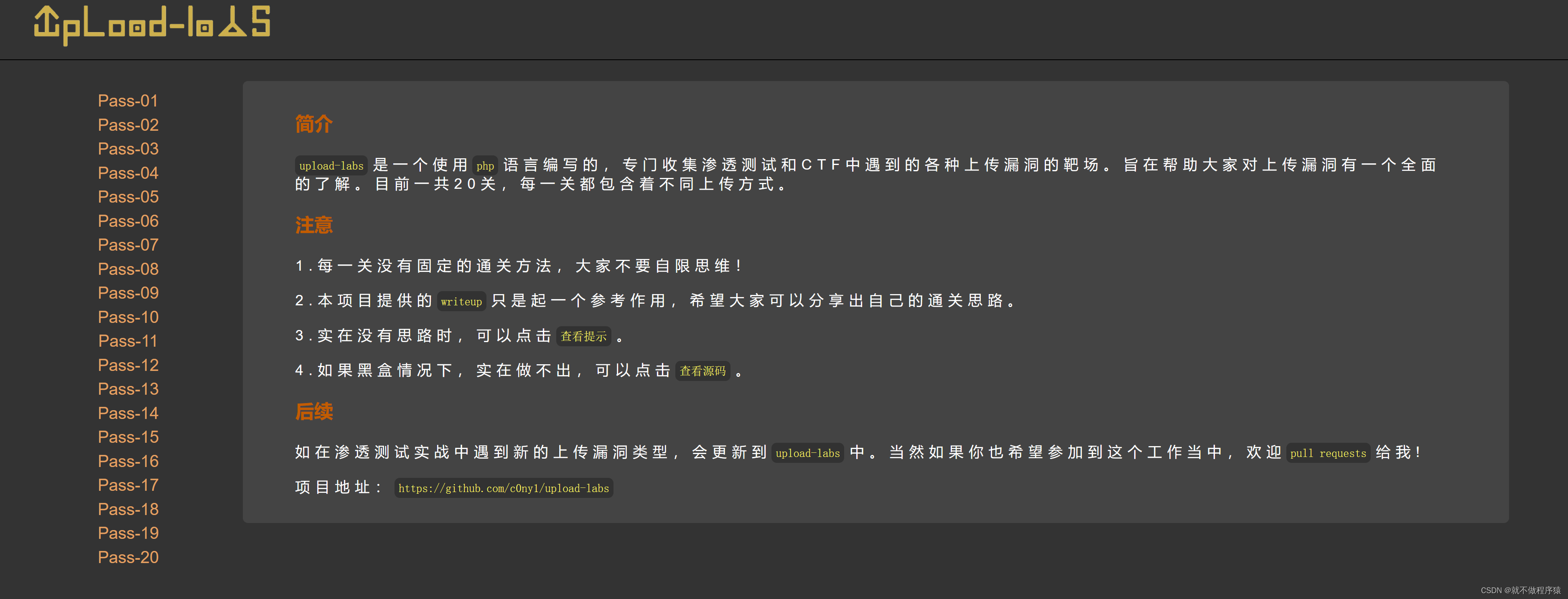

四、搭建upload-labs测试平台

这是一个使用PHP语言编写的、专门收集渗透测试试题和CTF中遇到的各种上传漏洞的靶场。

docker pull c0ny1/upload-labs

docker run -it -p 8003:80 c0ny1/upload-labs在浏览器输入虚拟机的ip:8003即可进入

五、搭建XSS测试平台

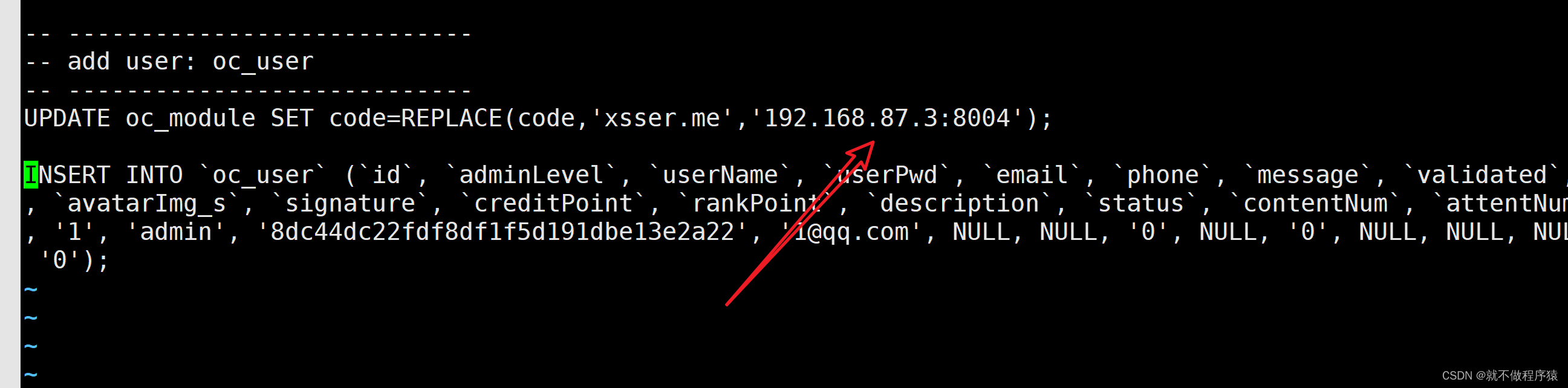

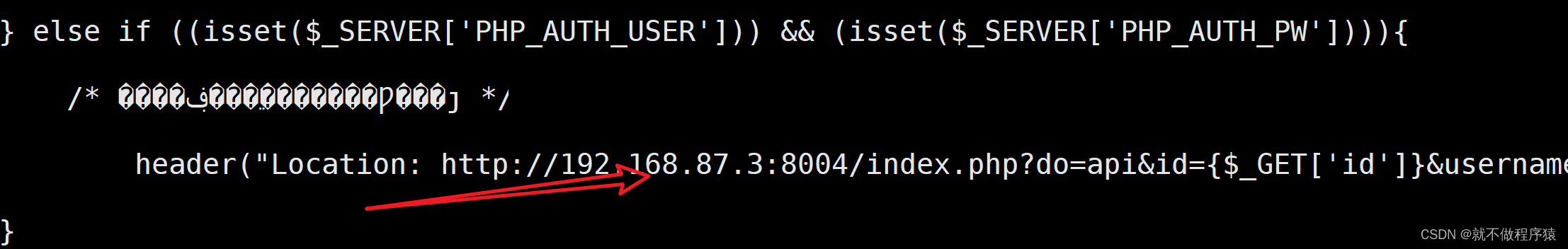

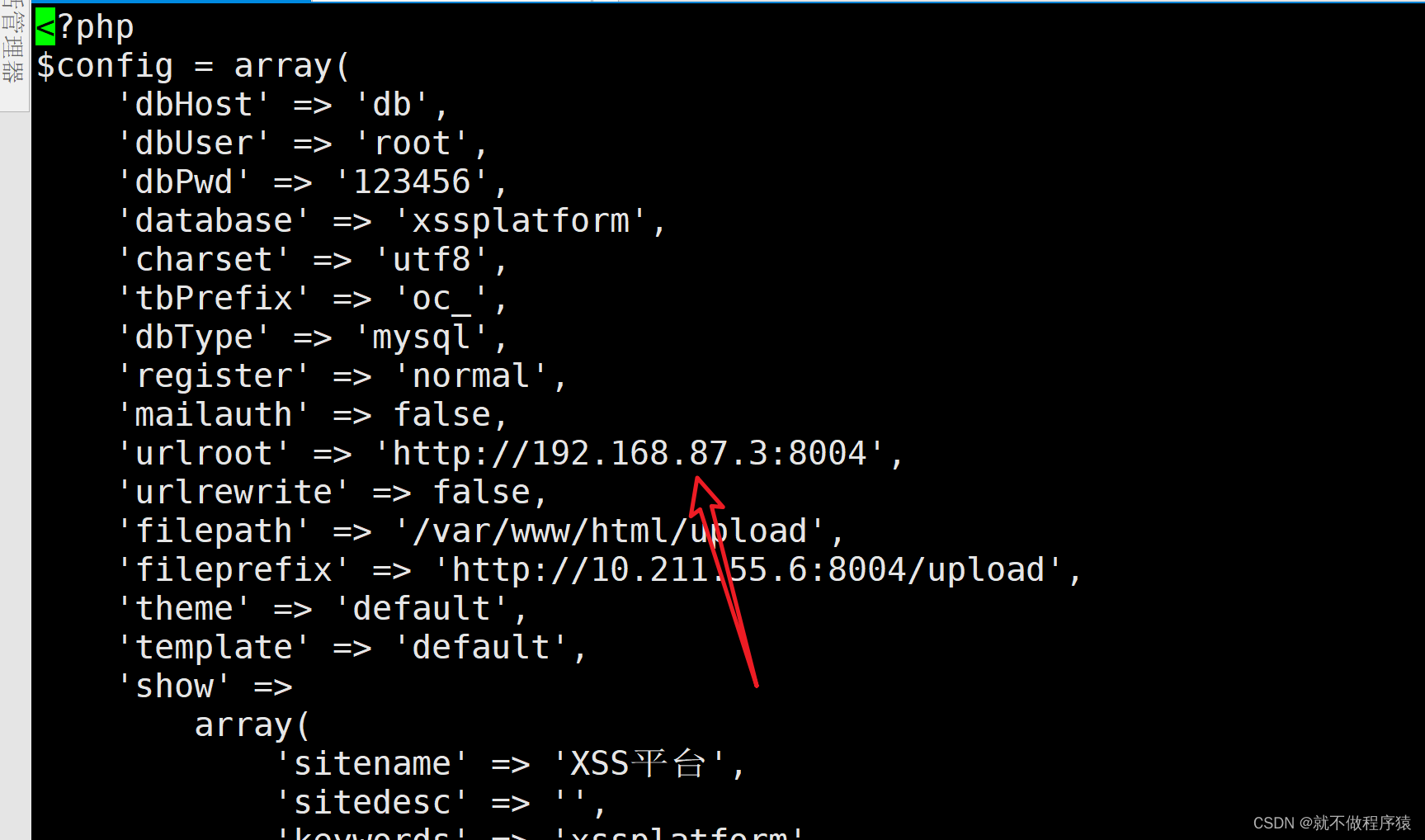

下载源码传到VM虚拟机中,找到xss_platform目录,将三个文件中的配置修改为本地ip如图所示

源码链接:https://pan.baidu.com/s/1j5Bx7_HknRULdl1f06qnng?pwd=3699

提取码:3699

文件目录:/db/xssplatform.sql

文件目录:/xss/authtest.php

文件目录:/xss/config.php

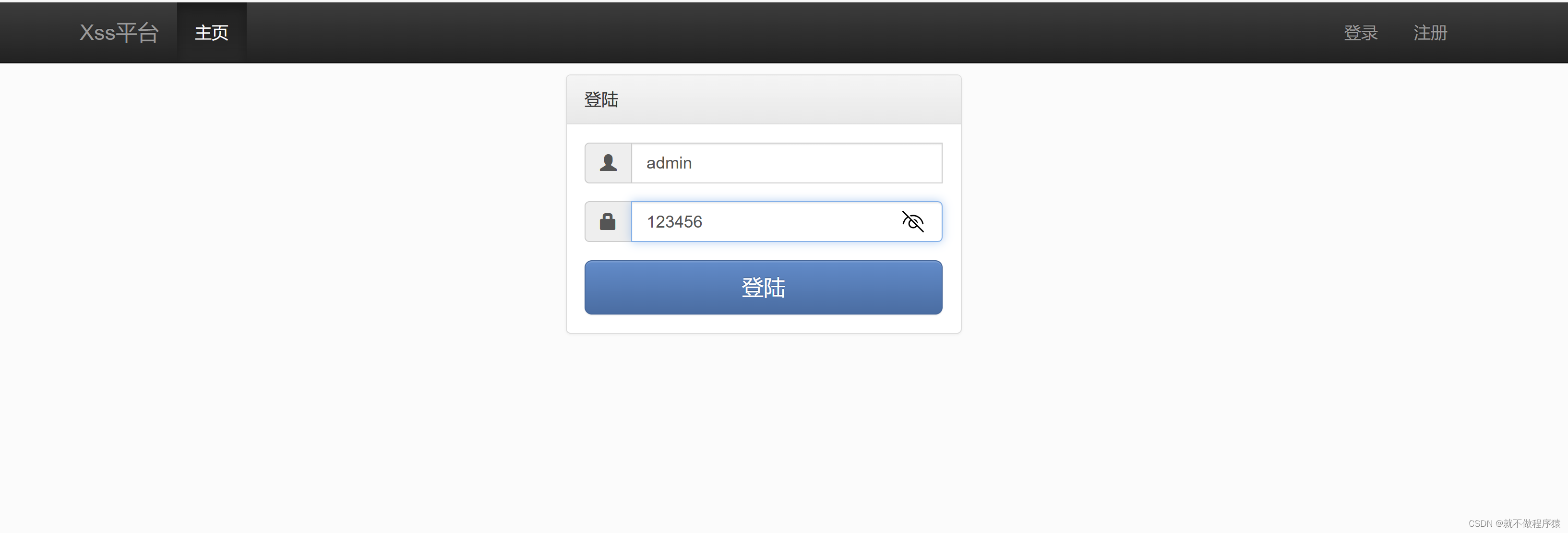

登录,账号密码如图所示

费好大劲儿,看到这了,不点关注点个赞也行哇~~~