第六章 Hash密码

md4、md5、sha系列、SM3

- 定义:将任意长度的消息映射成固定长度消息的函数

- 功能:确保数据的真实性和完整性,主要用于认证和数字签名

- Hash函数的安全性:单向性、抗若碰撞性、抗强碰撞性

- 生日攻击:对于生日攻击来说平均需要尝试2^(n/2)个数据就能产生一个碰撞

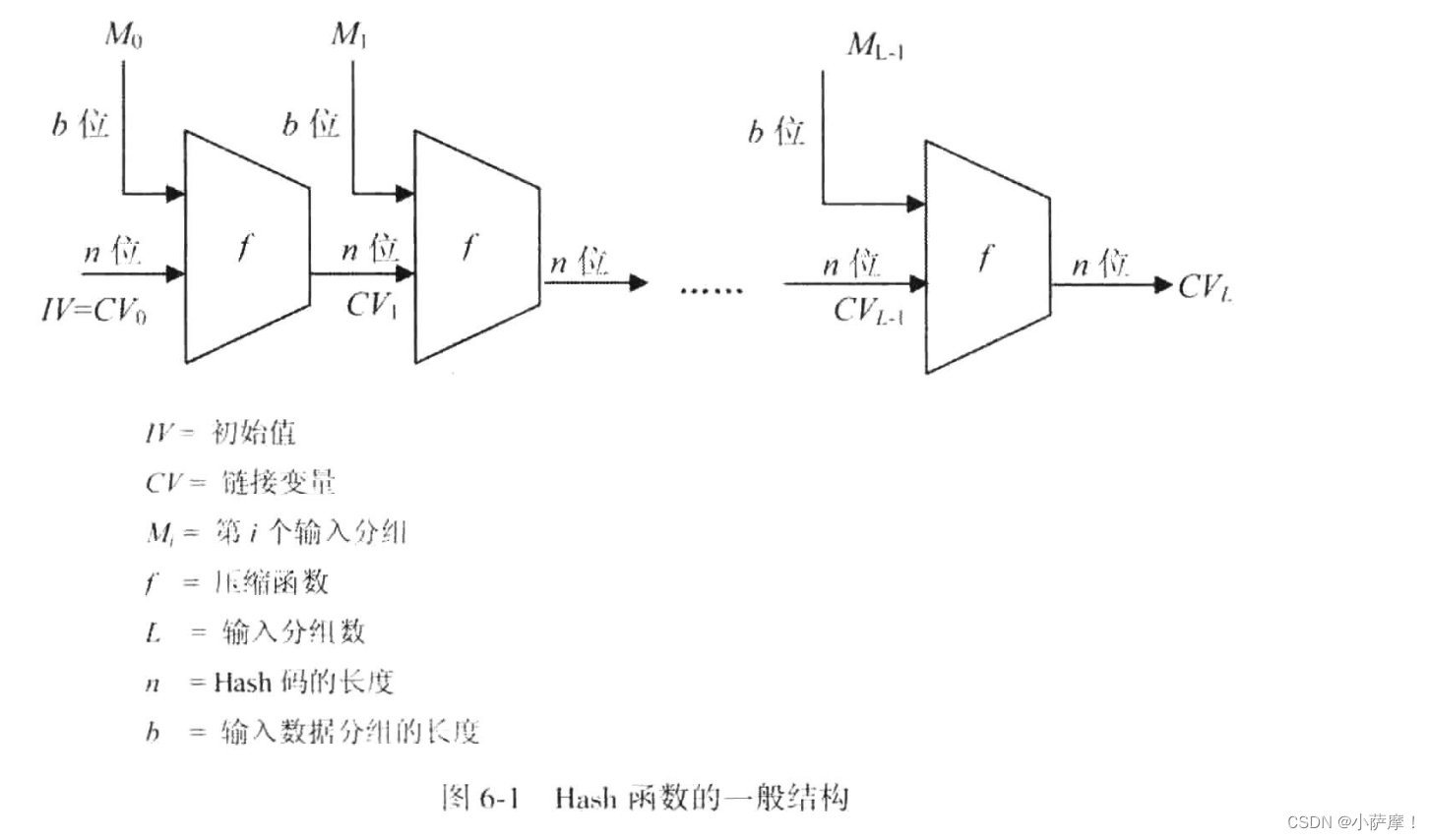

- Hash函数的一般结构图

- p181如何构造Hash函数/Hash函数的类型:基本函数迭代型的Hash函数、基于对称密码的Hash函数、基于数学困难问题的Hash函数 (选填)

- SM3:基本函数迭代型的密码Hash函数

- SHA-3使用了海绵结构,由吸水、挤水两个阶段组成

吸水阶段:数据拓展

挤水阶段:数据压缩