HTTPS协议

一、HTTPS介绍

HTTPS是⼀个应用层协议,是在HTTP协议的基础上引入了加密层

HTTP协议内容都是按照文本的方式明文传输,这就导致在传输过程中可能出现被篡改的情况

二、加密

2.1 加密概念

- 加密就是把明文(要传输的信息)进行一系列变换,生成密文

- 解密就是将密文再进行一系列变换,还原成明文

2.2 常见加密方式

2.2.1 对称加密

- 采用单钥密码系统的加密方法,同⼀个密钥可以同时用作信息的加密和解密,这种加密⽅法称为对称加密,也称为单密钥加密,特征:加密和解密所用的密钥是相同的

- 常见对称加密算法:DES、3DES、AES、TDEA、Blowfish、RC2等

- 特点:算法公开、计算量小、加密速度快、加密效率高

示例:按位异或其实就是一种简单的对称加密

假设明文 a = 1234,密钥 key = 8888

则加密 a ^ key 得到的密文 b = 9834

然后针对密文9834再次进行运算b^key,得到的就是原来的明文1234

2.2.2 非对称加密

需要两个密钥来进行加密和解密,这两个密钥是公开密钥和私有密钥

- 常见非对称加密算法:RSA,DSA,ECDSA

- 特点:算法强度复杂、安全性依赖于算法与密钥。但是由于其算法复杂,使得加密解密速度没有对称加密解密的速度快

公钥和私钥是配对的:

- 可以 通过公钥对明文加密,通过私钥对密文解密

- 也可以 通过私钥对明文加密,通过公钥对密文解密

2.3 数据指纹(数据摘要)

- 数字指纹(数据摘要),其基本原理是利用单向散列函数(Hash函数)对信息进行运算,生成⼀串固定长度的数字摘要。数字指纹并不是⼀种加密机制,但可以用来判断数据是否被篡改

- 常见摘要算法:MD5、SHA1、SHA256、SHA512等,算法把无限的映射成有限,因此可能会有碰撞,但是概率极其低

- 摘要特征:和加密算法的区别是,摘要严格意义不是加密,因为没有解密,从摘要很难反推出原信息,通常用来进行数据对比

MD5算法介绍

• 定长:无论多长的字符串,计算出的MD5值都是固定⻓度(16字节版本或者32字节版本)

• 分散:源字符串只要改变⼀点,最终得到的MD5值会差别很大

• 不可逆:通过源字符串生成MD5很容易,但是通过MD5还原成原串理论上是不可能的

三、HTTPS工作过程探究

3.1 只使用对称加密

若通信双方都持有同⼀个密钥,且没有别人知道,两方的通信安全可以保证(除非密钥被破解)。引入对称加密后,即使数据被截获,由于黑客不知道密钥,因此无法进行解密,也就不知道请求的真实内容了

但服务器同⼀时刻其实是给很多客户端提供服务的,每个客户端用的秘钥都必须是不同的(若是相同那黑客也能拿到密钥),因此服务器就需要维护每个客户端和每个密钥之间的关联关系

较为理想的做法,就是能在客户端和服务器建立连接时,双方协商确定本次通信的密钥

但若直接将密钥明文传输,那么黑客也就获得密钥了,后续的加密操作形同虚设

因此密钥的传输必须加密传输,但是要想对密钥进行对称加密,就仍然需要先协商确定⼀个"密钥的密钥",这就成了一个循环无解的问题了,因此只使用对称加密是行不通的

3.2 使用一组非对称加密

鉴于非对称加密的机制,若服务器先把公钥以明文方式传输给浏览器,之后浏览器向服务器传数据

前都先用这个公钥加密后再传,从客户端到服务器信道似乎是安全的(其实依旧有安全问题),因为只有服务器有相应的私钥能解开公钥加密的数据。但服务器到浏览器的通信是无法保障安全的

若服务器使用私钥加密数据传给浏览器,那么浏览器用公钥可以解密,而这个公钥是一开始通

过明文传输给浏览器的,若这个公钥被中间人劫持了,那其也能解密服务器传来的信息

3.3 双方都使用非对称加密

- 服务端拥有公钥S与对应的私钥S',客户端拥有公钥C与对应的私钥C'

- 客户端和服务端交换公钥

- 客户端给服务端发信息:用S对数据加密后发送,只能服务器解密(只有服务器有私钥S')

- 服务端给客户端发信息:用C对数据加密后发送,只能客户端解密(只有客⼾端有私钥C')

但是效率太低,并且依旧存在安全问题

3.4 非对称加密+对称加密

- 服务端具有非对称公钥S和私钥S'

- 客户端发起https请求,获取服务端公钥S

- 客户端在本地生成对称密钥C,通过公钥S加密,发送给服务器

- 由于中间的网络设备没有私钥,即使截获了数据,也无法还原出内部的原文,也就无法获取到对称密钥

- 服务器通过私钥S'解密,还原出客⼾端发送的对称密钥C,并且使用这个对称密钥加密给客户端返回的响应数据

- 后续客户端和服务器的通信都使用对称加密即可,由于该密钥只有客户端和服务器两个主机知道,其他主机/设备不知道密钥即使截获数据也没有意义

由于对称加密的效率比非对称加密⾼很多,因此只在开始阶段协商密钥时使用非对称加密,后续的传输仍使用对称加密。虽然该种已经接近答案了,但是依旧存在安全问题

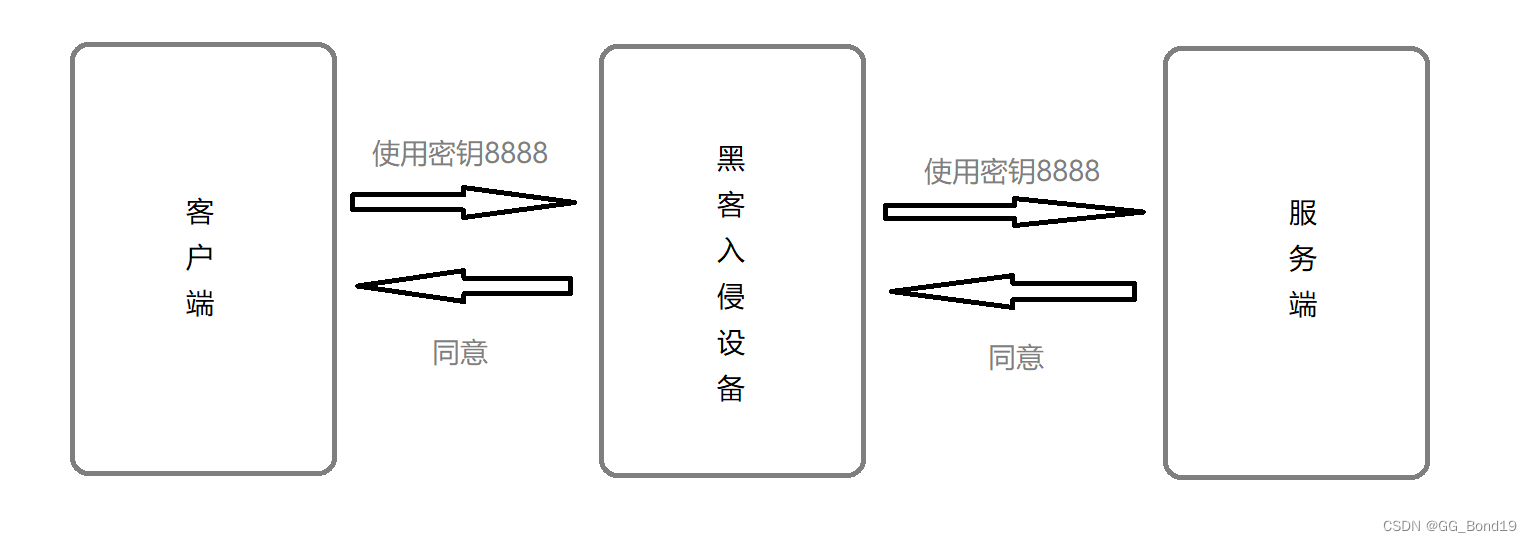

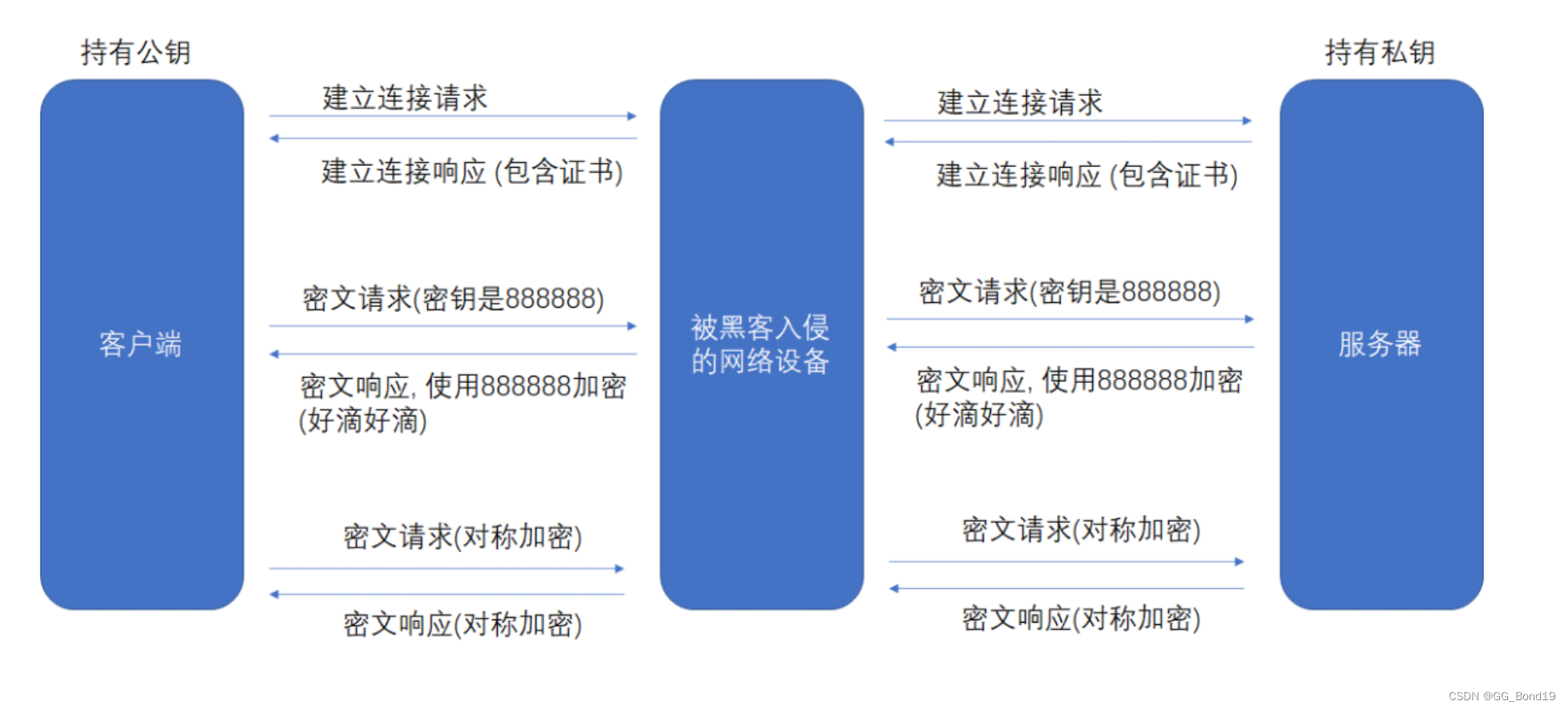

3.5 中间人攻击

Man-in-the-MiddleAttack,简称"MITM攻击"

在方案2、3、4中,客户端获取到公钥S后,对客户端形成的对称秘钥X用服务端给客户端的公钥

S进行加密,中间人即使窃取到了数据,也无法解出客户端形成的密钥X,因为只有服务器有私钥S'。但是中间人的攻击,若在最开始握手协商时就进行了,那就不⼀定了

- 服务器具有非对称加密算法的公钥S,私钥S'

- 中间人具有非对称加密算法的公钥M,私钥M'

- 客户端向服务器发起请求,服务器明文传送公钥S给客户端

- 中间⼈劫持数据报文,提取公钥S并保存好,然后将被劫持报文中的公钥S替换成为自己的公钥M,并将伪造报文发给客⼾端

- 客户端收到报文,提取公钥M(不知道公钥被更换过了),形成对称秘钥X,用公钥M加密X,形成报文发送给服务器

- 中间人劫持后,用自己的私钥M'进行解密,得到通信秘钥X,再用曾经保存的服务端公钥S加密后,将报文推送给服务器

- 服务器拿到报文,用私钥S'解密,得到通信秘钥X

- 双方开始采用X进行通信,但中间人已经拿到了对称密钥X,进行窃听甚至修改都可以

上述方法同样适用于方案2、3

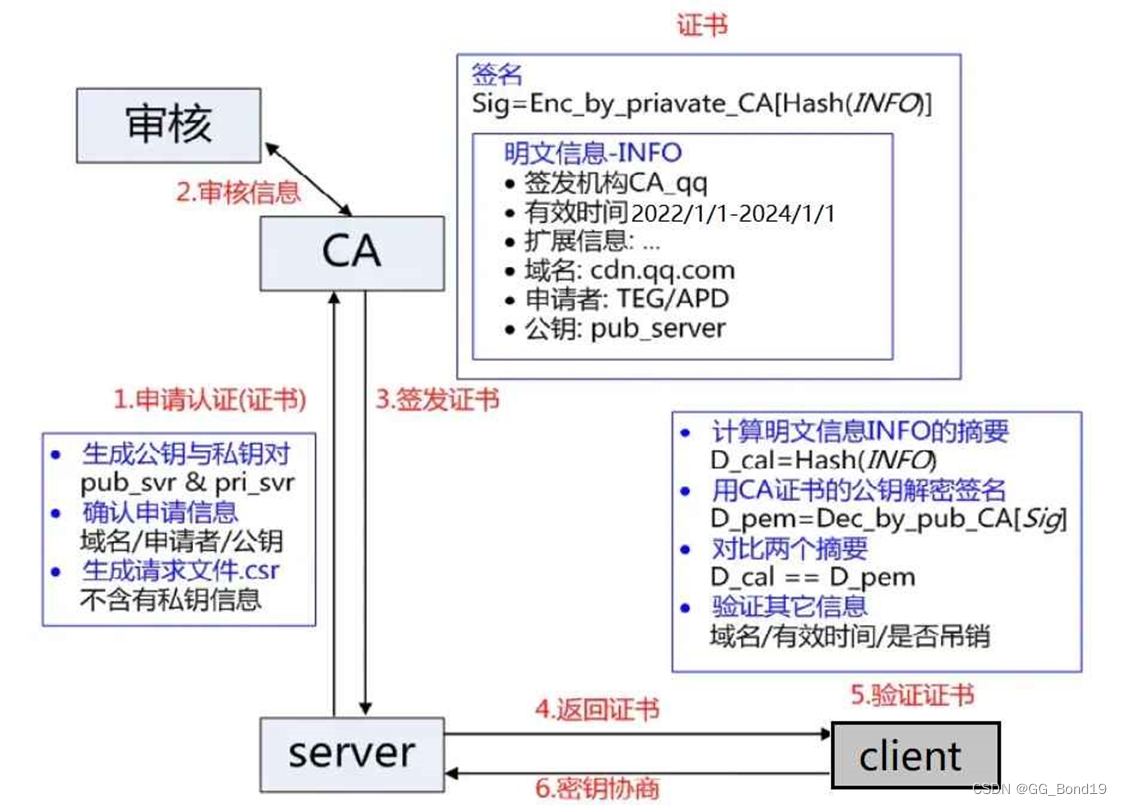

3.6 证书

服务端在使用HTTPS前,需要向CA机构申领⼀份数字证书,数字证书里含有证书申请者信息、公钥信息等。服务器把证书传输给浏览器,浏览器从证书中获取公钥即可,证书就如身份证,证明服务端公钥的权威性

证书可以理解成是⼀个结构化的字符串,包含了以下信息:证书发布机构、证书有效期、公钥、证书所有者、数据签名

注意:申请证书时,需要在特定平台生成,会同时生成一对密钥对,即公钥和私钥。这对密钥对用来在网络通信中进行明文加密以及数字签名

其中公钥需随着CSR文件,一起发给CA进行权威认证,私钥服务端自行保留,用来后续进行通信(即用来交换对称秘钥)

在线生成CSR和私钥:CSR在线生成工具

形成CSR之后,后续就是向CA进行申请认证,不过⼀般认证过程很繁琐,网络有证书申请的服务商,需要时直接找平台解决即可

3.7 数据签名

当服务端申请CA证书的时候,CA机构会对该服务端审核,并为该网站形成数字签名,过程如下:

- CA机构拥有非对称加密的私钥A和公钥A'

- CA机构对服务端申请的证书明文数据进行hash,形成数据指纹(数据摘要)

- 然后对数据摘要用CA私钥A'加密,得到数字签名S

服务端申请的证书明文和数字签名S共同组成数字证书,这样⼀份数字证书就可以颁发给服务端了

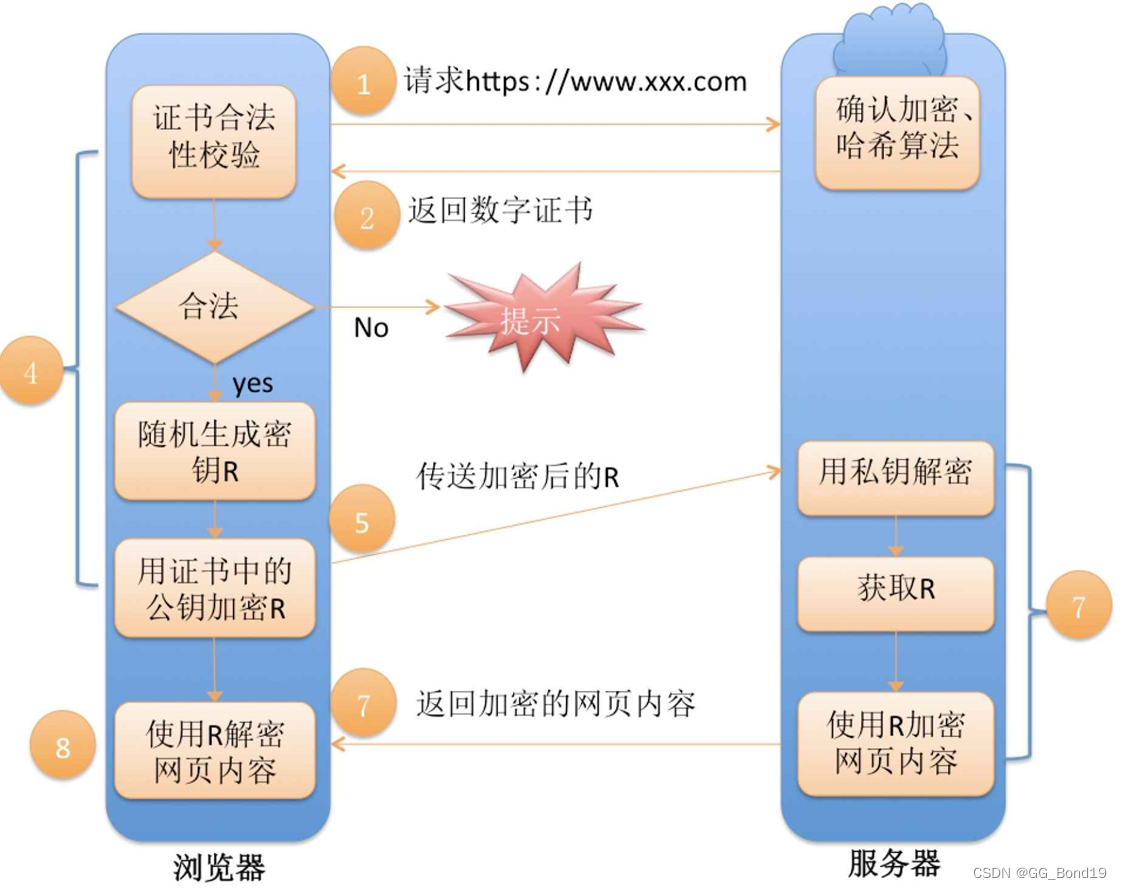

3.9 非对称加密+对称加密+证书认证

在客户端和服务器刚一建立连接时,服务器给客户端返回⼀个证书,证书包含了服务端的公钥,也包含了网站的身份信息

当客户端获取到这个证书之后,会对证书进行校验(防止证书伪造)

- 判定证书的有效期是否过期

- 判定证书的发布机构是否受信任(操作系统中已内置的受信任的证书发布机构)

- 验证证书是否被篡改:从系统中拿到该证书发布机构的公钥(浏览器内置),对签名解密得到⼀个hash值(数据摘要),设为hash1。然后计算整个证书的信息进行hash,得到hash2。对比hash1和hash2是否相等。若相等,则说明证书没有被篡改

中间人有没有可能篡改该证书?

- 中间人篡改了证书的明文

- 由于没有CA机构的私钥,所以无法hash之后用私钥加密形成签名,也就没法办法对篡改后的证书形成匹配的签名(一定要加密的原因)

- 若强行篡改,客户端收到该证书后会发现明文hash后的值和签名解密后的值不⼀致,则说明证书已被篡改,证书不可信,从而终⽌向服务器传输信息,防止信息泄露给中间⼈

中间⼈整个掉包证书?

- 中间人没有CA私钥,所以无法制作假的证书

- 所以中间人只能向CA申请真证书,然后使用自己申请的证书进行掉包

- 确实能做到证书的整体掉包,但是证书明文中包含了域名等认证信息,若整体掉包,客户端能够识别出来

- 中间人没有CA私钥,所以对任何证书都无法进行合法修改,包括自己的证书

为什么签名不直接加密,而是先hash形成摘要?

缩小签名密文的长度,加快验证签名的运算速度

四、如何称为中间人?(了解)

- ARP欺骗:在局域网中,hacker经过收到ARP Request广播包,能够偷听到其它节点的(IP,MAC)地址。例:黑客收到两个主机A,B的地址,告诉B(受害者),自己是A,使得B在发送给A的数据包都被黑客截取

- ICMP攻击:由于ICMP协议中有重定向的报文类型,那么就可以伪造⼀个ICMP信息然后发送给局域网中的客户端,并伪装自己是⼀个更好的路由通路。从而导致目标所有的上网流量都会发送到指定的接口上,达到和ARP欺骗同样的效果

- 假wifi&&假网站等

五、总结

HTTPS⼯作过程中涉及到的密钥有三组:

- 第一组(非对称加密):用于校验证书是否被篡改,服务器持有私钥(私钥在形成CSR文件与申请证书时获得),客户端持有公钥(操作系统中包含了可信任的CA认证机构有哪些,同时持有对应的公钥)。服务器在响应客户端请求时,返回携带签名的证书,客户端通过这个公钥进行证书验证,保证证书的合法性,进⼀步保证证书中携带的服务端公钥权威性

- 第⼆组(非对称加密):用于协商生成对称加密的密钥。客户端用收到的CA证书中的公钥(可被信任的)给随机生成的对称加密的密钥加密,传输给服务器,服务器通过私钥解密获取到对称加密密钥

- 第三组(对称加密):客户端和服务器后续传输的数据都通过这个对称密钥加密解密