【网络技术】【Kali Linux】Nmap嗅探(二)多设备扫描

上期实验博文:(一)简单扫描

一、实验环境

本次实验进行Nmap多设备扫描,实验使用 Kali Linux 虚拟机(扫描端)、Ubuntu 22.04虚拟机(被扫描端1)、Ubuntu 18.04虚拟机(被扫描端2)共3台虚拟机完成,主机操作系统为 Windows 11,虚拟化平台选择 Oracle VM VirtualBox,如下图所示。

二、实验步骤

1、网络配置

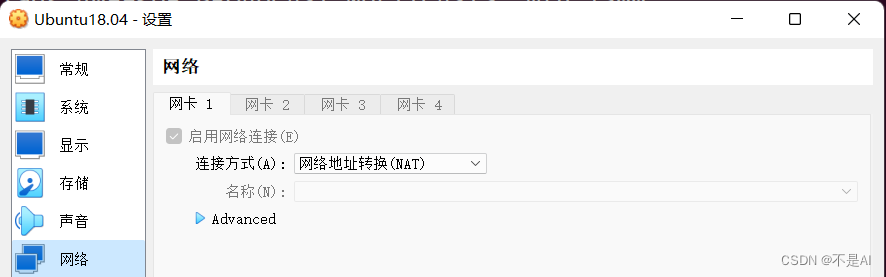

Kali Linux 和 Ubuntu 22.04 2台虚拟机的网络模式选择 “桥接网卡” ,Ubuntu 18.04 虚拟机的网络模式选择 “网络地址转换” ,如下3图所示。

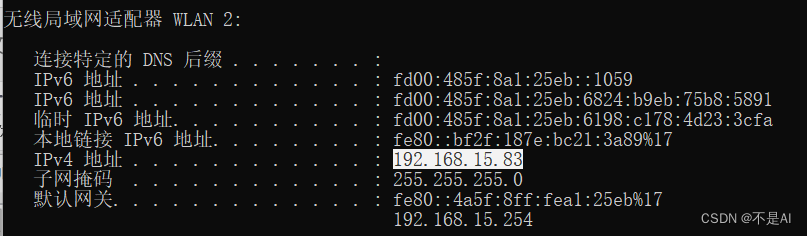

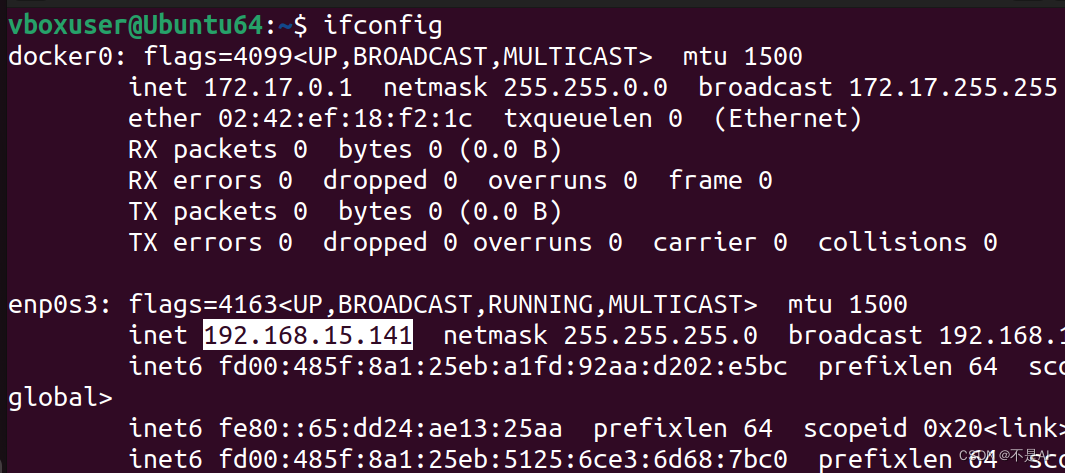

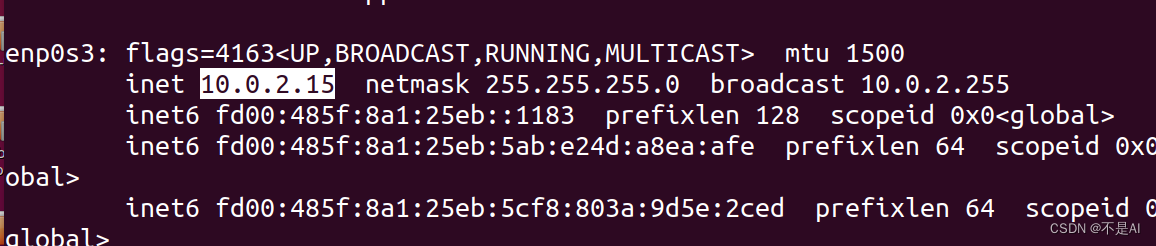

分别查看主机、2台被扫描虚拟机的IP地址。

主机:192.168.15.83

Ubuntu 22.04:192.168.15.141

Ubuntu 18.04:10.0.2.15

2、多设备扫描

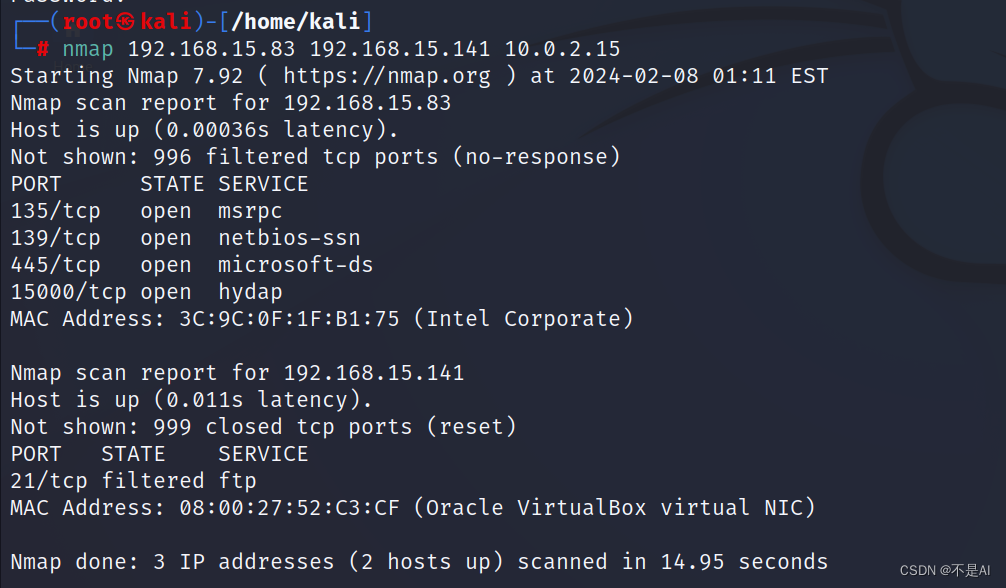

使用Kali Linux虚拟机同时对主机、2台被扫描虚拟机进行Nmap扫描。注意先切换至root环境。命令如下:

nmap 192.168.15.83 192.168.15.141 10.0.2.15

扫描结果:

扫描结果分析: 可以看出,主机和Ubuntu 22.04虚拟机存活,而Ubuntu 18.04虚拟机由于使用了网络地址转换,和Kali 不在同一网段下,故显示不存活。

3、同一网段扫描

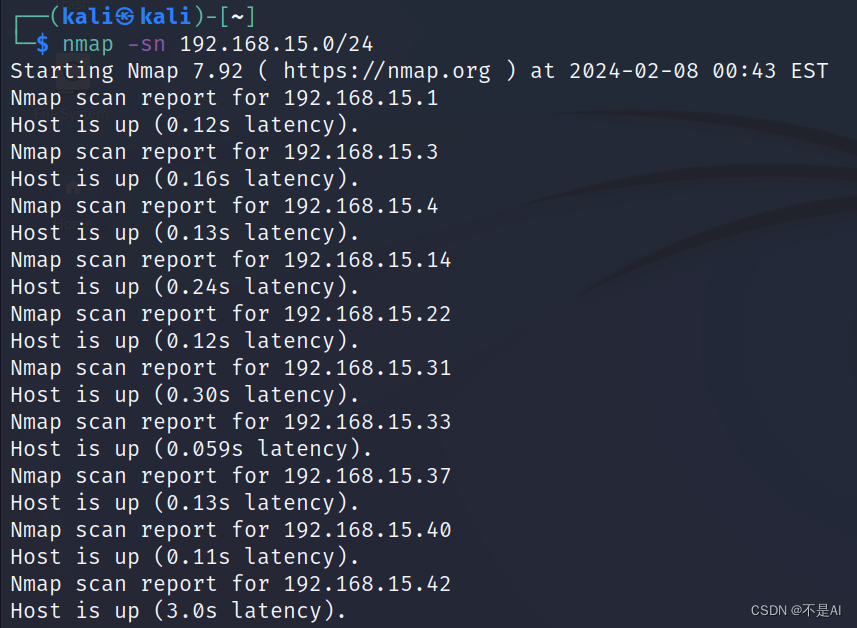

对网段192.168.15.0~192.168.15.255下所有的设备进行Nmap扫描。命令如下:

nmap -sn 192.168.15.0/24

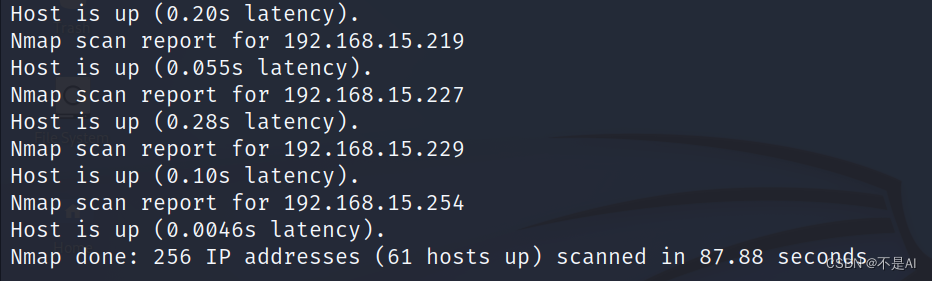

扫描结果:

扫描结果分析: 可以看出,扫描结果包含了网段中所有存活(状态为“UP”)的IP地址,共61台主机存活。

三、参考书目

《Kali Linux 2 网络渗透测试——实践指南(第2版)》,李华峰 著,北京,人民邮电出版社,2021年3月。