【实习】深信服防火墙网络安全生产实习

一、实习概况

1.1实习目的

- 1.掌握防火墙规则的作用

- 2.掌握代理上网功能的作用

- 3.掌握端口映射功能的作用

-

1.2实习任务

- 1.防火墙的WEB控制台

- 2.需要在防火墙上配置dnat

- 3.需要配置安全防护策略中的业务防护策略

- 4.需要配置用户防护策略

- 5.需要配置白名单

二、实习具体内容

2.1具体内容

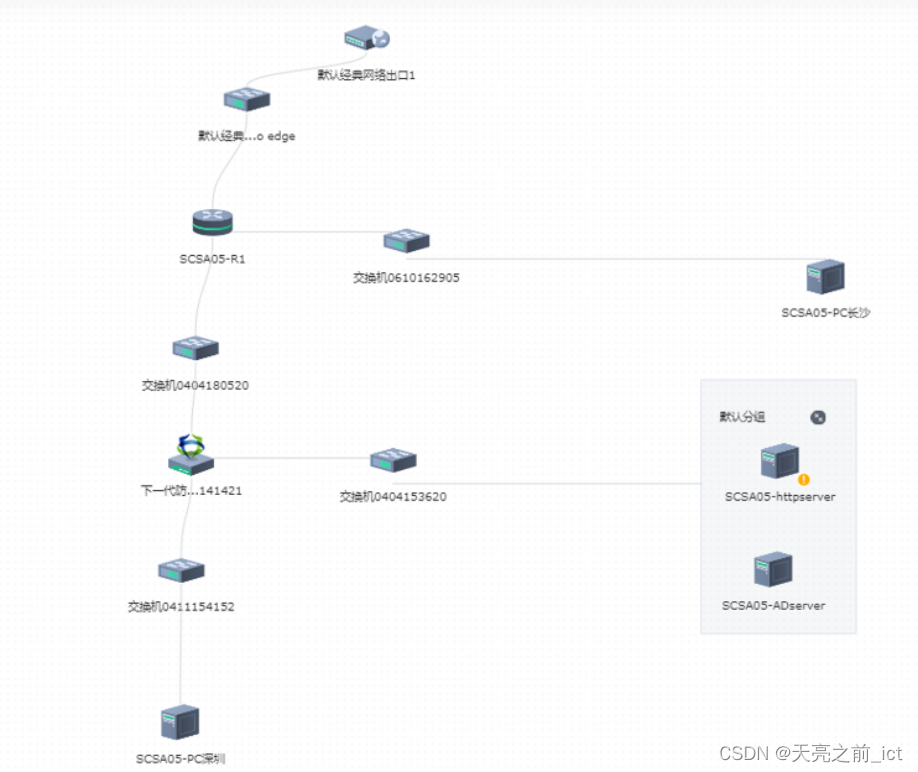

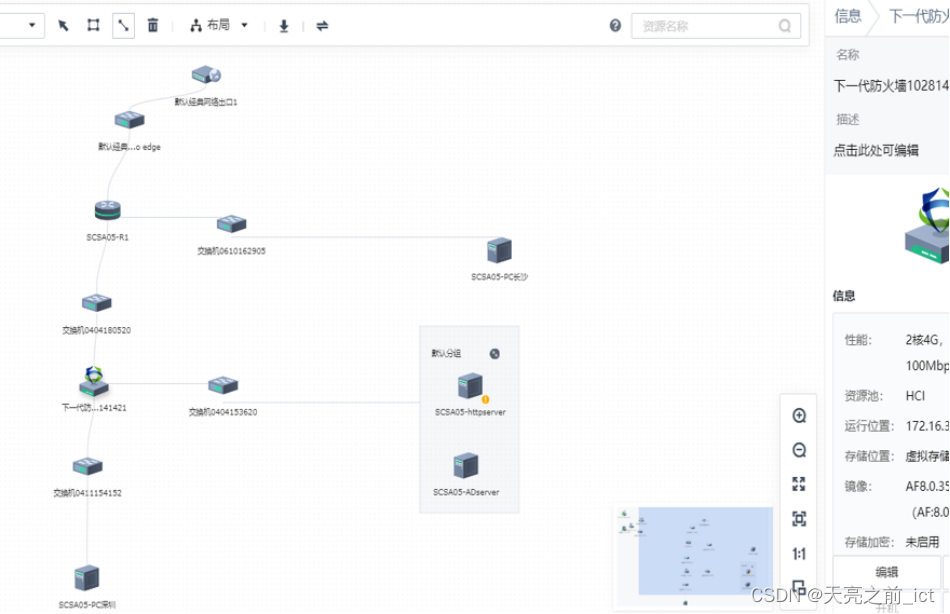

首先根据实训要求的拓扑完成连线,完成后如下:

需求1:防火墙的WEB控制台

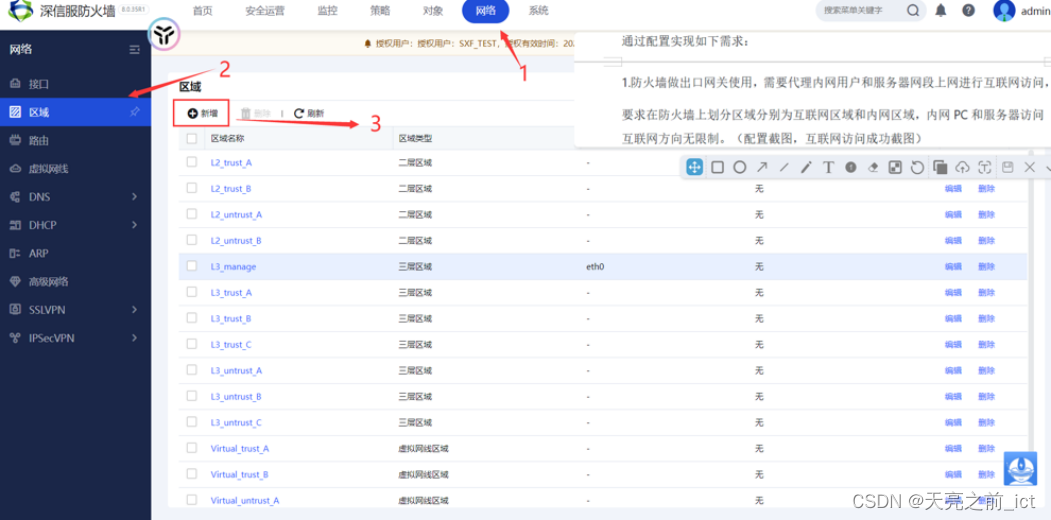

在新弹出的页面对防火墙进行配置,根据如下页面序号进行新增区域

新增如下三个区域

添加完区域后,接下来将接口划分到区域中

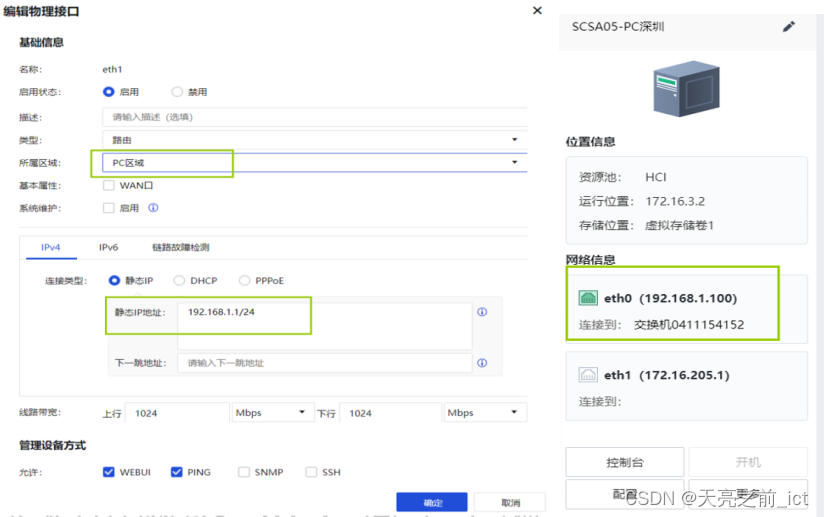

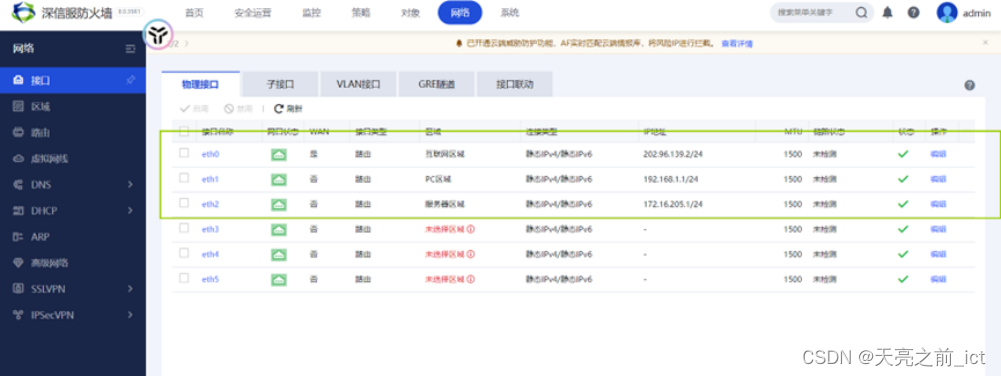

接下来根据连线情况将接口划分到对应的区域中,对网口0、网口1、网口2分别进行编辑

eth0编辑如下:

这里eth1 接口ip配置为192.168.1.1 的原因是 PC的ip地址为192.168.1.100,eth1 配置成192.168.1.1 与pc位于同一网段,充当pc的网关

eth2 配置如下:

这里将eth2 ip地址配置成172.16.205.1 的原因为,服务器的IP皆位于172.16.205.0/24这个网段,将eth2 ip 配置为172.16.205.1,充当网关

至此接口配置完成,效果图如下:

因为防火墙默认拒绝所有方向的任意流量,所以需要放通防火墙过滤规则,步骤如下:

规则内容如下:

效果如下:

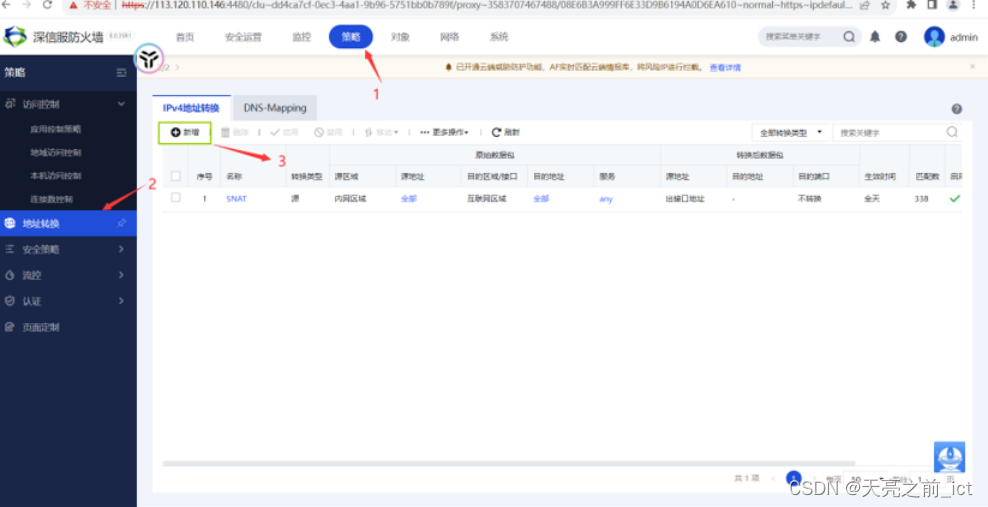

接口划分完成后,然后需要配置地址转换,将私有地址转换成公网地址,步骤如下:

配置内容如下:

效果如下:

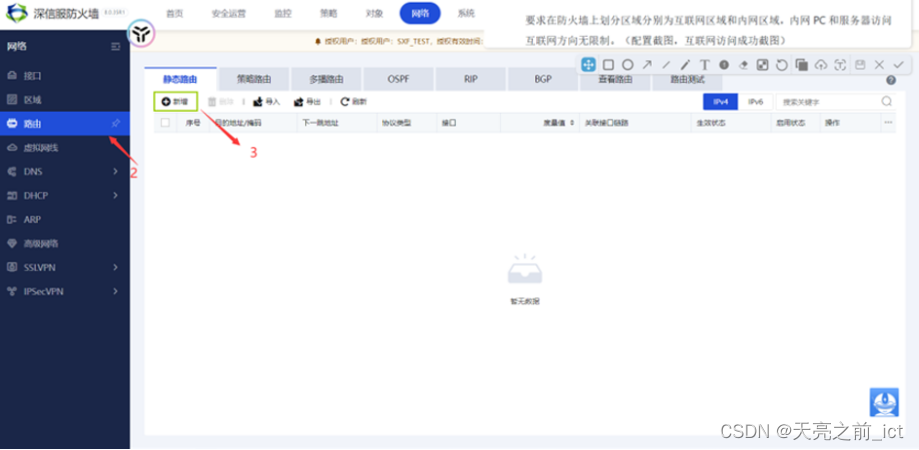

为了能成功访问外网,还需要在防火墙上配置一条默认路由,配置步骤如下:

添加内容如下:

效果图如下:

最终的验证截图如下:

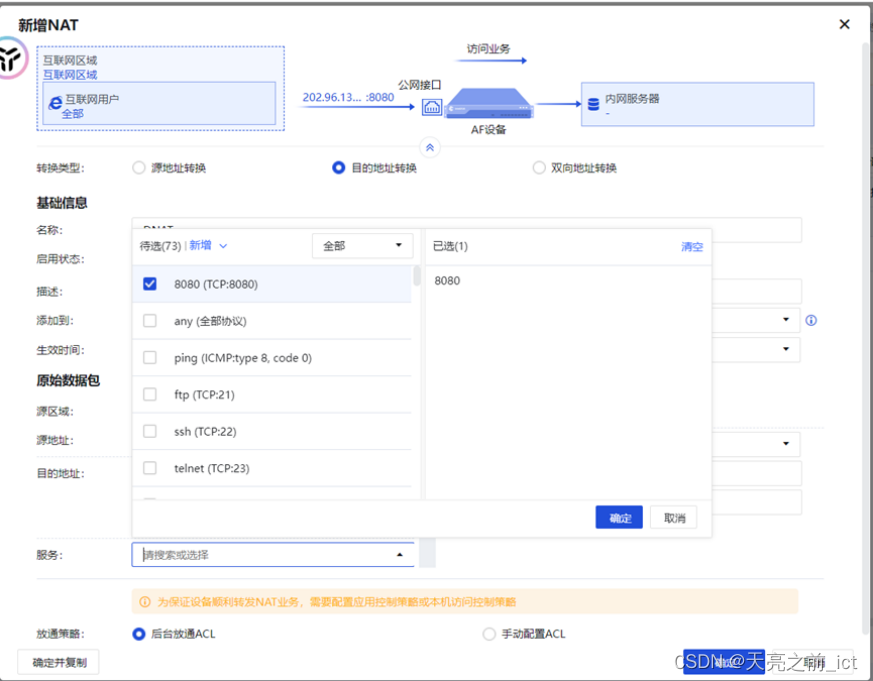

需求2:需要在防火墙上配置dnat,配置步骤如下:

配置内容如下:

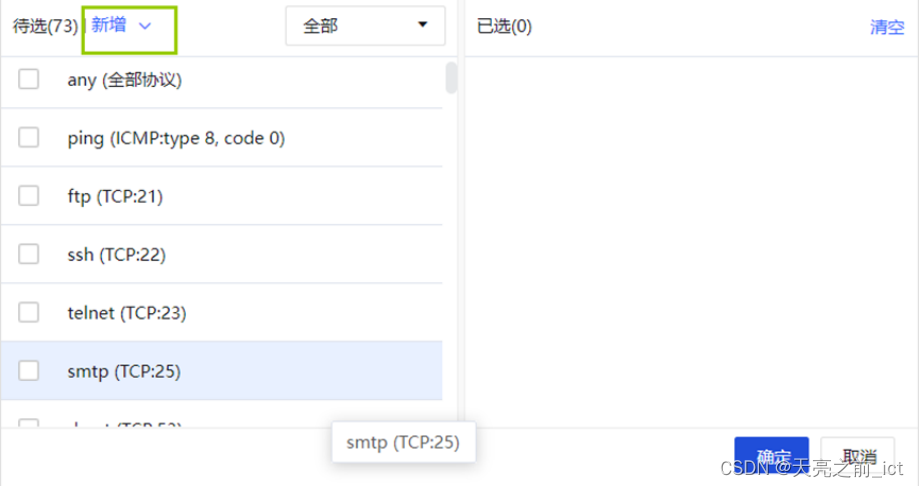

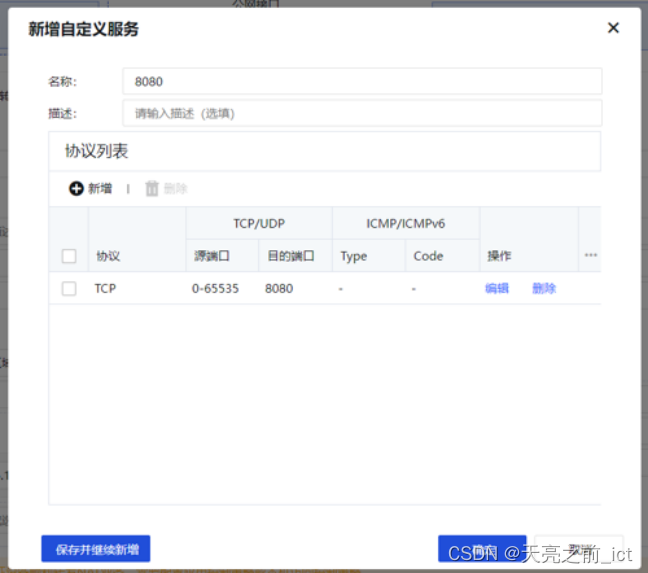

由于8080端口不在常规服务列表里,因此需要自定义,自定义步骤如下:

最终效果如下:

需求验证如下:

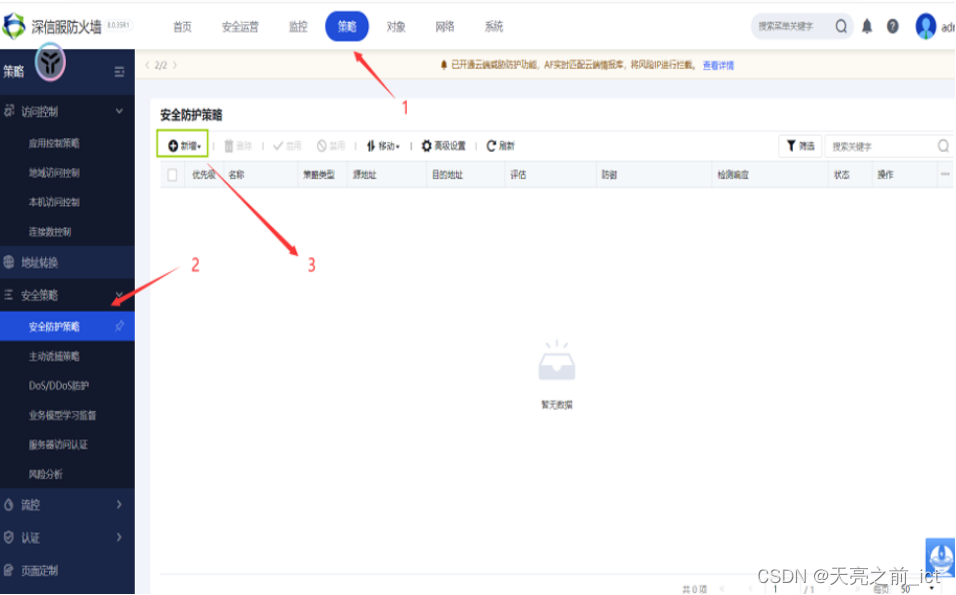

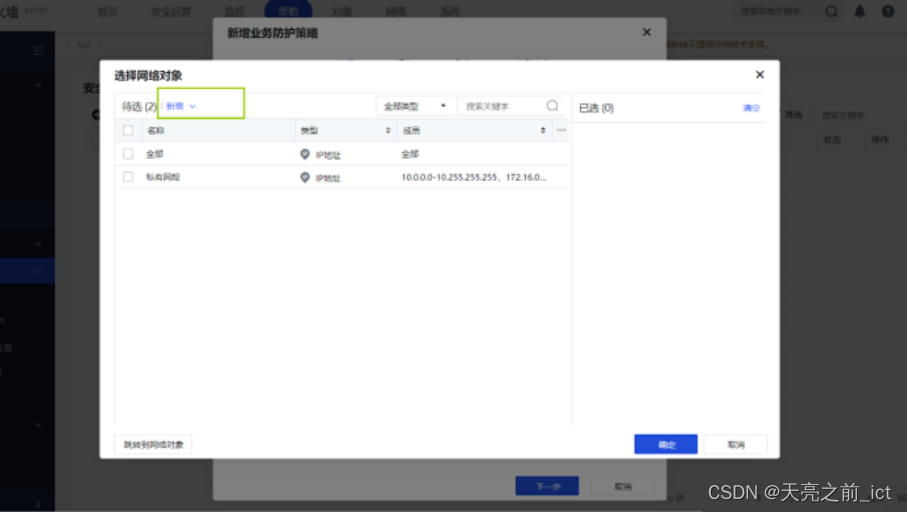

需求3:需要配置安全防护策略中的业务防护策略,步骤如下:

策略步骤如下:

(1)

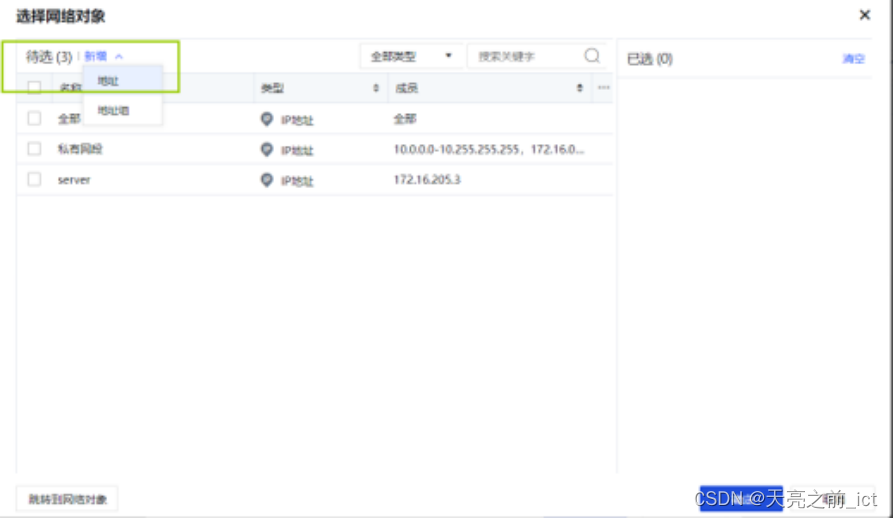

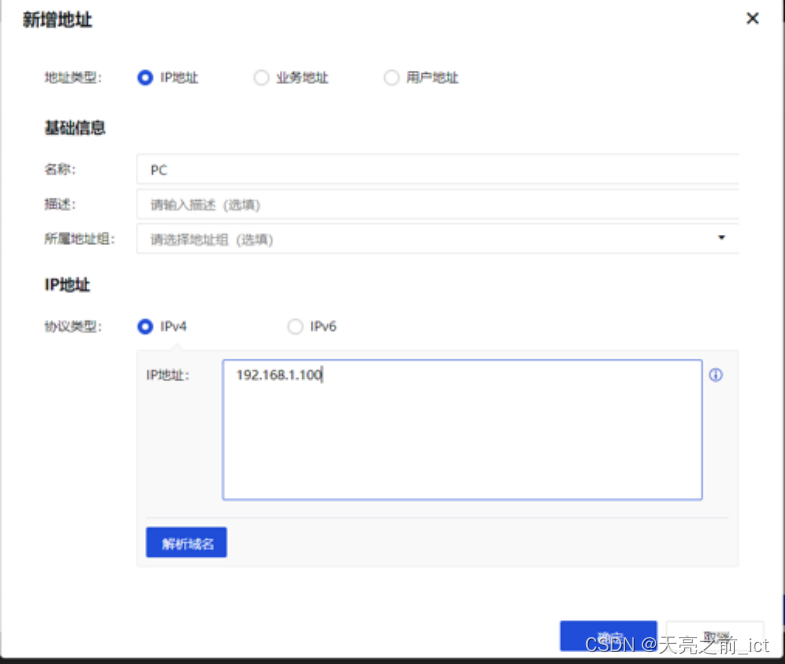

其中,网络对象需要自己定义,定义步骤如下:

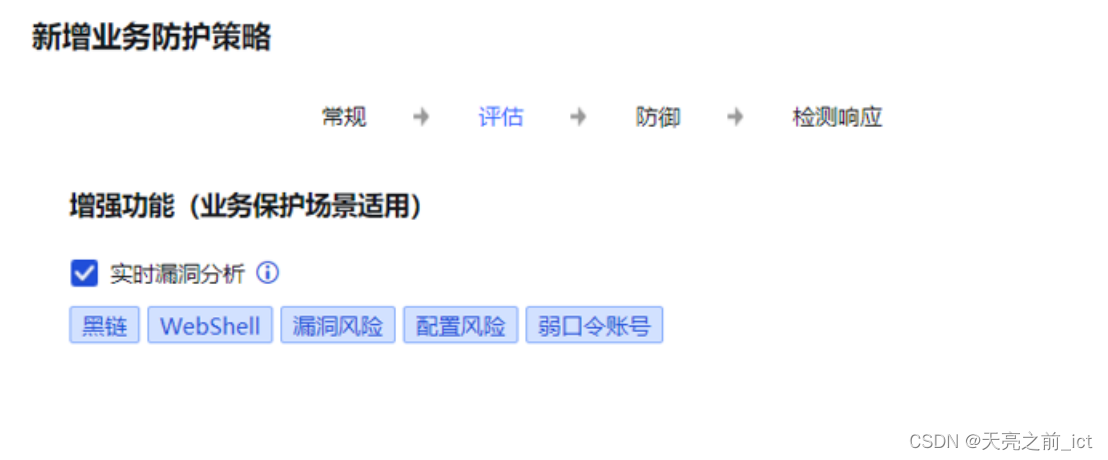

(2)

(3)

(4)

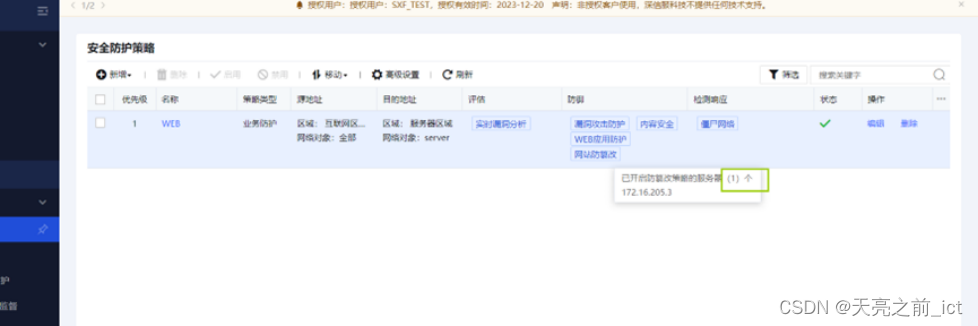

效果如下:

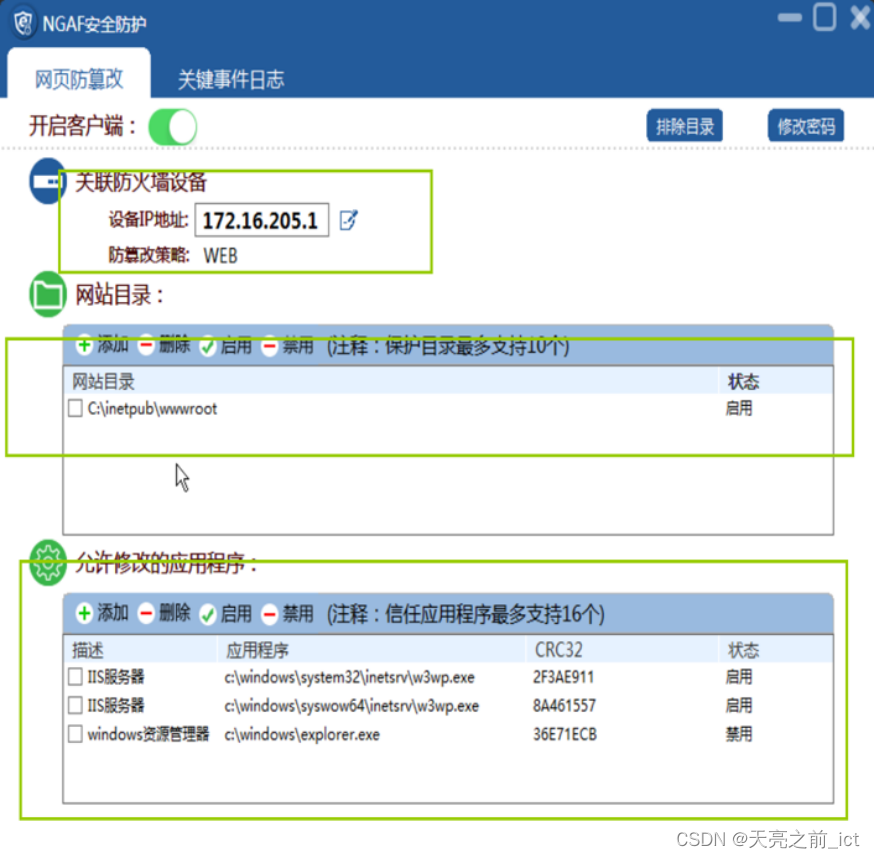

此时由于没有配置客户端,所以显示开启防篡改的服务器为0个,下面为客户端的配置

客户端配置完成后,此时

效果验证如下:

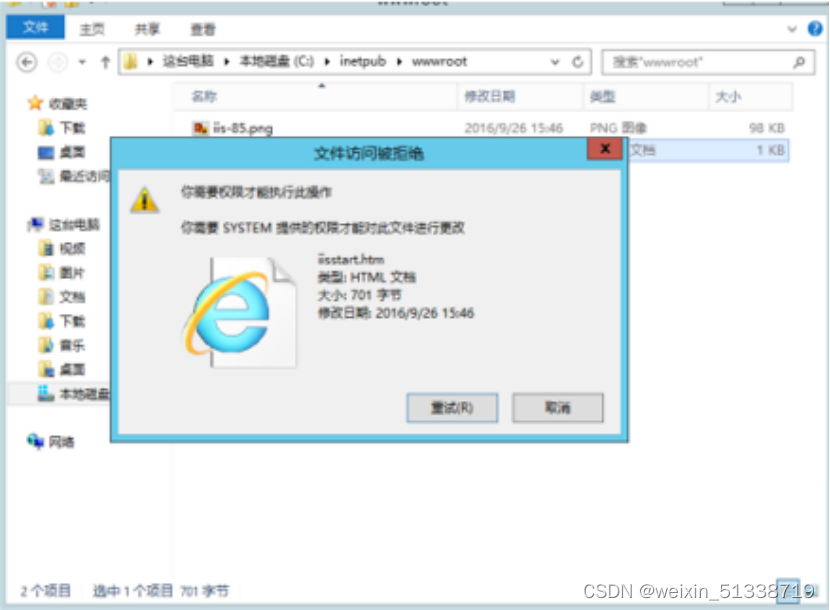

当我们想去更改文件时,会出现如下提示

而我们此时本就是管理员的身份,故策略生效

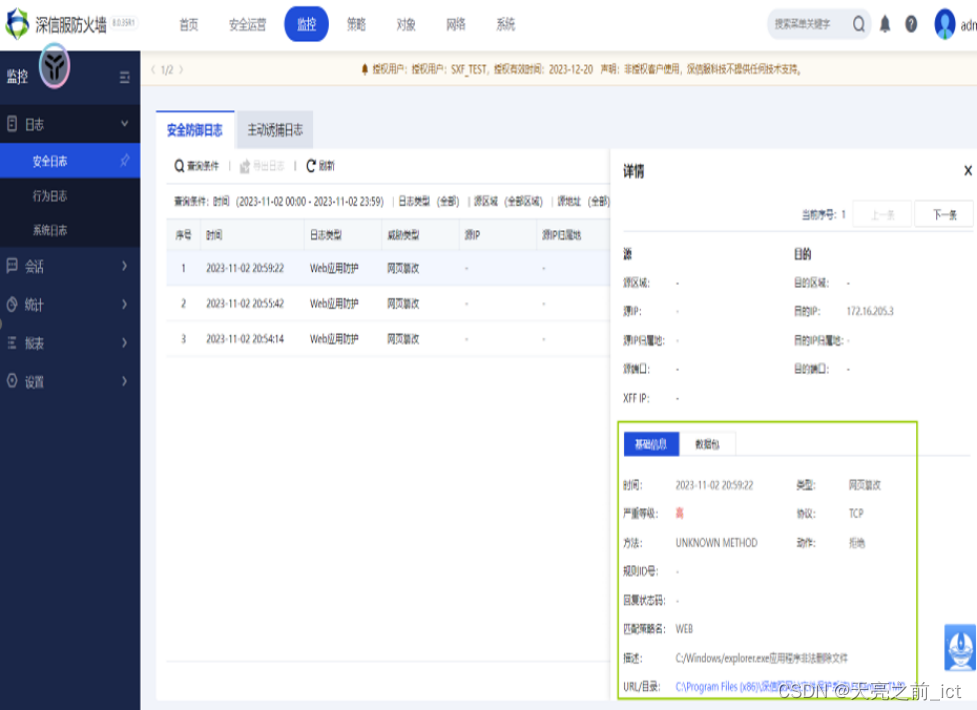

然后防火墙日志也可以查看到

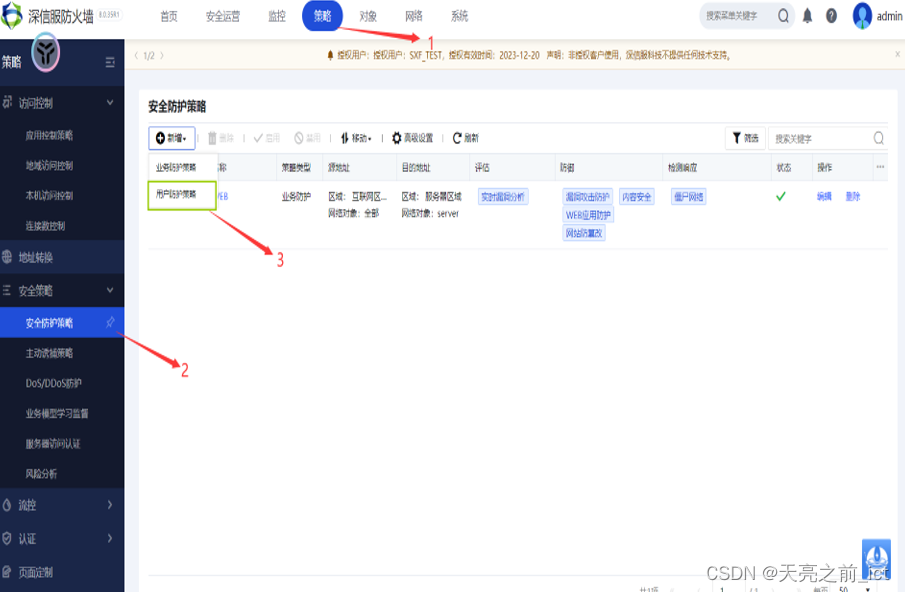

需求4:需要配置用户防护策略

策略步骤如下:

(1)

(2)

(3)

效果如下:

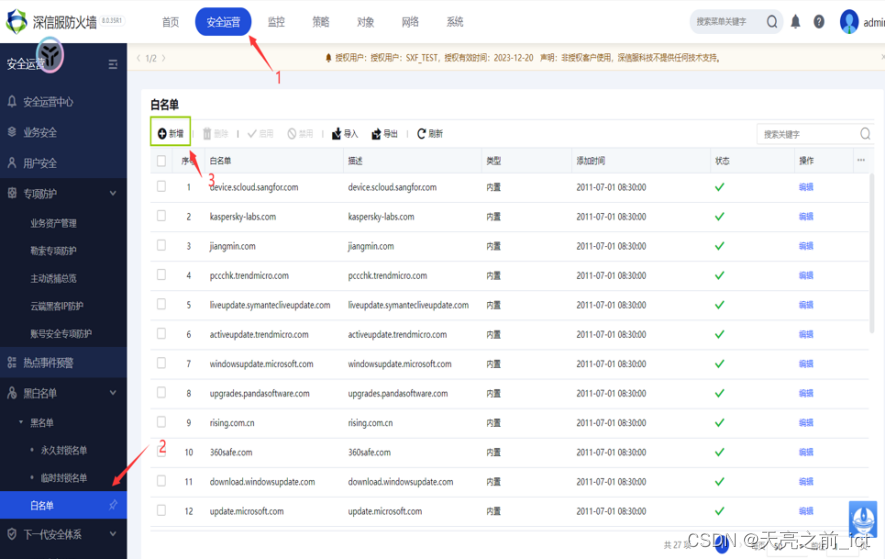

需求5

需求5需要配置白名单

内容如下:

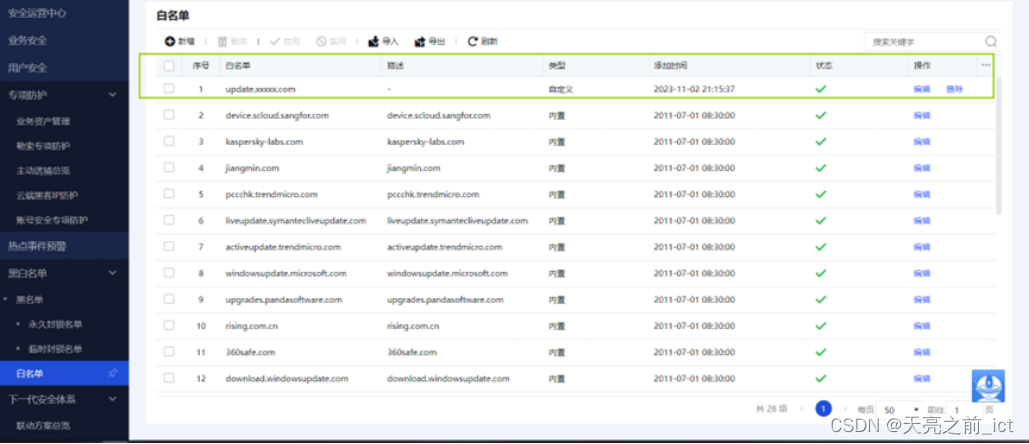

效果如下:

三、实习总结

3.1实习总结

本次防火墙实训的目的是帮助学员深入了解防火墙的原理、分类和功能,并熟练掌握防火墙规则的配置和管理技巧。通过实际操作,学员能够针对不同的网络环境和需求,设计出有效的防火墙策略,提高网络安全水平

3.2实习收获

本次实训的过程中,我们通过了解防火墙的基本原理,了解了防火墙的分类和功能。并在实际操作中,学员学习了如何使用防火墙软件进行规则的配置和管理,掌握了防火墙规则的结构和语法,并通过案例分析和演练,熟悉规则配置的流程和方法。

在实际操作中,我们发现学员对防火墙实际操作经验较少。因此,在今后的实训中,我们需要增加更多的实践环节,提供更多的案例分析和演练机会。另外,我们还可以考虑引入模拟攻击和应急响应的实战演练,以增强学员的实际应用能力。

通过本次实训,学员对防火墙的原理、分类和功能有了更深入的了解。他们熟练掌握了防火墙规则的配置和管理技巧,并能够根据实际需求设计有效的防火墙策略。实训的成果得到了教师的认可,并为学员今后的网络安全工作奠定了坚实的基础。

在实际操作中,我们也发现了一些问题。例如,有些学员在配置规则时可能会出现一些语法上的错误。因此,我们需要更加注重对各种规则语法和操作流程的讲解和演示,以帮助学员更好地掌握相关技能。

总的来说,本次防火墙实训为学员提供了一个良好的实践平台,让他们能够深入了解防火墙的原理和工作方式,并掌握了相关的实际操作技能。通过实训,学员的网络安全意识得到了进一步的提高,同时也为其今后的网络安全工作打下了坚实的基础。