BUUCTF-Misc10

秘密文件1

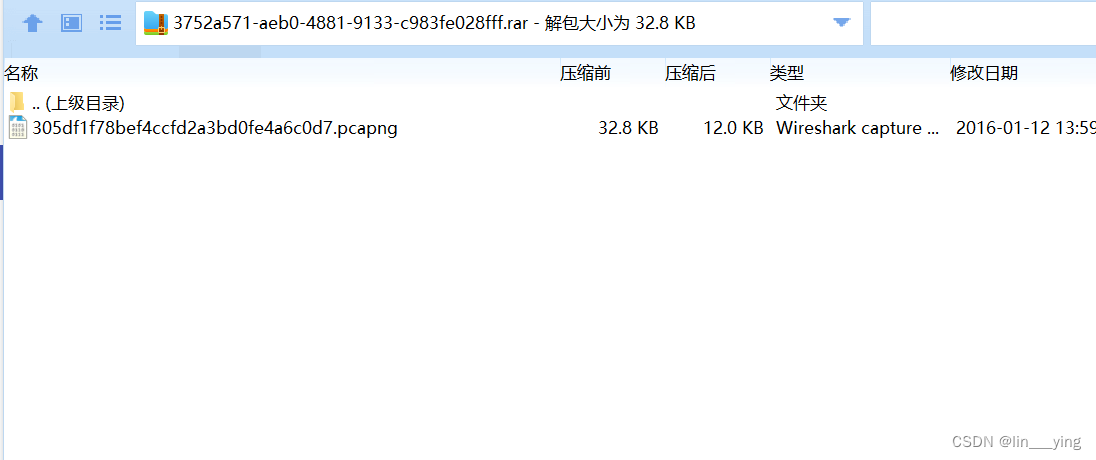

1.打开附件

是一个流量包

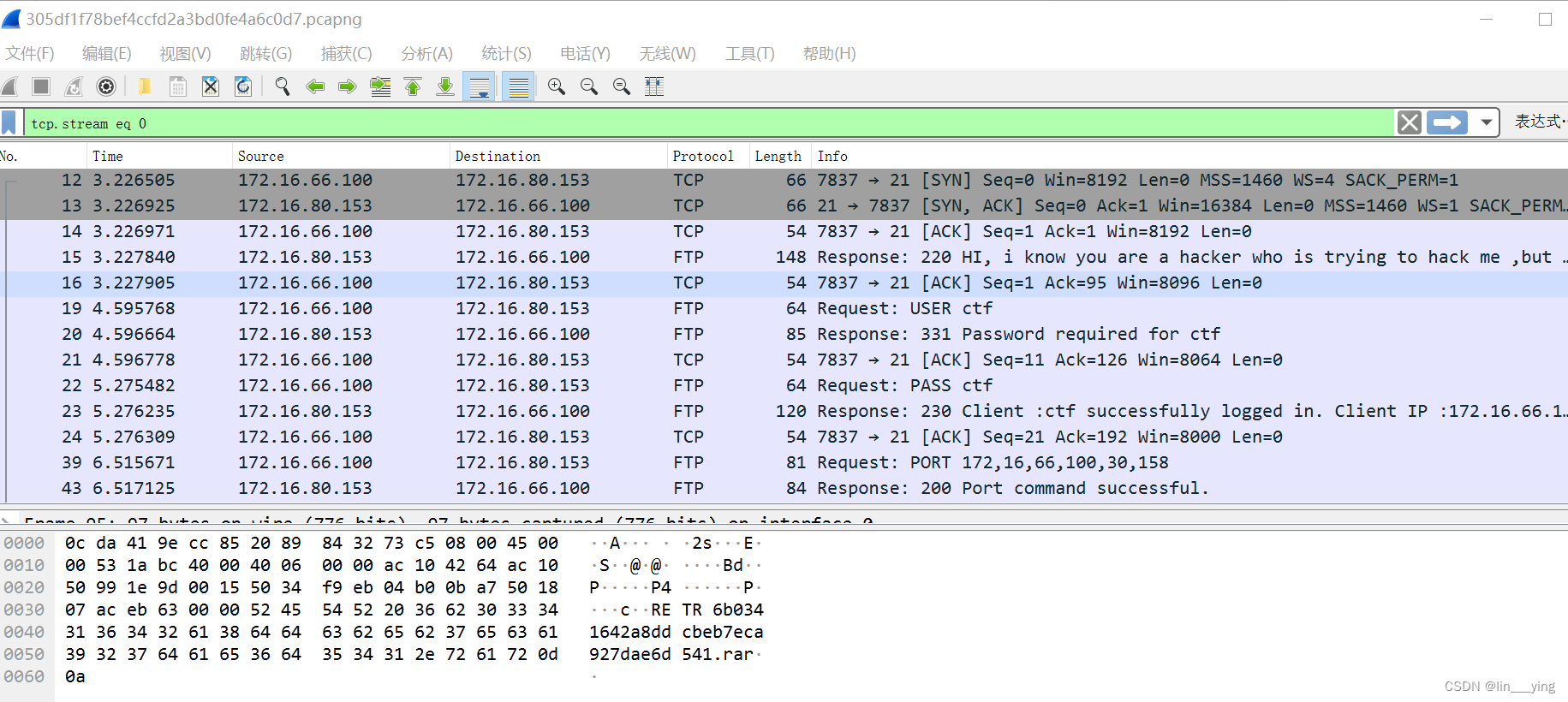

2.Wireshark

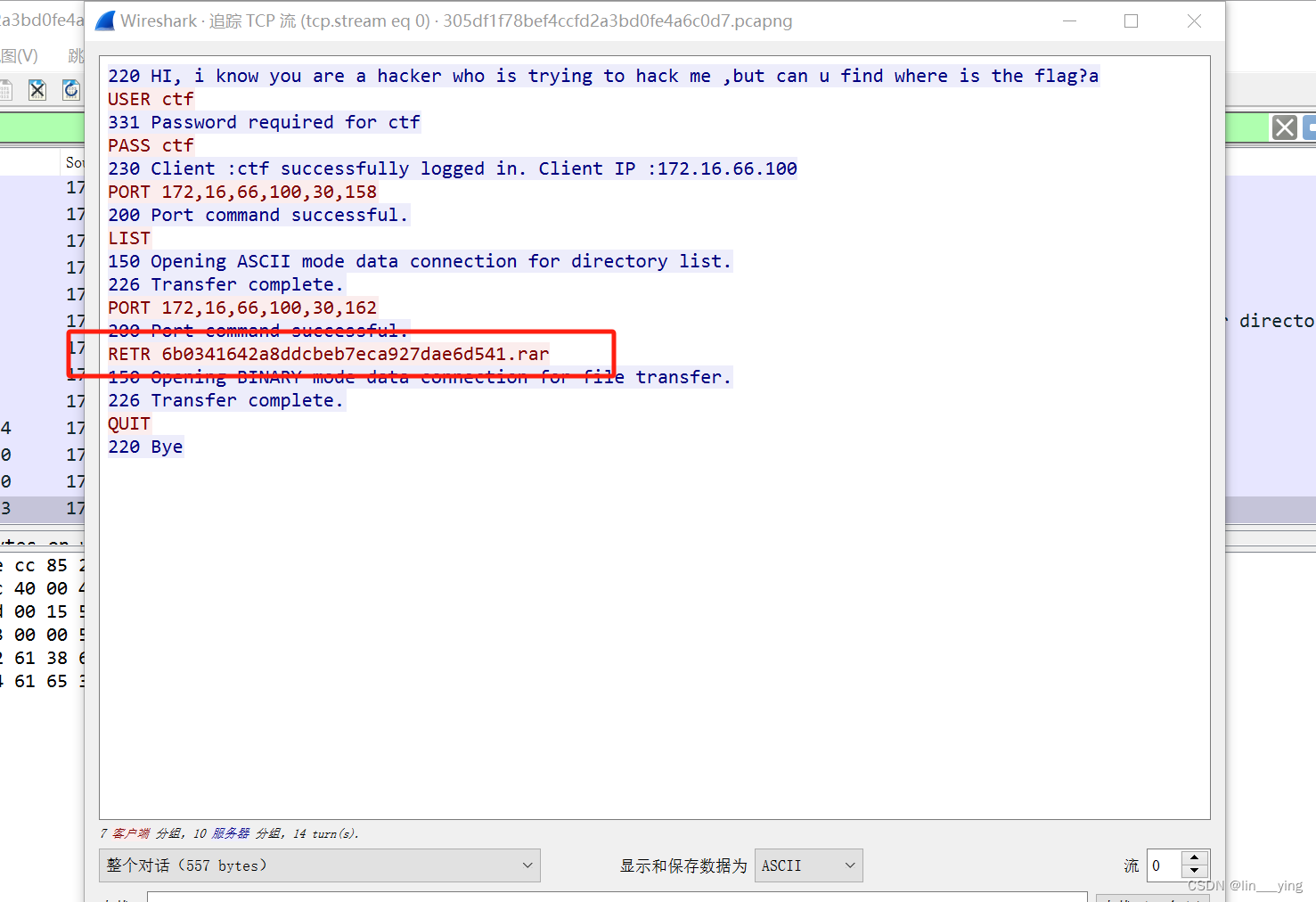

用Wireshark打开

右键追踪tcp追踪流,发现一个以.rar结尾的压缩包

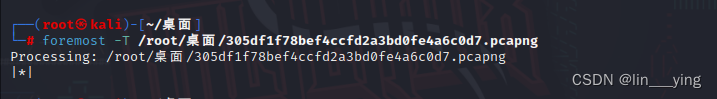

3.foremost

用foremost分离文件

发现有一个rar的文件夹

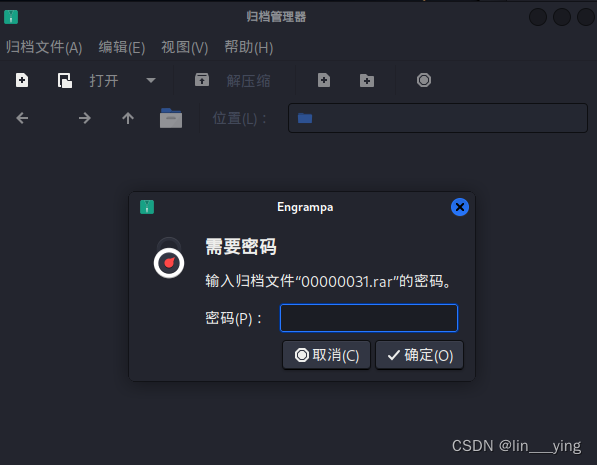

文件夹内有个加密的压缩包

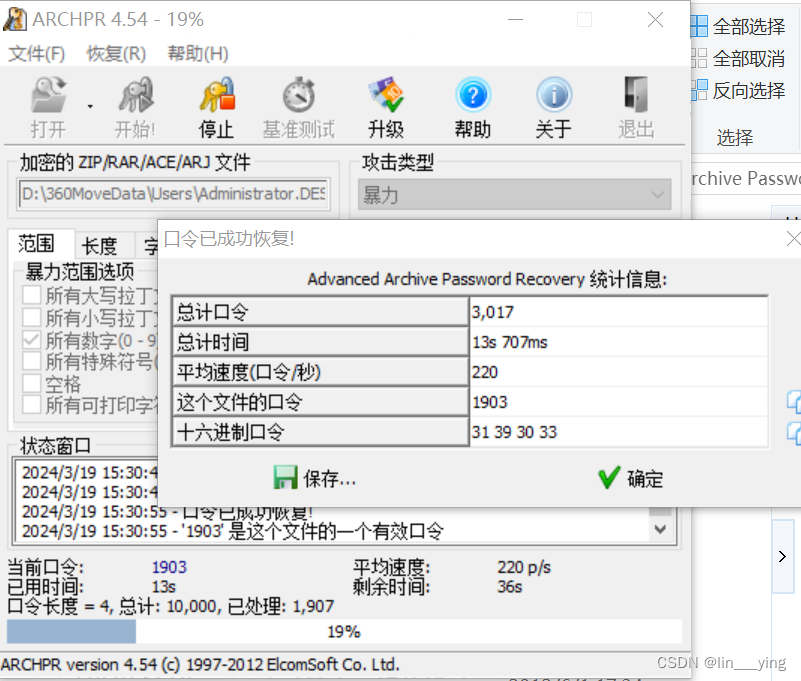

4.ARCHPR

用ARCHPR工具对压缩包进行解密

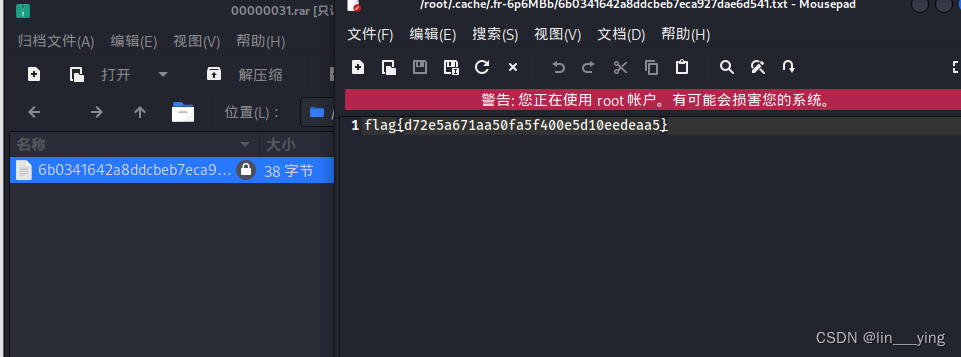

5.得到flag

[BJDCTF2020]鸡你太美1

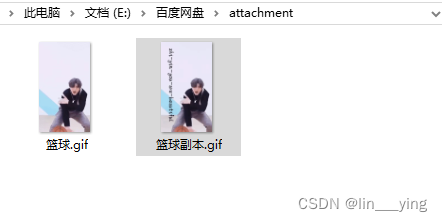

1.打开附件

都是以.gif结尾的图片,篮球副本打不开

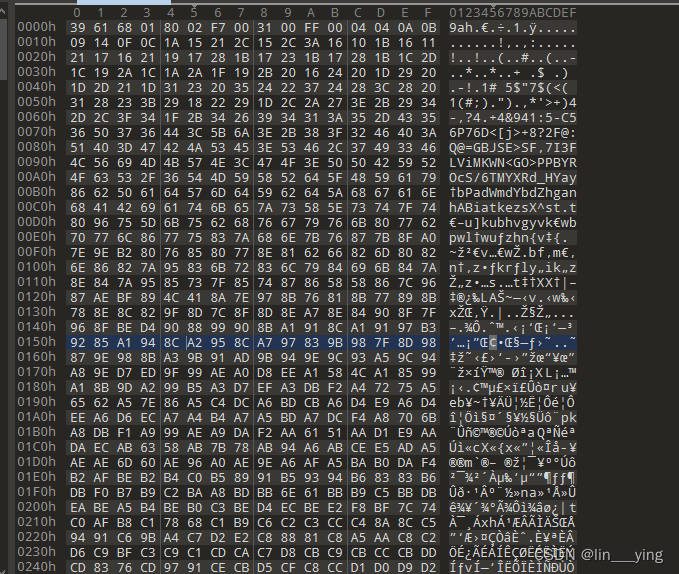

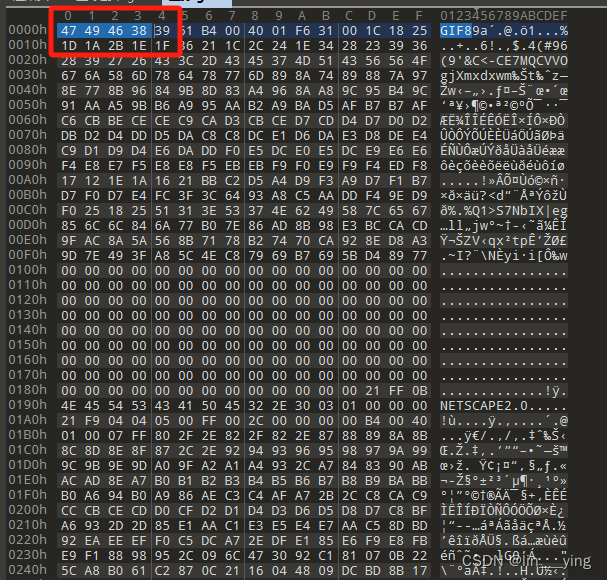

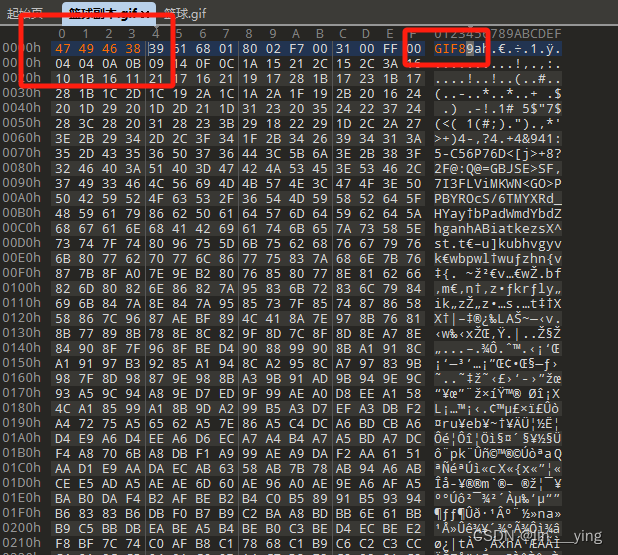

2.010 Edtior

发现篮球副本的文件缺失文件头

3.添加文件头

.gif 的文件头是47 49 46 38

修改并保存

篮球副本就可以打开了

4.得到flag

注意:‘-’是下划线‘_’

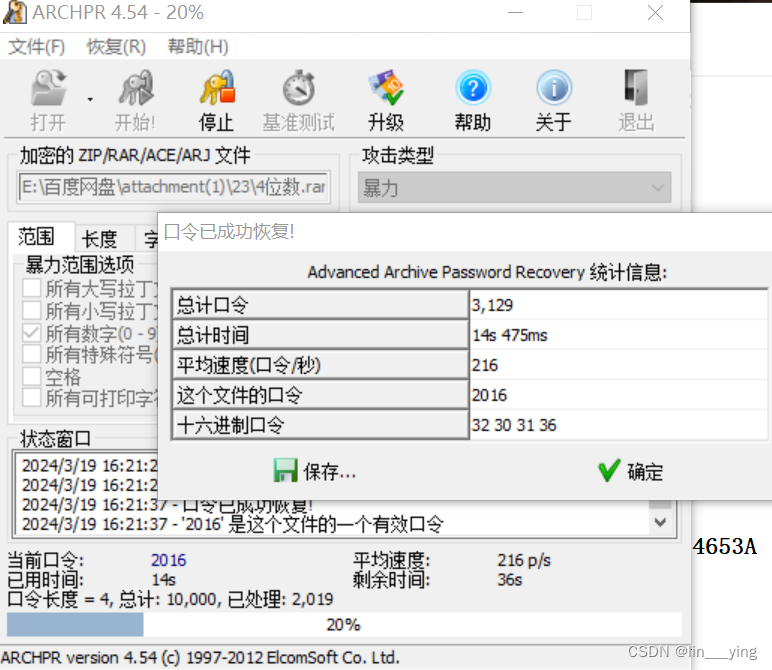

[BJDCTF2020]just_a_rar1

1.打开附件

是一个四位数加密的的压缩包

2.ARCHPR

用ARCHPR工具对压缩包进行解密得到口令

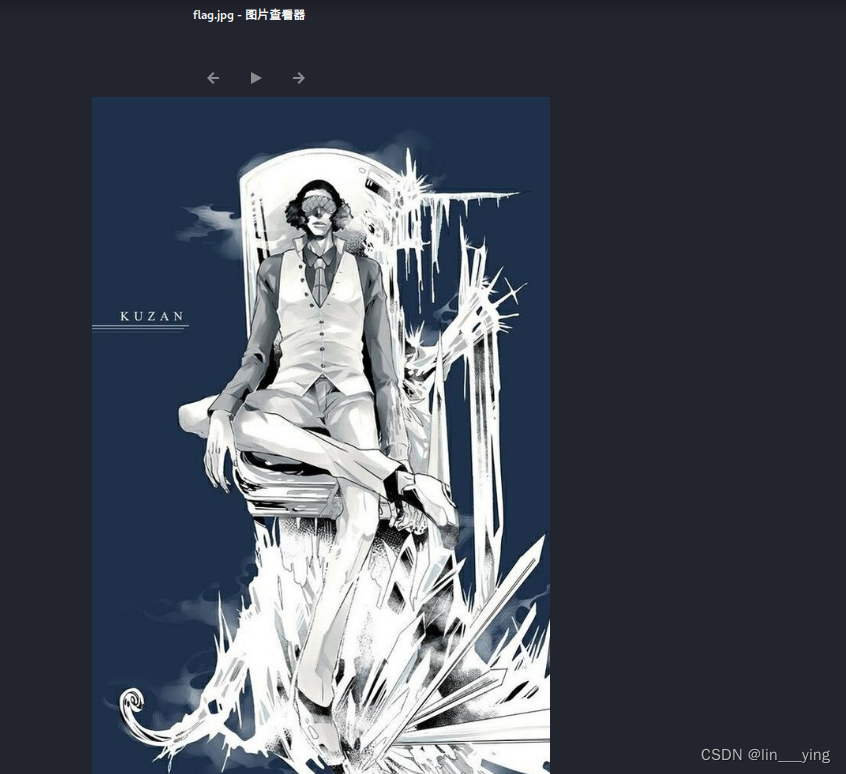

输入密码得到一张图片

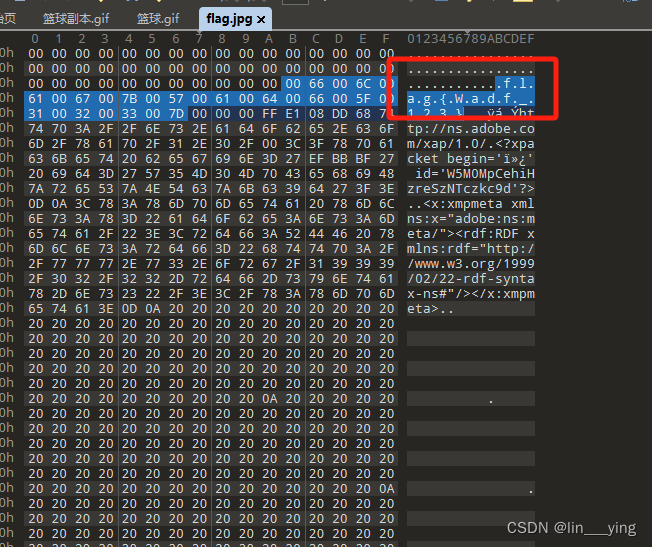

3.010 Editor

用010 Editor 打开查找flag

4.得到flag