《云原生安全攻防》-- K8s安全防护思路

从本节课程开始,我们将正式进入防护篇。通过深入理解K8s提供的多种安全机制,从防守者的角度,运用K8s的安全最佳实践来保障K8s集群的安全。

在这个课程中,我们将学习以下内容:

-

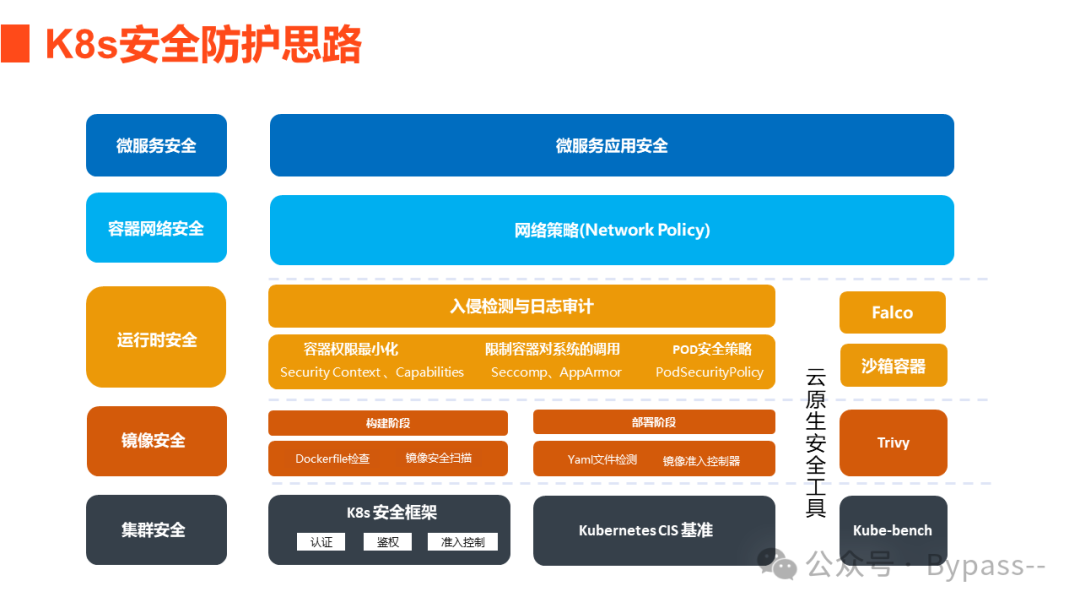

K8s安全防护思路:掌握K8s自身提供的安全机制,引入一些开源的云原生安全工具来提供额外的安全能力。

我们来介绍一下K8s整体的安全防护思路,将K8s在不同层面存在的安全风险与解决安全问题的核心思路相结合,构建一个体系框架,来帮助大家更好地理解K8s集群的防护思路。

云原生安全攻防--K8s安全防护思路