python 网络安全常用库 python做网络安全

🍅 点击文末小卡片 ,免费获取网络安全全套资料,资料在手,涨薪更快

最近有同学问我,说想用Python写渗透辅助工具,但是却不知道该如何下手,该怎么办。我告诉他,细化渗透测试的过程,把其中的一些使用其他工具完成的步骤,尝试着使用Python来代替就可以了。

所以今天填一个坑,用Python来实现渗透测试过程中的端口扫描。

1、什么是端口

接触过网络技术的同学大概都知道端口是什么东西,没有接触过的同学,经过下面的简单介绍应该也能明白端口是个什么东西。

在网络上我们会使用到各种各样的服务(当然不是各种各样的网站,网站所提供的多是Web服务),比如浏览网站,发送邮件,使用ftp下载某些资源,使用SSH或Telnet连接远程服务器等。这些服务有可能都是由同一个服务器提供的。

同一个服务器上提供那么多服务,怎么对他们进行区分呢?端口就是用来对他们进行区分和唯一标识的,每一个服务都使用不同的端口,就像一栋楼里面的不同房间一样。

我们常见的网站Web服务默认使用的是80端口:

用来上传和下载文件的FTP使用的是21端口:

我们通过域名或IP地址找到对应的服务器,然后再通过端口号,找到对应的服务。

有需要更加详细的介绍的同学,可以查看各种百科:https://baike.baidu.com/item/%E6%9C%8D%E5%8A%A1%E5%99%A8%E7%AB%AF%E5%8F%A3/718781?fr=aladdin

2、扫描端口与端口服务

2.1、目的与原因

我们知道服务器的端口之上运行着对应的服务,而服务都有其版本。我们对服务器进行端口扫描,有两个目的:

一是要确定服务器上开启了哪些服务;

二是要确定开启的服务使用的是什么版本的服务。

这两个目的都是为了缩小行动的范围,提交行动的效率和准确性。例如我们知道了某个主机开启了80端口,那么其就很有可能提供了Web服务,我们就可以进一步通过其Web服务使用的语言(比如PHP)和框架(比如WordPress)以及框架的版本(比如4.8.2)去寻找相应的漏洞:

又比如我们经常使用SSH来远程登录服务器,其默认运行于22端口之上,如果我们扫描到了服务器开启了这个端口,那么服务器很有可能开启了远程连接的功能,如果我们获取ssh的banner得到其服务版本正好是一个存在安全漏洞的版本,那么就有了一个新的测试攻击点:

2.2、Python实现

那么我们如何使用Python进行端口的识别和扫描呢?

在Python中,有一个内置模块——socket提供了网络socket的操作,其中包含了如下函数来支持socket连接的具体功能实现:

socket() -- 创建一个新的socket对象

socketpair() -- 创建一对新的socket对象

fromfd() -- 从打开文件描述符中创建一个socket对象

fromshare() -- 从接收的数据中创建socket对象

gethostname() -- 返回当前主机名

gethostbyname() -- 映射主机名到对应的IP地址上

gethostbyaddr() -- 映射主机名或IP地址到DNS信息上

getservbyname() -- 映射服务名称和端口名称到端口号上

getprotobyname() -- 映射协议名称到一个数字上

ntohs(), ntohl() -- 将16, 32位整数从网络转换为主机字节顺序

htons(), htonl() -- 将16, 32位整数从主机转换为网络字节顺序

inet_aton() -- 将IP地址从字符串转换为32位字节数据格式

inet_ntoa() -- 将IP地址从32位字节转换为字符串

socket.getdefaulttimeout() -- 获取默认连接超时值

socket.setdefaulttimeout() -- 设置默认连接超时值

create_connection() -- 通过源地址和设置连接超时创建一个链接

我们可以通过这个模块的socket()函数创建一个socket对象来连接服务器的指定端口,比如下列代码所示:

# 引入socket模块

import socket

# 实例化一个socket对象

s = socket.socket()

# 与远程服务器的指定端口建立socket连接

s.connect(('huabandata.com',22))

# 关闭连接

s.close()

上述代码我们就通过socket模块的socket()函数建立了对huabandata.com这个域名的22端口的socket连接,然后进行了连接的关闭。

当然,连接成功是不可能的,这样做一辈子都不可能连接成功。运行这段代码甚至连输出的信息都不会有:

如何得到socket连接的输出信息呢?socket对象中的一个方法——recv()或许可以帮到我们:

仔细看看这个方法的说明:

它的作用是从socket连接中返回指定大小的字节,我们继续测试一下这个方法:

# 引入socket模块

import socket

# 实例化一个socket对象

s = socket.socket()

# 与远程服务器的指定端口建立socket连接

s.connect(('192.168.223.152',22))

# 打印输出从socket连接中返回的1024个字节

print(s.recv(1024))

# 关闭连接

s.close()

在此,我们使用了著名的渗透测试框架Metasploit提供的靶机虚拟机Metasploitable2来作为目标主机,这是一个容易受到攻击的Linux虚拟机。这个虚拟机可以用来进行安全培训,测试安全工具,并练习常用的渗透测试技术。

有需要的同学在sourceforge进行下载,下载链接为:https://sourceforge.net/projects/metasploitable/

运行代码,我们得到了socket返回的前1024个字节(一般是服务信息的banner):

通过这个返回的banner信息,我们可以知道这个服务器的22端口是开放的,而且其服务版本是ubuntu上的openssh 4.7。

可以发现,借助于recv()方法,我们可以获取到端口服务的最基本信息,但是如果对应的端口没有开启或者有其他的限制,那么就可能会报错。比如下面这样:

# 引入socket模块

import socket

# 实例化一个socket对象

s = socket.socket()

# 与远程服务器的指定端口建立socket连接

s.connect(('192.168.223.152',88))

# 打印输出从socket连接中返回的1024个字节

print(s.recv(1024))

# 关闭连接

s.close()

我们连接目标主机的23端口,其返回了一个XXX异常错误,如下动图所示:

综上所述的情况,我们利用socket的几个方法稍微组合一下,就可以创建一个用于端口扫描的脚本。

1.首先引入socket模块:

# coding:utf-8

import socket

2.接着实例化一个socket对象:

s = socket.socket()

3.设置socket连接超时时间为3秒

s.settimeout(3)

4.接收键盘输入需扫描的端口号:

port = input("请输入端口号:")

5.连接并打印返回的字节:

try:

s.connect(("192.168.223.152",int(port)))

print(s.recv(1024))

s.close()

except Exception as e:

print(">>>扫描错误:",e)

最后完整的代码如下所示:

# coding:utf-8

import socket

s = socket.socket()

s.settimeout(3)

port = input("请输入端口号:")

try:

s.connect(('192.168.223.152',int(port)))

print(s.recv(1024))

s.close()

except Exception as e:

print(">>>扫描错误:",e)

下面,我们来测试一下这个端口扫描器:

这样,一个简单的主机端口扫描器就完成了。如何完善和增加它的功能?我们下一篇继续:)

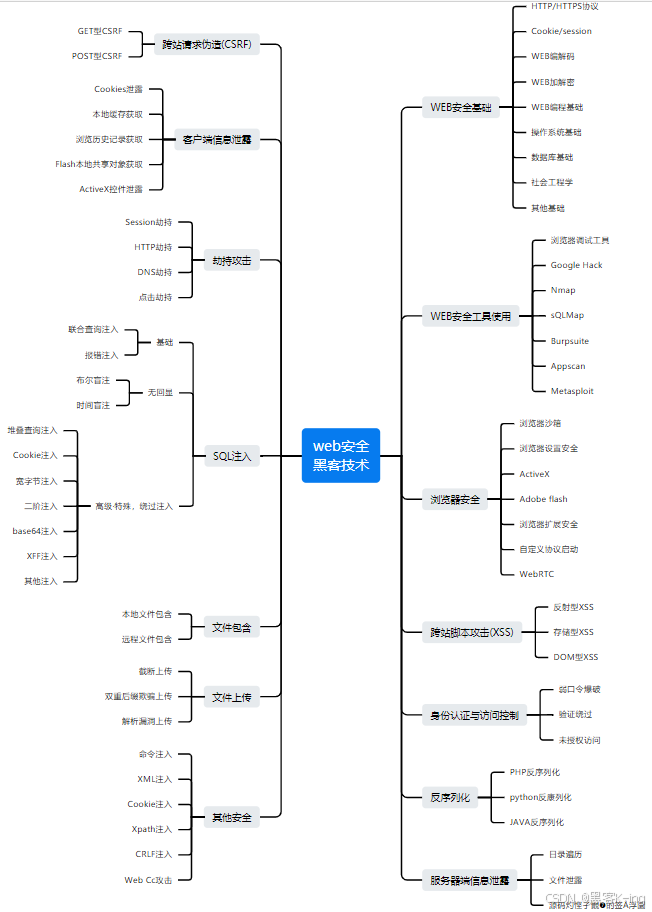

网络安全学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

需要网络安全学习路线和视频教程的可以在评论区留言哦~

最后

- 如果你确实想自学的话,我可以把我自己整理收藏的这些教程分享给你,里面不仅有web安全,还有渗透测试等等内容,包含电子书、面试题、pdf文档、视频以及相关的课件笔记,我都已经学过了,都可以免费分享给大家!

给小伙伴们的意见是想清楚,自学网络安全没有捷径,相比而言系统的网络安全是最节省成本的方式,因为能够帮你节省大量的时间和精力成本。坚持住,既然已经走到这条路上,虽然前途看似困难重重,只要咬牙坚持,最终会收到你想要的效果。

黑客工具&SRC技术文档&PDF书籍&web安全等(可分享)

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失