LVS+Keepalived群集

目录

- 一、Keepalived概述

- 二、Keepalived服务重要功能

- 三、VRRP通信原理

- 四、Keepalived工具

- 4.1 keepalived体系主要模块及作用

- 4.2 keepalived服务的工作原理

- 五、keepalived脑裂及解决办法

- 5.1 keepalived脑裂

- 5.2 脑裂的原因

- 5.3 解决对策

- 六、Keepalived的部署

- 七、LVS+Keepalived高可用群集部署

- 八、nginx+Keepalived高可用群集部署

- 九、Keepalived通过什么判断哪台主机为主服务器,通过什么方式配置浮动IP?

- 十、keepalived的抢占与非抢占模式

一、Keepalived概述

Keepalived 是一个基于VRRP协议来实现的LVS服务高可用方案,可以解决静态路由出现的单点故障问题。

在一个LVS服务集群中通常有主服务器(MASTER)和备份服务器(BACKUP)两种角色的服务器,但是对外表现为一个虚拟IP,主服务器会发送VRRP通告信息给备份服务器,当备份服务器收不到VRRP消息的时候,即主服务器异常的时候,备份服务器就会接管虚拟IP,继续提供服务,从而保证了高可用性。

二、Keepalived服务重要功能

1. 管理 LVS 负载均衡软件

早期的LVS软件,需要通过命令行或脚本实现管理,并且没有针对LVS节点的健康检查功能。为了解决LVS的这些使用不便问题,Keepalived诞生了,可以说,Keepalived软件起初是专为解决LVS的问题而诞生的。因此,Keepalived和LVS的感情很深,他们的关系如同夫妻一样,可以紧密地结合,愉快地工作。Keepalived可以通过读取自身的配置文件,实现通过更底层的接口直接管理LVS的配置以及控制服务的启动,停止功能,这使得LVS的应用更加简单方便了。

2. 支持故障自动切换(Failover)

Keepalived可以实现任意两台主机之间,例如Master和Backup主机之间的故障转移和自动切换,这个主机可以是普通的不能停机的业务服务器,也可以是LVS负载均衡,Nginx反向代理这样的服务器。

Keepalived高可用功能实现的简单原理为,两台主机同时安装好Keepalived软件并启动服务,开始正常工作时,由角色为Master的主机获得所有资源并对用户提供服务,角色为Backup的主机作为Master主机的热备;当角色为Master的主机失效或出现故障时,角色为Backup的主机将自动接管Master主机的所有工作,包括接管VIP资源及相应资源服务;而当角色为Master的主机故障修复后,又会自动接管回它原来处理的工作,角色为Backup的主机则同时释放Master主机失效时它接管的工作,此时,两台主机将恢复到最初启动时各自的原始角色及工作状态。

3. 实现 LVS 集群中节点的健康检查(Health Checking)

Keepalived可以通过在自身的Keepalived.conf文件里配置LVS的节点IP和相关参数实现对LVS的直接管理;除此之外,当LVS集群中的某一个甚至是几个节点服务器同时发生故障无法提供服务时,Keepalived服务会自动将失效的节点服务器从LVS的正常转发队列中清除出去,并将请求调度到别的正常节点服务器上,从而保证最终用户的访问不受影响;当故障的节点服务器被修复以后,Keepalived服务又会自动地把它们加入到正常转发队列中,对客户提供服务。

一般企业集群需要满足的三个特点:负载均衡、健康检查、故障切换,使用 LVS + Keepalived 完全可以满足需求。

三、VRRP通信原理

VRRP也就是虚拟路由冗余协议,协议号:112,它的出现就是为了解决静态路由的单点故障。

VRRP是通过一种竞选协议机制来将路由任务交给某台VRRP路由器的。

VRRP用IP多播的方式(默认多播地址:224.0.0.18 )实现高可用之间通信。

工作时主节点发包,备节点接包,当备节点接收不到主节点发的数据包的时候,就启动接管程序接管主节点的资源。备节点可以有多个,通过优先级竞选,但一般Keepalived系统运维工作中都是一对。

VRRP使用了加密协议加密数据,但Keepalived官方目前还是推荐用明文的方式配置认证类型和密码。

vrrp会把多台路由器组成一个虚拟路由组vrid,vrrp会生成一个虚拟路由(包含虚拟IP和虚拟MAC,局域网内用户不关心哪一个是主哪一个是备,它们只用虚拟路由器的虚拟IP作为它们的网关)实际上虚拟IP就是承载master路由器上,也就是说实际的数据是通过master转发的。

backup是通过优先级来决定哪个是master路由,优先级最大的那台就是master,backup只是用来监听master定时发来的vrrp报文,如果超时未收到master发来的vrrp报文backup就会抢占master,虚拟IP也会漂移到backup头上。

四、Keepalived工具

专为LVS和HA设计的一款健康检查工具

支持故障自动切换(Failover)

支持节点健康状态检查(Health Checking)

官方网站: http://www.keepalived.orgl

4.1 keepalived体系主要模块及作用

keepalived体系架构中主要有三个模块,分别是core、check、vrrp

core模块:为keepalived的核心,负责主程序的启动、维护及全局配置文件的加载和解析。

vrrp模块:是来实现vrrp协议的。

check模块:负责健康检查,常见的方式有端口检查及URL检查。

4.2 keepalived服务的工作原理

Keepalived高可用之间是通过VRRP进行通信的,VRRP是通过竞选机制来确定主备的,主的优先级高于备,因此,工作时主会优先获得所有的资源,备节点处于等待状态,当主挂了的时候,备节点就会接管主节点的资源,然后顶替主节点对外提供服务。

在Keepalived服务之间,只有作为主的服务器会一直发送VRRP广播包,告诉备它还活着,此时备不会抢占主,当主不可用时,即备监听不到主发送的广播包时,就会启动相关服务接管资源,保证业务的连续性。接管速度最快可以小于1秒。

五、keepalived脑裂及解决办法

5.1 keepalived脑裂

在高可用(HA)系统中,当联系2个节点的“心跳线”断开时,本来为一整体、动作协调的HA系统,就分裂成为2个独立的个体。由于相互失去了联系,都以为是对方出了故障。两个节点上的HA软件像“裂脑人”一样,争抢“共享资源”、争起“应用服务”,就会发生严重后果——或者共享资源被瓜分、2边“服务”都起不来了;或者2边“服务”都起来了,但同时读写“共享存储”,导致数据损坏(常见如数据库轮询着的联机日志出错)。

5.2 脑裂的原因

高可用服务器对之间心跳线链路发生故障,导致无法正常通信。如心跳线坏了(包括断了,老化)。

因网卡及相关驱动坏了,ip配置及冲突问题(网卡直连)。

因心跳线间连接的设备故障(网卡及交换机)。

因仲裁的机器出问题(采用仲裁的方案)。

高可用服务器上开启了 iptables防火墙阻挡了心跳消息传输。

Keepalived配置里同一 VRRP实例如果 virtual_router_id两端参数配置不一致也会导致裂脑问题发生。

vrrp实例名字不一致、优先级一致。

5.3 解决对策

添加冗余的心跳线,例如:双线条线(心跳线也HA),尽量减少“裂脑”发生几率

启用磁盘锁。正在服务一方锁住共享磁盘,“裂脑”发生时,让对方完全“抢不走”共享磁盘资源。但使用锁磁盘也会有一个不小的问题,如果占用共享盘的一方不主动“解锁”,另一方就永远得不到共享磁盘。现实中假如服务节点突然死机或崩溃,就不可能执行解锁命令。后备节点也就接管不了共享资源和应用服务。于是有人在HA中设计了“智能”锁。即:正在服务的一方只在发现心跳线全部断开(察觉不到对端)时才启用磁盘锁。平时就不上锁了。

设置仲裁机制。例如设置参考IP(如网关IP),当心跳线完全断开时,2个节点都各自ping一下参考IP,不通则表明断点就出在本端。不仅“心跳”、还兼对外“服务”的本端网络链路断了,即使启动(或继续)应用服务也没有用了,那就主动放弃竞争,让能够ping通参考IP的一端去起服务。更保险一些,ping不通参考IP的一方干脆就自我重启,以彻底释放有可能还占用着的那些共享资源。

六、Keepalived的部署

192.168.154.10的主机做主DR服务器

192.168.154.11的主机做备DR服务器

#所有服务器关闭防火墙

systemctl stop firewalld

systemctl disable firewalld

setenforce 0

#192.168.154.10和192.168.154.11

mount /dev/cdrom /mnt

yum install -y keepalived

主DR服务器配置(192.168.154.10)

#192.168.154.10

cd /etc/keepalived/

cp keepalived.conf keepalived.conf.bak #备份keepalived的配置文件

vim keepalived.conf

......

global_defs { #定义全局参数

--10行--修改,邮件服务指向本地

smtp_server 127.0.0.1

--12行--修改,指定服务器(路由器)的名称,主备服务器名称须不同,主为LVS_01,备为LVS_02

router_id LVS_01

--14行--注释掉,取消严格遵守VRRP协议功能,否则VIP无法被连接

#vrrp_strict

}

vrrp_instance VI_1 { #定义VRRP热备实例参数

--20行--修改,指定热备状态,主为MASTER,备为BACKUP

state MASTER

--21行--修改,指定承载vip地址的物理接口

interface ens33

--22行--修改,指定虚拟路由器的ID号,每个热备组保持一致

virtual_router_id 10

#nopreempt #如果设置非抢占模式,两个节点state必须为bakcup,并加上配置 nopreempt

--23行--修改,指定优先级,数值越大优先级越高,这里设置主为100,备为90

priority 100

advert_int 1 #通告间隔秒数(心跳频率)

authentication { #定义认证信息,每个热备组保持一致

auth_type PASS #认证类型

--27行--修改,指定验证密码,主备服务器保持一致

auth_pass abc123

}

virtual_ipaddress { #指定群集vip地址

192.168.154.188

}

}

##删除后面多余的配置##

}

scp keepalived.conf 192.168.154.11:`pwd` #将192.168.154.10的keepalived.conf拷贝到192.168.154.11

systemctl start keepalived.service

systemctl enable keepalived.service

ip addr #查看VIP地址是否生成,只能用IP命令查看,用访问路径看不到

systemctl stop keepalived.service #模拟主DR服务器故障

ip addr #VIP就没有了,这时去备DR服务器查看

systemctl start keepalived.service

ip addr #当keepalived服务重启后,VIP又跳回主DR服务器了

备DR服务器配置(192.168.154.11)

#192.168.154.11

cd /etc/keepalived/

cp keepalived.conf keepalived.conf.bak #备份keepalived的配置文件

vim keepalived.conf

......

global_defs { #定义全局参数

--10行--修改,邮件服务指向本地

smtp_server 127.0.0.1

--12行--修改,指定服务器(路由器)的名称,主备服务器名称须不同,主为LVS_01,备为LVS_02

router_id LVS_02

--14行--注释掉,取消严格遵守VRRP协议功能,否则VIP无法被连接

#vrrp_strict

}

vrrp_instance VI_1 { #定义VRRP热备实例参数

--20行--修改,指定热备状态,主为MASTER,备为BACKUP

state BACKUP

--21行--修改,指定承载vip地址的物理接口

interface ens33

--22行--修改,指定虚拟路由器的ID号,每个热备组保持一致

virtual_router_id 10

#nopreempt #如果设置非抢占模式,两个节点state必须为bakcup,并加上配置 nopreempt

--23行--修改,指定优先级,数值越大优先级越高,这里设置主为100,备为90

priority 90

advert_int 1 #通告间隔秒数(心跳频率)

authentication { #定义认证信息,每个热备组保持一致

auth_type PASS #认证类型

--27行--修改,指定验证密码,主备服务器保持一致

auth_pass abc123

}

virtual_ipaddress { #指定群集vip地址

192.168.154.188

}

}

##删除后面多余的配置##

}

scp keepalived.conf 192.168.154.11:`pwd` #将192.168.154.10的keepalived.conf拷贝到192.168.154.11

systemctl start keepalived.service

systemctl enable keepalived.service

ip addr #查看VIP地址是否生成,只能用IP命令查看,用访问路径看不到

ip addr

七、LVS+Keepalived高可用群集部署

主DR 服务器:192.168.154.10

备DR 服务器:192.168.154.11

Web 服务器1:192.168.154.12

Web 服务器2:192.168.154.13

VIP:192.168.154.188

客户端:192.168.154.14

#所有服务器关闭防火墙

systemctl stop firewalld

systemctl disable firewalld

setenforce 0

#192.168.154.12和192.168.154.13

cd /etc/yum.repos.d/ #导入nginx.repo包

yum -y install nginx

#192.168.154.12

cd /usr/share/nginx/html #准备网页

mkdir test

vim test/test.html

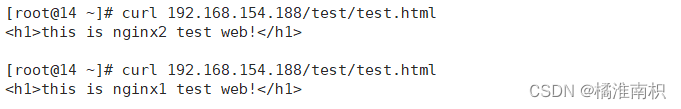

<h1>this is nginx1 test web!</h1>

#192.168.154.13

cd /usr/share/nginx/html #准备网页

mkdir test

vim test/test.html

<h1>this is nginx2 test web!</h1>

#192.168.154.12和192.168.154.13

systemctl start nginx

systemctl enable nginx

找一台虚拟机验证

#192.168.154.12和192.168.154.13

cd /etc/sysconfig/network-scripts/

cp ifcfg-lo ifcfg-lo:0

vim ifcfg-lo:0

DEVICE=lo:0

IPADDR=192.168.154.188

NETMASK=255.255.255.255

ONBOOT=yes

systemctl restart network

#192.168.154.12和192.168.154.13

vim /etc/sysctl.conf #内核参数优化

net.ipv4.conf.lo.arp_ignore = 1

net.ipv4.conf.lo.arp_announce =2

net.ipv4.conf.all.arp_ignore = 1

net.ipv4.conf.all.arp_announce =2

sysctl -p

#192.168.154.12和192.168.154.13

route add -host 192.168.154.188 dev lo:0 #添加路由

route -n

部署主备DR服务器

#192.168.154.10和192.168.154.11

mount /dev/cdrom /mnt

yum -y install keepalived ipvsadm

modprobe ip_vs

cat /proc/net/ip_vs

ipvsadm-save > /etc/sysconfig/ipvsadm

systemctl start ipvsadm

systemctl enable ipvsadm

配置主DR服务器的 keepalived.conf 文件(192.168.154.10)

#192.168.154.10

cd /etc/keepalived/

cp keepalived.conf keepalived.conf.bak

vim keepalived.conf

......

global_defs { #定义全局参数

--10行--修改,邮件服务指向本地

smtp_server 127.0.0.1

--12行--修改,指定服务器(路由器)的名称,主备服务器名称须不同,主为LVS_01,备为LVS_02

router_id LVS_01

--14行--注释掉,取消严格遵守VRRP协议功能,否则VIP无法被连接,也可删除剩下四行

#vrrp_strict

}

vrrp_instance VI_1 { #定义VRRP热备实例参数

--20行--修改,指定热备状态,主为MASTER,备为BACKUP

state MASTER

--21行--修改,指定承载vip地址的物理接口

interface ens33

--22行--修改,指定虚拟路由器的ID号,每个热备组保持一致

virtual_router_id 10

#nopreempt #如果设置非抢占模式,两个节点state必须为bakcup,并加上配置 nopreempt

--23行--修改,指定优先级,数值越大优先级越高,这里设置主为100,备为90

priority 100

advert_int 1 #通告间隔秒数(心跳频率)

authentication { #定义认证信息,每个热备组保持一致

auth_type PASS #认证类型

--27行--修改,指定验证密码,主备服务器保持一致

auth_pass 1111

}

virtual_ipaddress { #指定群集vip地址

192.168.154.188

}

}

--36行--修改,指定虚拟服务器地址(VIP)、端口,定义虚拟服务器和Web服务器池参数

virtual_server 192.168.154.188 80 {

delay_loop 6 #健康检查的间隔时间(秒)

lb_algo rr #指定调度算法,轮询(rr)

--39行--修改,指定群集工作模式,直接路由(DR)

lb_kind DR

persistence_timeout 0 #连接保持时间(秒)

protocol TCP #应用服务采用的是 TCP协议

--43行--修改,指定第一个Web节点的地址、端口

real_server 192.168.154.12 80 {

weight 1 #节点的权重

--45行--删除,添加以下健康检查方式

TCP_CHECK {

connect_port 80 #添加检查的目标端口

connect_timeout 3 #添加连接超时(秒)

nb_get_retry 3 #添加重试次数

delay_before_retry 3 #添加重试间隔

}

}

real_server 192.168.154.13 80 { #添加第二个 Web节点的地址、端口

weight 1

TCP_CHECK {

connect_port 80

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

}

}

##删除后面多余的配置##

}

scp keepalived.conf 192.168.154.11:`pwd` #将配置文件拷贝到192.168.154.11去

配置备DR服务器的 keepalived.conf 文件(192.168.154.11)

#192.168.154.11

cd /etc/keepalived/

cp keepalived.conf keepalived.conf.bak

vim keepalived.conf

......

global_defs { #定义全局参数

--10行--修改,邮件服务指向本地

smtp_server 127.0.0.1

--12行--修改,指定服务器(路由器)的名称,主备服务器名称须不同,主为LVS_01,备为LVS_02

router_id LVS_02

--14行--注释掉,取消严格遵守VRRP协议功能,否则VIP无法被连接,也可删除剩下四行

#vrrp_strict

}

vrrp_instance VI_1 { #定义VRRP热备实例参数

--20行--修改,指定热备状态,主为MASTER,备为BACKUP

state BACKUP

--21行--修改,指定承载vip地址的物理接口

interface ens33

--22行--修改,指定虚拟路由器的ID号,每个热备组保持一致

virtual_router_id 10

#nopreempt #如果设置非抢占模式,两个节点state必须为bakcup,并加上配置 nopreempt

--23行--修改,指定优先级,数值越大优先级越高,这里设置主为100,备为90

priority 90

advert_int 1 #通告间隔秒数(心跳频率)

authentication { #定义认证信息,每个热备组保持一致

auth_type PASS #认证类型

--27行--修改,指定验证密码,主备服务器保持一致

auth_pass 1111

}

virtual_ipaddress { #指定群集vip地址

192.168.154.188

}

}

--36行--修改,指定虚拟服务器地址(VIP)、端口,定义虚拟服务器和Web服务器池参数

virtual_server 192.168.154.188 80 {

delay_loop 6 #健康检查的间隔时间(秒)

lb_algo rr #指定调度算法,轮询(rr)

--39行--修改,指定群集工作模式,直接路由(DR)

lb_kind DR

persistence_timeout 0 #连接保持时间(秒)

protocol TCP #应用服务采用的是 TCP协议

--43行--修改,指定第一个Web节点的地址、端口

real_server 192.168.154.12 80 {

weight 1 #节点的权重

--45行--删除,添加以下健康检查方式

TCP_CHECK {

connect_port 80 #添加检查的目标端口

connect_timeout 3 #添加连接超时(秒)

nb_get_retry 3 #添加重试次数

delay_before_retry 3 #添加重试间隔

}

}

real_server 192.168.154.13 80 { #添加第二个 Web节点的地址、端口

weight 1

TCP_CHECK {

connect_port 80

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

}

}

##删除后面多余的配置##

}

#192.168.154.10和192.168.154.11

vim /etc/sysctl.conf #内核参数优化

net.ipv4.ip_forward = 0

net.ipv4.conf.all.send_redirects =0

net.ipv4.conf.default.send_redirects = 0

net.ipv4.conf.ens33.send_redirects = 0

sysctl -p

先开启192.168.154.10的keepalived服务,后开启192.168.154.11的keepalived服务

#192.168.154.10和192.168.154.11

systemctl start keepalived.service

systemctl enable keepalived.service

#192.168.154.10和192.168.154.11

ip addr

主DR服务器有VIP

备DR服务器没有VIP

找一台虚拟机做客户端进行测试

能够正常访问

现在我们模拟主DR服务器故障,在做测试

#192.168.154.10

poweroff

#192.168.154.11

ip addr

主DR服务器故障后,VIP现在已经跳转到备DR服务器上来,这时再测试

依旧不影响正常访问,实现高可用负载均衡

不需要配置ipvsadm,因为 keepalived 会自动生成 ipvsadm 相关的调度策略

八、nginx+Keepalived高可用群集部署

对192.168.154.10和192.168.154.11初始化,部署nginx和keepalived

#192.168.154.10和192.168.154.11

#yum 安装nginx后修改nginx的配置文件

cd /etc/nginx/conf.d/

vim default.conf

#在开头添加upstream 模块

upstream web_server {

server 192.168.154.12:80;

server 192.168.154.13:80;

}

#在server模块里添加location正则匹配

location ~ /test {

proxy_pass http://web_server;

}

#192.168.154.10和192.168.154.11

nginx -t

systemctl start nginx

systemctl enable nginx

找一台虚拟机测试192.168.154.10和192.168.154.11能不能实现负载均衡

#192.168.154.10

#yum 安装 keepalived 后修改 keepalived 的配置文件

cd /etc/keepalived/

vim nginx.sh #编写监控nginx进程脚本,如果nginx进程被kill,则关闭keepalived服务

#!/bin/bash

if ! killall -0 nginx &> /dev/null;then

systemctl stop keepalived

fi

chmod +x nginx.sh

#192.168.154.10

cp keepalived.conf keepalived.conf.bak

vim keepalived.conf

...

global_defs {

notification_email {

acassen@firewall.loc

failover@firewall.loc

sysadmin@firewall.loc

}

notification_email_from Alexandre.Cassen@firewall.loc

smtp_server 127.0.0.1

smtp_connect_timeout 30

router_id LVS_01

}

vrrp_script check_nginx {

script "/etc/keepalived/nginx.sh"

interval 2

weight 2

}

vrrp_instance VI_1 {

state MASTER

interface ens33

virtual_router_id 51

priority 100

advert_int 1

authentication {

auth_type PASS

auth_pass 1111

}

virtual_ipaddress {

192.168.154.188

}

track_script {

check_nginx

}

}

scp keepalived.conf nginx.sh 192.168.154.11:`pwd`

#192.168.154.11

cd /etc/keepalived/

vim keepalived.conf

...

global_defs {

notification_email {

acassen@firewall.loc

failover@firewall.loc

sysadmin@firewall.loc

}

notification_email_from Alexandre.Cassen@firewall.loc

smtp_server 127.0.0.1

smtp_connect_timeout 30

router_id LVS_02

}

vrrp_script check_nginx {

script "/etc/keepalived/nginx.sh"

interval 2

weight 2

}

vrrp_instance VI_1 {

state BACKUP

interface ens33

virtual_router_id 51

priority 90

advert_int 1

authentication {

auth_type PASS

auth_pass 1111

}

virtual_ipaddress {

192.168.154.188

}

track_script {

check_nginx

}

}

将两台节点服务器192.168.154.12和192.168.154.13的VIP停掉

#192.168.154.12和192.168.154.13

ifdown lo:0

先检查nginx的服务有没有开启,如果没开启,Keepalived服务是启动不了的

先开启192.168.154.10的Keepalived服务,再开启192.168.154.11的Keepalived服务

systemctl start keepalived.service

systemctl enable keepalived.service

192.168.154.10主DR服务器是有VIP的,192.168.154.11备DR服务器没有VIP

ip addr

找一台虚拟机测试

#192.168.154.10

killall nginx #杀掉nginx进程,同时脚本生效,关闭Keepalived服务

ps -ef | grep nginx

这时主DR服务器挂掉,192.168.154.11备DR服务器顶上

再测试结果

九、Keepalived通过什么判断哪台主机为主服务器,通过什么方式配置浮动IP?

Keepalived首先做初始化先检查state状态,master为主服务器,backup为备服务器。

然后再对比所有服务器的priority,谁的优先级高谁是最终的主服务器。

优先级高的服务器会通过ip命令为自己的电脑配置一个提前定义好的浮动IP地址。

十、keepalived的抢占与非抢占模式

抢占模式即MASTER从故障中恢复后,会将VIP从BACKUP节点中抢占过来。

非抢占模式即MASTER恢复后不抢占BACKUP升级为MASTER后的VIP

非抢占式俩节点state必须为bakcup,且必须配置nopreempt。

注意:这样配置后,我们要注意启动服务的顺序,优先启动的获取master权限,与优先级没有关系了。